Introduction to Pentesting

Pentesting Fundamentals

What is Penetration Testing?

Sebelum mempelajari aspek teknis ethical hacking, penting untuk memahami peran penetration tester serta proses yang dilakukan dalam penetration testing (pentest), yaitu aktivitas untuk menemukan celah keamanan pada sistem atau aplikasi milik klien.

Pentingnya Cybersecurity

Cybersecurity semakin penting dan relevan dalam kehidupan modern. Hampir setiap hari, berita menampilkan kasus:

- Peretasan sistem

- Kebocoran data

- Penyalahgunaan informasi

Ancaman ini menunjukkan bahwa keamanan siber bukan lagi isu teknis semata, tetapi kebutuhan semua pihak.

Cybersecurity dalam Kehidupan Sehari-hari

Cybersecurity relevan bagi:

- Individu → penggunaan password yang kuat untuk melindungi email dan akun pribadi

- Bisnis & organisasi → perlindungan perangkat, sistem, dan data dari kerusakan maupun pencurian

Keamanan yang buruk dapat berdampak langsung pada privasi, reputasi, dan kerugian finansial.

Apa itu Penetration Testing

Penetration testing (pentest) adalah upaya pengujian keamanan secara etis untuk menilai kekuatan sistem pertahanan suatu aplikasi atau infrastruktur.

Pentest dilakukan dengan:

- Tools, teknik, dan metodologi yang sama seperti attacker

- Tujuan untuk menemukan celah, bukan merusak sistem

- Pendekatan yang mirip dengan audit keamanan

Semua aktivitas dilakukan dengan izin dan aturan yang jelas.

Fakta Ancaman Cyber

Menurut sebuah majalah industri keamanan siber:

- Terdapat lebih dari 2.200 serangan siber setiap hari

- Rata-rata 1 serangan terjadi setiap 39 detik

Angka ini menunjukkan betapa pentingnya pengujian dan peningkatan keamanan secara berkala.

Penetration Testing Ethics

Topik legalitas dan etika dalam cybersecurity, khususnya penetration testing, sering menjadi perdebatan. Istilah seperti hacking dan hacker kerap dipandang negatif, terutama karena pengaruh budaya populer dan ulah segelintir pelaku kejahatan.

Konsep mengakses sistem komputer secara legal sering membingungkan, sehingga penting memahami batas antara aktivitas yang sah dan tidak sah.

Legalitas Penetration Testing

Penetration testing adalah audit keamanan yang sah dan berizin, dilakukan atas persetujuan pemilik sistem. Legalitasnya jelas:

- Aktivitas di dalam perjanjian → legal

- Aktivitas di luar perjanjian → tidak sah / ilegal

Segala tindakan yang melampaui kesepakatan awal dianggap sebagai akses tidak sah.

Scope dalam Penetration Testing

Sebelum pentest dimulai, dilakukan diskusi formal antara penetration tester dan pemilik sistem.

Hasil Diskusi Awal

- Tools yang boleh digunakan

- Teknik yang diperbolehkan

- Sistem atau aset yang diuji

Kesepakatan ini disebut scope, dan scope menentukan arah serta batasan pengujian.

Standar Legal & Akreditasi Industri

Perusahaan penyedia jasa penetration testing terikat oleh:

- Kerangka hukum

- Akreditasi industri

Sebagai contoh, di Inggris terdapat skema akreditasi CHECK dari NCSC, yang membatasi hanya perusahaan tertentu yang boleh melakukan pentest pada sistem sektor publik dan infrastruktur kritikal.

Etika dalam Penetration Testing

Etika adalah perdebatan moral antara benar dan salah. Suatu tindakan bisa saja legal, tetapi tetap dipertanyakan secara etis.

Contoh Dilema Etika

- Mengakses database berisi data sensitif

- Melakukan phishing ke karyawan untuk menguji keamanan manusia

Jika tindakan tersebut disetujui dalam scope, maka legal, meskipun bisa terasa tidak etis bagi sebagian orang.

Kategori Hacker (Three Hats)

Hacker diklasifikasikan berdasarkan niat dan etika.

White Hat

- Bertindak sesuai hukum

- Bertujuan membantu dan meningkatkan keamanan Contoh: penetration tester resmi yang melakukan pengujian berizin

Grey Hat

- Niat sering membantu

- Tidak selalu patuh hukum atau etika Contoh: men-take down website penipuan tanpa izin

Black Hat

- Bertujuan merusak atau mencari keuntungan pribadi

- Melanggar hukum Contoh: pembuat ransomware yang menyandera data korban

Rules of Engagement (ROE)

Rules of Engagement (ROE) adalah dokumen penting yang dibuat di awal engagement penetration testing. Dokumen ini menentukan bagaimana pengujian dilakukan.

Bagian Utama ROE

Permission

Memberikan izin eksplisit untuk melakukan pengujian. Bagian ini melindungi tester dan organisasi secara hukum.

Test Scope

Menentukan target pengujian secara spesifik. Contoh: hanya server tertentu, bukan seluruh jaringan.

Rules

Menjelaskan teknik yang boleh dan tidak boleh digunakan. Contoh: phishing dilarang, tetapi MITM diperbolehkan.

- You are given permission to perform a security audit on an organisation; what type of hacker would you be?

White Hat

- You attack an organisation and steal their data, what type of hacker would you be?

Black Hat

- What document defines how a penetration testing engagement should be carried out?

Rules of Engagement

Penetration Testing Methodologies

Metodologi Penetration Testing

Setiap penetration test memiliki tujuan dan target yang berbeda, sehingga tidak ada satu metode yang cocok untuk semua kasus. Pendekatan penetration tester harus disesuaikan dengan:

- Jenis sistem (web, network, cloud, dsb.)

- Lingkup pengujian (scope)

- Tujuan pengujian

Langkah-langkah yang dilakukan selama pentest disebut metodologi. Metodologi yang baik adalah metodologi yang relevan dengan konteks pengujian.

Tahapan Umum Penetration Testing

Walaupun berbeda framework, hampir semua metodologi memiliki pola tahapan yang sama.

1. Information Gathering

Tahap pengumpulan informasi sebanyak mungkin tentang target dari sumber publik.

- OSINT

- Riset organisasi

- Informasi domain, IP, teknologi

Catatan: Tahap ini tidak melibatkan scanning sistem secara langsung.

2. Enumeration / Scanning

Tahap identifikasi sistem dan layanan yang berjalan.

- Aplikasi yang aktif

- Service dan port

- Teknologi yang digunakan

Tujuan utama adalah menemukan potensi celah.

3. Exploitation

Tahap memanfaatkan celah keamanan yang ditemukan.

- Menggunakan exploit publik

- Menyalahgunakan logic aplikasi

Keberhasilan tahap ini disebut foothold.

4. Privilege Escalation

Upaya meningkatkan hak akses setelah mendapatkan foothold.

- Horizontal escalation Akses ke akun lain dengan level izin yang sama

- Vertical escalation Akses ke level izin lebih tinggi (misalnya administrator)

5. Post-Exploitation

Tahap lanjutan setelah mendapatkan akses tinggi, meliputi:

- Pivoting ke host lain

- Pengumpulan informasi tambahan

- Menutupi jejak

- Pembuatan laporan (reporting)

OSSTMM

OSSTMM (Open Source Security Testing Methodology Manual) adalah framework yang menyediakan strategi pengujian secara mendalam untuk:

- Sistem

- Aplikasi

- Komunikasi

- Aspek manusia

Framework ini berfokus pada cara sistem saling berkomunikasi.

Cakupan OSSTMM

- Telekomunikasi (telepon, VoIP)

- Jaringan kabel

- Komunikasi nirkabel

Kelebihan

- Sangat detail dan mendalam

- Spesifik untuk berbagai target teknis

- Fleksibel sesuai kebutuhan organisasi

- Bertujuan menciptakan standar universal pengujian

Kekurangan

- Sulit dipahami

- Menggunakan definisi yang tidak umum

- Kompleks untuk pemula

OWASP

OWASP adalah framework berbasis komunitas yang khusus untuk pengujian keamanan aplikasi web dan layanan web.

Framework ini terkenal dengan laporan Top 10 kerentanan aplikasi web, termasuk pendekatan pengujian dan mitigasi.

Kelebihan

- Mudah dipahami

- Aktif dikembangkan dan sering diperbarui

- Mencakup seluruh fase engagement

- Fokus pada aplikasi dan layanan web

Kekurangan

- Kerentanan sering saling tumpang tindih

- Tidak mengikat ke SDLC tertentu

- Tidak memiliki akreditasi resmi seperti CHECK

NIST Cybersecurity Framework 1.1

Framework NIST digunakan untuk meningkatkan standar keamanan dan manajemen risiko organisasi.

Framework ini banyak dipakai oleh:

- Infrastruktur kritikal

- Organisasi komersial

Metodologi pentesting ada, namun bukan fokus utama.

Kelebihan

- Digunakan secara luas

- Sangat detail dalam menetapkan standar keamanan

- Sering diperbarui

- Menyediakan akreditasi

- Dapat digunakan bersama framework lain

Kekurangan

- Banyak versi framework, membingungkan

- Kebijakan audit relatif lemah

- Kurang mempertimbangkan cloud computing

NCSC CAF

Cyber Assessment Framework (CAF) adalah framework dengan 14 prinsip untuk menilai risiko siber dan ketahanan organisasi.

Framework ini ditujukan untuk organisasi dengan layanan vital, seperti:

- Infrastruktur kritikal

- Perbankan

- Layanan publik penting

Fokus Utama CAF

- Keamanan data

- Keamanan sistem

- Identitas dan akses

- Ketahanan (resiliency)

- Monitoring

- Respons dan pemulihan

Kelebihan

- Didukung lembaga pemerintah

- Menyediakan akreditasi

- Mencakup keamanan hingga respons insiden

Kekurangan

- Relatif baru

- Implementasi belum luas

- Berbasis prinsip, kurang teknis dan preskriptif

- What stage of penetration testing involves using publicly available information?

Information Gathering

- If you wanted to use a framework for pentesting telecommunications, what framework would you use? Note: We're looking for the acronym here and not the full name.

OSSTMM

- What framework focuses on the testing of web applications?

OWASP

Black box, White box, Grey box Penetration Testing

Scope dalam Penetration Testing

Dalam pengujian aplikasi atau layanan, terdapat tiga scope utama yang menentukan seberapa dalam pengujian dilakukan. Pemahaman penetration tester terhadap target sangat memengaruhi pendekatan, waktu, dan kedalaman pengujian.

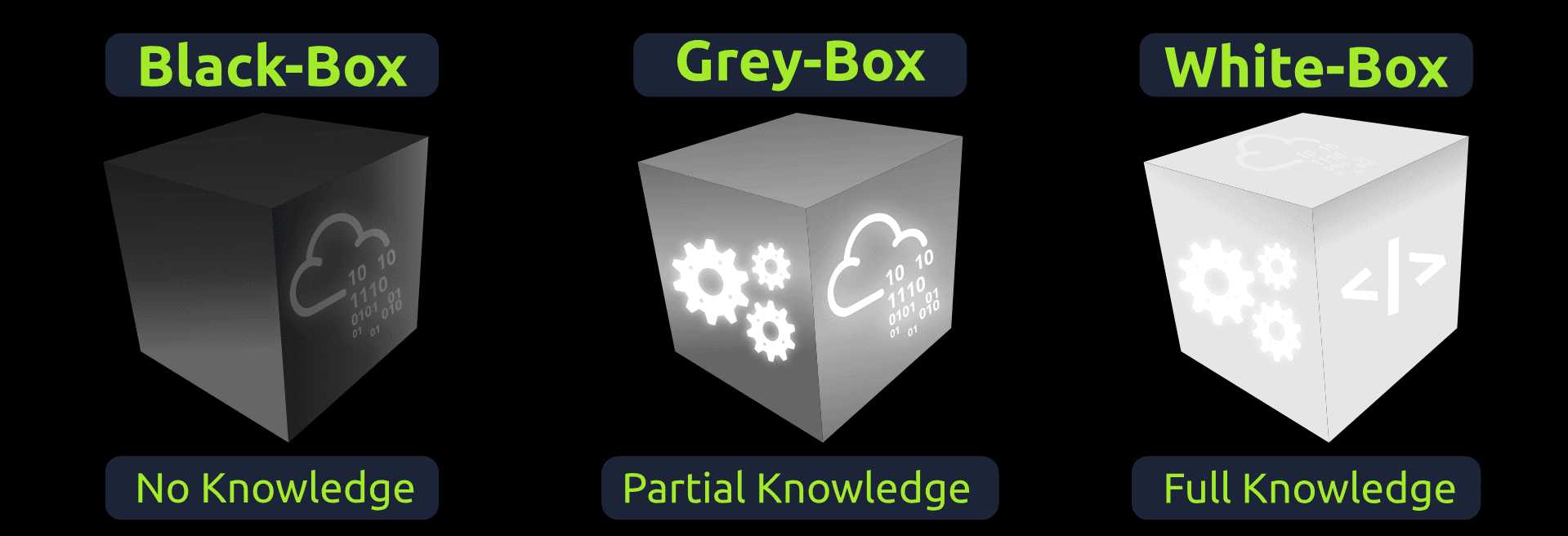

Black-Box Testing

Black-box testing adalah pengujian level tinggi di mana tester tidak diberi informasi apa pun tentang struktur internal aplikasi atau layanan.

Tester berperan sebagai pengguna biasa yang:

- Berinteraksi dengan antarmuka aplikasi

- Menguji fungsi seperti tombol dan input

- Melihat apakah hasil yang diharapkan muncul

Karakteristik

- Tidak membutuhkan pengetahuan programming

- Fokus pada fungsionalitas dan interaksi

- Menyerupai sudut pandang attacker eksternal

Kelebihan & Dampak

- Mencerminkan serangan dunia nyata

- Namun, membutuhkan waktu lebih lama pada tahap:

- Information gathering

- Enumeration karena attack surface harus dipetakan dari nol

Grey-Box Testing

Grey-box testing adalah kombinasi black-box dan white-box, dan merupakan pendekatan paling umum dalam penetration testing.

Tester memiliki:

- Pengetahuan terbatas tentang sistem internal

- Tetap berinteraksi seperti skenario black-box

- Menggunakan pengetahuan internal untuk analisis lebih efisien

Karakteristik

- Informasi internal terbatas (misalnya arsitektur atau role)

- Pengujian lebih terarah

- Efisien dari sisi waktu dan sumber daya

Kegunaan

- Cocok untuk sistem dengan attack surface yang sudah kuat

- Menghemat waktu tanpa kehilangan kualitas pengujian

White-Box Testing

White-box testing adalah pengujian level rendah yang biasanya dilakukan oleh:

- Developer

- Security engineer dengan pemahaman penuh sistem

Tester memiliki akses dan pengetahuan penuh, termasuk:

- Source code

- Logika aplikasi

- Perilaku yang diharapkan

Karakteristik

- Menguji komponen internal secara detail

- Memastikan fungsi berjalan benar dan efisien

- Sangat menyeluruh tetapi memakan waktu

Keunggulan

- Seluruh attack surface dapat divalidasi

- Risiko tersembunyi lebih mudah ditemukan

Perbandingan Singkat Scope

- Black-Box → tanpa informasi, realistis, lebih lama

- Grey-Box → informasi terbatas, efisien, paling umum

- White-Box → informasi penuh, paling detail, paling lama

- You are asked to test an application but are not given access to its source code - what testing process is this?

Black Box

- You are asked to test a website, and you are given access to the source code - what testing process is this?

White Box

Practical: ACME Penetration Test

ACME telah menghubungi Anda untuk sebuah tugas. Mereka ingin Anda melakukan tahapan pengujian penetrasi pada infrastruktur mereka. Kunjungi situs tersebut (dengan mengklik tombol hijau pada tugas ini) dan ikuti petunjuk yang diberikan untuk menyelesaikan latihan ini.

- Complete the penetration test engagement against ACME's infrastructure.

THM{PENTEST_COMPLETE}

Principles of Security

Introduction

Prinsip Dasar Keamanan Informasi

Materi ini membahas prinsip-prinsip fundamental keamanan informasi, termasuk:

- Framework keamanan

- Protokol

- Langkah-langkah perlindungan data dan sistem

Semua elemen ini berperan dalam membentuk keamanan informasi yang menyeluruh.

Konsep Defence in Depth

Defence in Depth adalah strategi keamanan yang menggunakan banyak lapisan perlindungan berbeda untuk melindungi sistem dan data organisasi.

Tujuan utamanya adalah:

- Tidak bergantung pada satu mekanisme keamanan saja

- Menyediakan redundansi keamanan

- Meminimalkan dampak jika satu lapisan keamanan gagal

Cara Kerja Defence in Depth

Pendekatan ini mengasumsikan bahwa:

- Tidak ada sistem yang 100% aman

- Setiap lapisan keamanan bisa ditembus

Dengan adanya beberapa lapisan, attacker harus melewati lebih banyak rintangan, sehingga:

- Serangan lebih sulit dilakukan

- Deteksi lebih cepat

- Dampak serangan bisa dibatasi

Contoh Lapisan Keamanan

Defence in Depth biasanya mencakup kombinasi:

- Kebijakan keamanan

- Kontrol akses

- Keamanan jaringan

- Keamanan aplikasi

- Monitoring dan logging

Setiap lapisan berkontribusi kecil, namun secara kolektif membentuk pertahanan yang kuat.

The CIA triad

CIA Triad (Confidentiality, Integrity, Availability)

CIA Triad adalah model keamanan informasi yang digunakan sebagai dasar dalam penyusunan kebijakan keamanan. Model ini sudah digunakan sejak 1998 dan hingga kini menjadi standar industri.

Keamanan informasi tidak hanya terbatas pada cybersecurity, tetapi juga mencakup:

- Pengarsipan dokumen

- Penyimpanan data

- Manajemen catatan fisik maupun digital

Konsep Dasar CIA Triad

CIA Triad terdiri dari tiga elemen utama: Confidentiality, Integrity, Availability

Model ini digunakan untuk:

- Menentukan nilai suatu data

- Menentukan tingkat perlindungan yang dibutuhkan oleh bisnis

CIA Triad bukan model terpisah, melainkan siklus berkelanjutan. Jika satu elemen gagal, maka dua elemen lainnya menjadi tidak efektif (mirip konsep fire triangle).

Sebuah kebijakan keamanan yang tidak mencakup ketiga elemen ini jarang efektif.

Confidentiality

Confidentiality adalah perlindungan data dari akses dan penyalahgunaan yang tidak sah.

Organisasi hampir selalu menyimpan data sensitif yang hanya boleh diakses oleh pihak tertentu.

Contoh Penerapan

- Data karyawan hanya dapat diakses oleh bagian HR

- Dokumen keuangan memiliki kontrol akses terbatas

- Pemerintah menggunakan klasifikasi data:

- Top-secret

- Classified

- Unclassified

Tingkat confidentiality ditentukan oleh nilai dan sensitivitas data.

Integrity

Integrity adalah kondisi di mana data tetap akurat, konsisten, dan tidak berubah, kecuali oleh pihak yang berwenang.

Ancaman terhadap integrity dapat terjadi akibat:

- Kesalahan sistem

- Kelalaian pengguna

- Akses tidak sah

Dalam CIA Triad, integrity terjaga jika data:

- Tidak berubah saat disimpan

- Tidak dimodifikasi saat ditransmisikan

- Tidak diubah saat digunakan tanpa izin

Cara Menjaga Integrity

- Kontrol akses yang ketat

- Autentikasi yang kuat

- Hash verification

- Digital signature untuk memastikan data tidak dimodifikasi

Availability

Availability memastikan bahwa data dan sistem dapat diakses oleh pengguna yang berwenang saat dibutuhkan.

Availability sering menjadi tolok ukur utama organisasi.

Contoh

- SLA dengan target uptime 99.99%

- Sistem bisnis yang harus selalu online

Jika sistem tidak tersedia:

- Reputasi organisasi dapat rusak

- Kerugian finansial dapat terjadi

Cara Menjaga Availability

- Hardware yang andal dan teruji

- Redundansi sistem dan layanan

- Proteksi keamanan terhadap serangan (misalnya DDoS)

- What element of the CIA triad ensures that data cannot be altered by unauthorised people?

integrity

- What element of the CIA triad ensures that data is available?

availability

- What element of the CIA triad ensures that data is only accessed by authorised people?

confidentiality

Principles of Privileges

Manajemen Akses & Hak Istimewa

Pengelolaan dan pendefinisian level akses ke sistem teknologi informasi sangat penting untuk menjaga keamanan data dan sistem.

Setiap individu tidak boleh memiliki akses yang sama, karena kebutuhan akses berbeda-beda.

Faktor Penentu Level Akses

Level akses yang diberikan kepada individu ditentukan oleh dua faktor utama:

- Peran atau fungsi individu dalam organisasi

- Sensitivitas data yang disimpan pada sistem

Semakin penting peran dan semakin sensitif data, semakin ketat kontrol akses yang diterapkan.

Konsep Utama: PIM dan PAM

Dua konsep utama digunakan untuk mengelola hak akses dan privilege pengguna.

Privileged Identity Management (PIM)

PIM berfokus pada identitas pengguna dan perannya dalam organisasi.

Fungsi PIM

- Menerjemahkan peran pengguna menjadi role akses sistem

- Menentukan siapa yang berhak memiliki akses tertentu

- Mengontrol penugasan role berdasarkan jabatan atau fungsi

PIM menjawab pertanyaan: “Siapa pengguna ini dan apa perannya?”

Privileged Access Management (PAM)

PAM berfokus pada pengelolaan privilege yang dimiliki oleh suatu role atau akun.

Fungsi PAM

- Mengatur apa yang boleh dilakukan oleh role tersebut

- Mengelola akun dengan hak istimewa tinggi

- Mengurangi attack surface sistem

PAM menjawab pertanyaan: “Akses apa yang boleh dilakukan oleh role ini?”

Prinsip Least Privilege

Prinsip least privilege adalah fondasi utama dalam kontrol akses.

Intinya:

- Pengguna hanya diberikan hak minimum

- Hak hanya sebatas yang dibutuhkan untuk tugasnya

- Tidak ada akses berlebihan

Prinsip ini membantu:

- Mencegah penyalahgunaan akses

- Mengurangi dampak jika akun dikompromikan

- Menjaga kepercayaan terhadap data dan sistem

Peran Tambahan PAM

Selain mengelola privilege, PAM juga mencakup:

- Manajemen password

- Audit dan logging aktivitas

- Penegakan kebijakan keamanan

- Pembatasan akses akun berisiko tinggi

Ringkasan Singkat

- PIM → mengatur identitas dan role pengguna

- PAM → mengatur privilege dari role tersebut

- Least Privilege → hanya akses minimum yang diperlukan

Ketiganya bekerja bersama untuk menjaga keamanan akses sistem.

- What does the acronym "PIM" stand for?

Privileged Identity Management

- What does the acronym "PAM" stand for?

Privileged Access Management

- If you wanted to manage the privileges a system access role had, what methodology would you use?

PAM

- If you wanted to create a system role that is based on a users role/responsibilities with an organisation, what methodology is this?

PIM

Security Models Continued

Security Model & CIA Triad

Sebelum membahas security model, perlu diingat kembali tiga elemen utama CIA Triad:

- Confidentiality

- Integrity

- Availability

Ketiga elemen ini tidak tercapai secara kebetulan, tetapi dicapai melalui security model yang diterapkan secara formal.

Dalam konteks ini, setiap sistem atau perangkat yang menyimpan informasi disebut sebagai information system.

Tujuan Security Model

Security model digunakan untuk:

- Mengatur bagaimana data diakses dan dikelola

- Menjaga elemen CIA Triad secara sistematis

- Menjadi aturan formal dalam pengambilan keputusan keamanan

Berikut adalah beberapa security model populer yang digunakan untuk mencapai elemen CIA Triad.

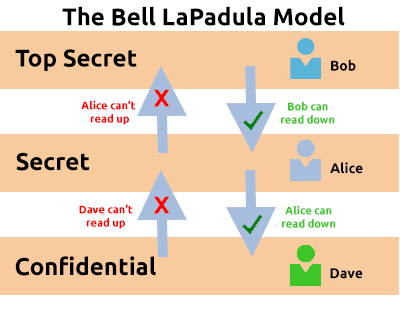

Bell-La Padula Model

Bell-La Padula adalah security model yang berfokus pada Confidentiality.

Model ini cocok untuk organisasi dengan:

- Struktur hierarki yang jelas

- Peran dan tanggung jawab yang terdefinisi

Prinsip Utama

Model ini menggunakan aturan:

- No Read Up

- No Write Down

Artinya:

- User hanya boleh membaca data di levelnya atau di bawahnya

- User tidak boleh menulis data ke level yang lebih rendah

Akses diberikan berdasarkan prinsip need-to-know.

Kelebihan

- Mudah dipahami dan diimplementasikan

- Sesuai dengan struktur organisasi nyata

- Terbukti efektif dalam praktik

Kekurangan

- User tetap mengetahui keberadaan data meskipun tidak bisa mengaksesnya

- Sangat bergantung pada tingkat kepercayaan internal organisasi

Penggunaan Umum

Sering digunakan di:

- Pemerintahan

- Militer

Organisasi ini biasanya menerapkan vetting, yaitu proses penyaringan latar belakang untuk memastikan individu yang diberi akses dapat dipercaya.

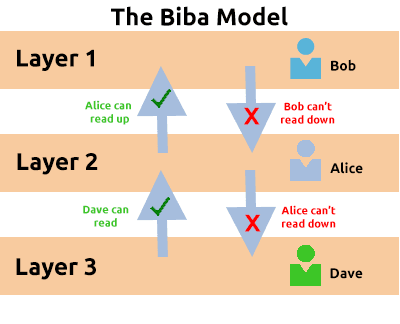

Biba Model

Biba Model adalah kebalikan dari Bell-La Padula dan berfokus pada Integrity.

Model ini menjaga agar data tetap:

- Akurat

- Konsisten

- Tidak dimodifikasi secara tidak sah

Prinsip Utama

Biba menggunakan aturan:

- No Write Up

- No Read Down

Artinya:

- User hanya boleh menulis data di levelnya atau di bawahnya

- User hanya boleh membaca data di level yang lebih tinggi

Tujuannya adalah mencegah data berkualitas tinggi tercemar oleh data berkualitas rendah.

Kelebihan

- Sederhana untuk diimplementasikan

- Mengatasi keterbatasan Bell-La Padula dengan fokus pada integrity

Kekurangan

- Banyak level akses dan objek, rawan terlewat

- Dapat memperlambat proses bisnis

Contoh: Dokter tidak bisa membaca catatan perawat karena level integrity berbeda.

Penggunaan Umum

Biba Model cocok digunakan ketika:

- Integrity lebih penting daripada confidentiality

- Lingkungan kerja membutuhkan kontrol perubahan yang ketat

Contoh:

- Software development Developer hanya mengakses kode yang relevan, tanpa akses ke database atau data kritis lain.

Ringkasan Singkat

- Bell-La Padula → fokus Confidentiality No Read Up, No Write Down

- Biba Model → fokus Integrity No Write Up, No Read Down

- Security model membantu penerapan CIA Triad secara konsisten dan formal

- What is the name of the model that uses the rule "can't read up, can read down"?

- Formatting: The x Model Look at the direction of the arrows and the text next to them to understand what directions can read up/down depending upon the model. Note: In some textbooks, it is described as "no read up" and "no write down."

The Bell-LaPadula Model

- What is the name of the model that uses the rule "can read up, can't read down"?

The Biba Model

- If you were a military, what security model would you use?

The Bell-LaPadula Model

- If you were a software developer, what security model would the company perhaps use?

The Biba Model

Threat Modelling & Incident Response

Threat Modelling

Threat modelling adalah proses untuk meninjau, meningkatkan, dan menguji protokol keamanan yang diterapkan pada infrastruktur dan layanan teknologi informasi suatu organisasi.

Tujuan utamanya adalah:

- Mengidentifikasi ancaman yang mungkin terjadi

- Menemukan kerentanan pada sistem atau aplikasi

- Menentukan mitigasi yang tepat

Prinsip Dasar Threat Modelling

Threat modelling mirip dengan risk assessment di tempat kerja. Prosesnya berulang dan berkelanjutan, dengan prinsip utama:

- Preparation

- Identification

- Mitigations

- Review

Karena kompleks, threat modelling membutuhkan:

- Evaluasi berkala

- Diskusi tim khusus

- Penyesuaian terhadap ancaman baru

Komponen Threat Model yang Efektif

Threat model yang baik mencakup:

- Threat intelligence

- Identifikasi aset

- Kemampuan mitigasi

- Penilaian risiko

Semua komponen ini saling berkaitan untuk menilai tingkat risiko secara realistis.

Framework Threat Modelling

Beberapa framework umum digunakan untuk membantu proses threat modelling, di antaranya:

- STRIDE

- PASTA (Process for Attack Simulation and Threat Analysis)

Pada bagian ini, fokus pada STRIDE, framework yang masih sangat relevan hingga saat ini.

STRIDE Framework

STRIDE dikembangkan pada tahun 1999 dan terdiri dari enam prinsip utama untuk mengidentifikasi ancaman.

Spoofing

Ancaman di mana penyerang menyamar sebagai identitas lain.

Mitigasi:

- Autentikasi yang kuat

- API key

- Signature berbasis enkripsi

Tampering

Ancaman terhadap integritas data, yaitu data dimodifikasi secara tidak sah.

Mitigasi:

- Anti-tampering mechanism

- Kontrol integritas data

Contoh dunia nyata: Segel pada produk makanan untuk memastikan tidak diubah.

Repudiation

Ancaman di mana pengguna menyangkal aktivitas yang dilakukan.

Mitigasi:

- Logging aktivitas

- Audit trail

Information Disclosure

Ancaman kebocoran informasi ke pihak yang tidak berhak.

Mitigasi:

- Kontrol akses yang ketat

- Isolasi data antar pengguna

Denial of Service (DoS)

Ancaman yang membuat layanan tidak tersedia dengan menghabiskan resource sistem.

Mitigasi:

- Rate limiting

- Resource management

- Proteksi terhadap abuse

Elevation of Privilege

Ancaman paling berbahaya, di mana user menaikkan hak akses ke level lebih tinggi (misalnya administrator).

Dampak:

- Pengambilalihan sistem

- Eksploitasi lanjutan

- Kebocoran data besar

Incident & Incident Response

Pelanggaran keamanan disebut sebagai incident. Meskipun threat model sudah baik, incident tetap bisa terjadi.

Tindakan untuk menangani incident disebut Incident Response (IR), yang merupakan bidang khusus dalam cybersecurity.

Klasifikasi Incident

Incident dinilai berdasarkan:

- Urgency → jenis dan kecepatan serangan

- Impact → dampak terhadap sistem dan operasional bisnis

Semakin besar dampak dan urgensi, semakin tinggi prioritas penanganannya.

CSIRT (Computer Security Incident Response Team)

Incident ditangani oleh CSIRT, yaitu tim khusus berisi personel dengan:

- Pengetahuan teknis sistem

- Pemahaman terhadap ancaman dan incident yang terjadi

Enam Fase Incident Response

Preparation

Apakah sumber daya, prosedur, dan rencana sudah siap?

Identification

Mengidentifikasi ancaman dan pelaku dengan tepat.

Containment

Membatasi dampak agar incident tidak menyebar ke sistem lain.

Eradication

Menghilangkan ancaman yang aktif dari sistem.

Recovery

Memulihkan sistem dan mengembalikan operasi normal.

Lessons Learned

Evaluasi incident dan perbaikan ke depan. Contoh:

- Jika incident berasal dari phishing, maka pelatihan karyawan perlu ditingkatkan.

Ringkasan Singkat

- Threat Modelling → mencegah sebelum incident terjadi

- STRIDE → framework identifikasi ancaman

- Incident Response → menangani saat insiden terjadi

- Lessons Learned → meningkatkan keamanan ke depannya

- What model outlines "Spoofing"?

STRIDE

- What does the acronym "IR" stand for?

Incident Response

- You are tasked with adding some measures to an application to improve the integrity of data, what STRIDE principle is this?

Tampering

- An attacker has penetrated your organisation's security and stolen data. It is your task to return the organisation to business as usual. What incident response stage is this?

Recovery