Windows and AD Fundamentals

Windows Fundamentals 1

Windows Fundamentals 2

Windows Fundamentals 3

Active Directory Basics

Windows Domains

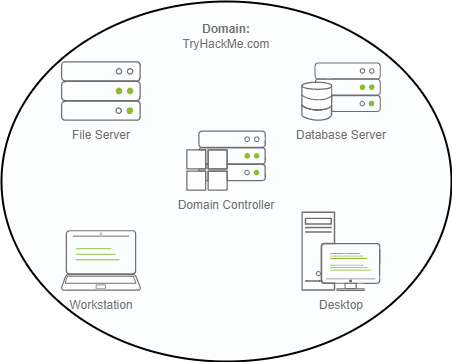

Bayangkan diri Anda mengelola jaringan bisnis kecil dengan hanya lima komputer dan lima karyawan. Dalam jaringan sekecil itu, Anda mungkin dapat mengonfigurasi setiap komputer secara terpisah tanpa masalah. Anda akan masuk secara manual ke setiap komputer, membuat pengguna untuk siapa pun yang akan menggunakannya, dan membuat konfigurasi khusus untuk setiap akun karyawan. Jika komputer pengguna berhenti bekerja, Anda mungkin akan pergi ke tempat mereka dan memperbaiki komputer di tempat.

Meskipun ini terdengar seperti gaya hidup yang sangat santai, misalkan bisnis Anda tiba-tiba tumbuh dan sekarang memiliki 157 komputer dan 320 pengguna berbeda yang berlokasi di empat kantor berbeda. Apakah Anda masih dapat mengelola setiap komputer sebagai entitas terpisah, mengonfigurasi kebijakan secara manual untuk setiap pengguna di seluruh jaringan, dan memberikan dukungan di tempat untuk semua orang? Jawabannya kemungkinan besar tidak.

Untuk mengatasi keterbatasan tersebut, kita dapat menggunakan domain Windows. Sederhananya, domain Windows adalah sekelompok pengguna dan komputer di bawah administrasi bisnis tertentu. Ide utama di balik domain adalah untuk memusatkan administrasi komponen umum dari jaringan komputer Windows dalam satu repositori yang disebut Active Directory (AD). Server yang menjalankan layanan Direktori Aktif dikenal sebagai Domain Controller (DC).

Keuntungan utama memiliki domain Windows yang dikonfigurasi adalah:

- Manajemen identitas terpusat: Semua pengguna di seluruh jaringan dapat dikonfigurasi dari Direktori Aktif dengan sedikit usaha.

- Mengelola kebijakan keamanan: Anda dapat mengonfigurasi kebijakan keamanan langsung dari Direktori Aktif dan menerapkannya ke pengguna dan komputer di seluruh jaringan sesuai kebutuhan.

Contoh Dunia Nyata

Jika ini terdengar agak membingungkan, kemungkinan besar Anda telah berinteraksi dengan domain Windows di beberapa titik di sekolah, universitas, atau kantor Anda.

Di jaringan sekolah/universitas, Anda akan sering diberikan nama pengguna dan kata sandi yang dapat Anda gunakan di salah satu komputer yang tersedia di kampus. Kredensial Anda valid untuk semua komputer karena setiap kali Anda memasukkannya ke mesin, itu akan meneruskan proses otentikasi kembali ke Direktori Aktif, tempat kredensial Anda akan diperiksa. Berkat Active Directory, kredensial Anda tidak perlu ada di setiap mesin dan tersedia di seluruh jaringan.

Active Directory juga merupakan komponen yang memungkinkan sekolah/universitas Anda membatasi Anda mengakses panel kontrol di mesin sekolah/universitas Anda. Kebijakan biasanya akan disebarkan di seluruh jaringan sehingga Anda tidak memiliki hak istimewa administratif atas komputer tersebut.

Welcome to THM Inc.

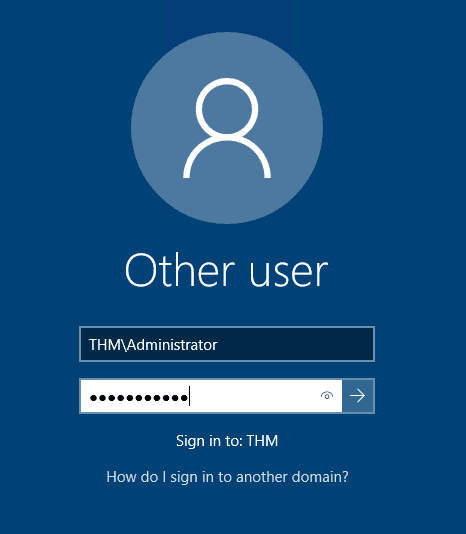

Selama tugas ini, kami akan mengambil peran sebagai admin TI baru di THM Inc. Sebagai tugas pertama kami, kami telah diminta untuk meninjau domain saat ini "THM.local" dan melakukan beberapa konfigurasi tambahan. Anda akan memiliki kredensial administratif melalui Pengontrol Domain (DC) yang telah dikonfigurasi sebelumnya untuk melakukan tugas.

Catatan: Saat terhubung melalui RDP, gunakan THM\Administrator sebagai nama pengguna untuk menentukan bahwa Anda ingin masuk menggunakan pengguna Administrator di domain THM

- Username Administrator / THM\Administrator

- Password Password321

- IP (RDP) 10.82.145.226

- In a Windows domain, credentials are stored in a centralised repository called...

Active Directory

- The server in charge of running the Active Directory services is called...

Domain Controller

Active Directory

Active Directory Domain Service (AD DS) adalah inti dari Windows Domain. AD DS berfungsi sebagai katalog yang menyimpan semua objek dalam jaringan, seperti user, group, komputer, printer, dan resource lainnya.

Jenis Objek Utama di Active Directory

-

Users

- Termasuk security principal, artinya bisa diautentikasi dan diberi hak akses ke resource.

- Digunakan untuk: Manusia (karyawan/pegawai), Service account (misalnya IIS, MSSQL) dengan hak terbatas sesuai kebutuhan layanan.

-

Machines (Komputer)

- Setiap komputer yang bergabung ke domain akan memiliki machine account.

- Juga termasuk security principal.

Machine account:

- Menjadi local administrator di komputer itu sendiri.

- Password otomatis di-rotate dan sangat panjang (±120 karakter).

- Nama akun diakhiri tanda $ (Contoh Machine Name: PC01, Machine Account: PC01$).

-

Security Groups

- Digunakan untuk mengelola hak akses secara kolektif.

- Bisa berisi user, machine, atau group lain.

- Mempermudah manajemen hak akses resource.

Contoh Security Group

- Domain Admins: Akses administratif penuh ke seluruh domain.

- Server Operators: Mengelola Domain Controller (dengan batasan).

- Backup Operators: Akses semua file untuk keperluan backup.

- Account Operators: Mengelola akun user dan grup.

- Domain Users: Semua user dalam domain.

- Domain Computers: Semua komputer dalam domain.

- Domain Controllers: Semua DC dalam domain.

Intinya, AD DS mengatur identitas, autentikasi, dan otorisasi semua objek dalam jaringan Windows Domain.

- OU (Organizational Units) -> Container untuk mengelompokkan user dan komputer.

Active Directory Users and Computers

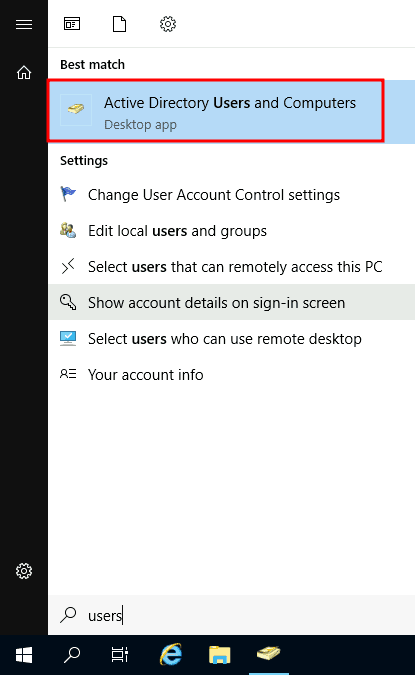

Untuk mengonfigurasi user, group, atau machine di Active Directory, kita perlu login ke Domain Controller dan menjalankan “Active Directory Users and Computers” dari start menu:

Start menu AD Users and Computers:

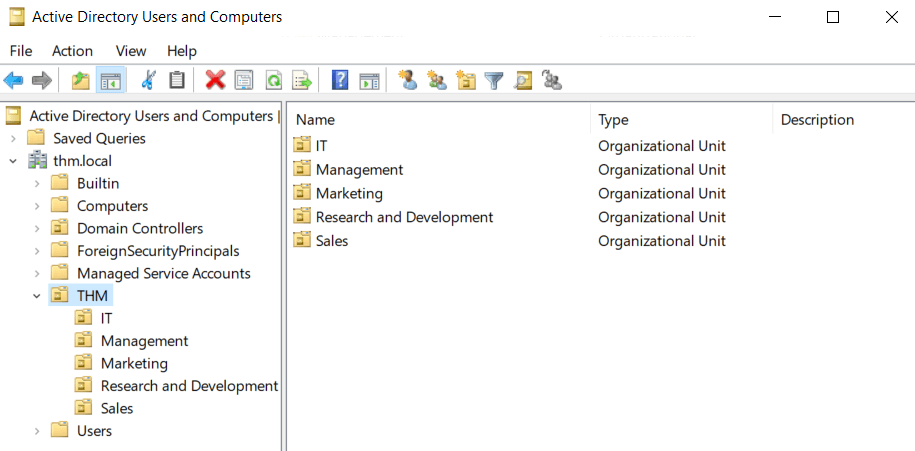

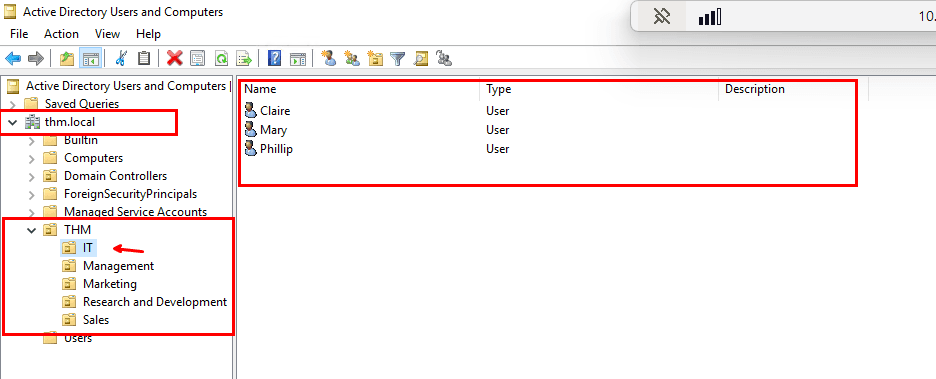

Ini akan membuka sebuah jendela di mana Anda dapat melihat hierarki user, komputer, dan group yang ada di dalam domain. Objek-objek ini diatur dalam Organizational Units (OU) yang merupakan objek container yang memungkinkan Anda mengelompokkan user dan machine. OU terutama digunakan untuk mendefinisikan sekumpulan user dengan kebutuhan kebijakan (policy) yang serupa. Orang-orang di departemen Sales dalam organisasi Anda kemungkinan besar akan memiliki kebijakan yang berbeda dibandingkan dengan orang-orang di departemen IT, misalnya. Perlu diingat bahwa seorang user hanya bisa menjadi bagian dari satu OU dalam satu waktu.

Dengan melihat mesin kita, kita dapat melihat bahwa sudah ada sebuah OU bernama THM dengan lima OU anak untuk departemen IT, Management, Marketing, R&D, dan Sales. Sangat umum melihat OU meniru struktur bisnis, karena hal ini memungkinkan penerapan kebijakan dasar secara efisien yang berlaku untuk seluruh departemen. Ingat bahwa meskipun ini adalah model yang paling sering digunakan, Anda tetap dapat mendefinisikan OU secara bebas. Silakan klik kanan OU THM dan buat OU baru di bawahnya bernama Students hanya untuk bersenang-senang.

AD Users and Computers:

Jika Anda membuka salah satu OU, Anda dapat melihat user yang ada di dalamnya dan melakukan tugas-tugas sederhana seperti membuat, menghapus, atau memodifikasinya sesuai kebutuhan. Anda juga dapat mereset password jika diperlukan (sangat berguna untuk helpdesk):

IT department OU

Anda mungkin sudah menyadari bahwa ada container default lain selain OU THM. Container-container ini dibuat secara otomatis oleh Windows dan berisi hal-hal berikut:

- Builtin: Berisi group default yang tersedia untuk setiap host Windows.

- Computers: Setiap mesin yang bergabung ke jaringan akan ditempatkan di sini secara default. Anda dapat memindahkannya jika diperlukan.

- Domain Controllers: OU default yang berisi DC di jaringan Anda.

- Users: User dan group default yang berlaku dalam konteks seluruh domain.

- Managed Service Accounts: Menyimpan akun yang digunakan oleh service di domain Windows Anda.

Security Groups vs OUs:

Anda mungkin bertanya-tanya mengapa kita memiliki group dan OU sekaligus. Meskipun keduanya digunakan untuk mengelompokkan user dan komputer, tujuan penggunaannya sangat berbeda:

OU berguna untuk menerapkan kebijakan kepada user dan komputer, yang mencakup konfigurasi spesifik sesuai dengan peran mereka di dalam perusahaan. Ingat, seorang user hanya bisa menjadi anggota dari satu OU dalam satu waktu, karena tidak masuk akal untuk mencoba menerapkan dua set kebijakan yang berbeda pada satu user.

Security group, di sisi lain, digunakan untuk memberikan izin (permission) terhadap resource. Misalnya, Anda akan menggunakan group jika ingin mengizinkan beberapa user mengakses shared folder atau printer jaringan. Seorang user dapat menjadi anggota dari banyak group, yang memang diperlukan untuk memberikan akses ke berbagai resource.

Answer Questions

- Which group normally administrates all computers and resources in a domain?

Domain Admins

- What would be the name of the machine account associated with a machine named TOM-PC?

TOM-PC$

- Suppose our company creates a new department for Quality Assurance. What type of containers should we use to group all Quality Assurance users so that policies can be applied consistently to them?

Organizational Units

Managing Users in AD

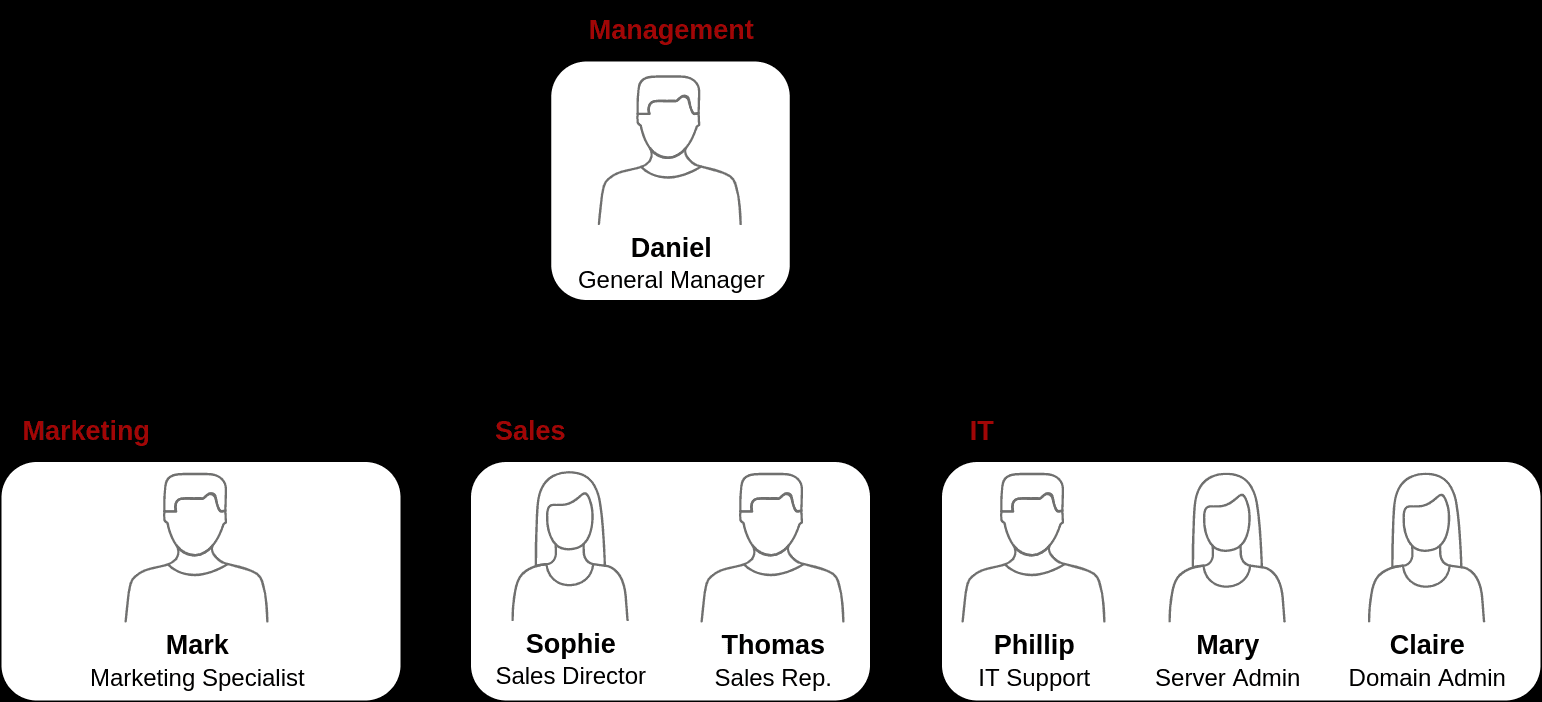

Tugas pertama Anda sebagai domain administrator yang baru adalah memeriksa OU dan user Active Directory yang sudah ada, karena beberapa perubahan baru saja terjadi pada bisnis. Anda telah diberikan bagan organisasi berikut dan diharapkan melakukan perubahan pada AD agar sesuai dengannya:

THM Organisational Chart:

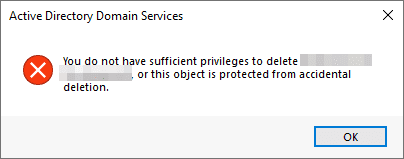

Menghapus OU dan user yang berlebih

Hal pertama yang harus Anda perhatikan adalah adanya sebuah OU departemen tambahan dalam konfigurasi AD saat ini yang tidak muncul dalam bagan organisasi. Kita telah diberitahu bahwa departemen tersebut ditutup karena pemotongan anggaran dan harus dihapus dari domain. Jika Anda mencoba klik kanan dan menghapus OU tersebut, Anda akan mendapatkan error berikut:

-

OU delete error

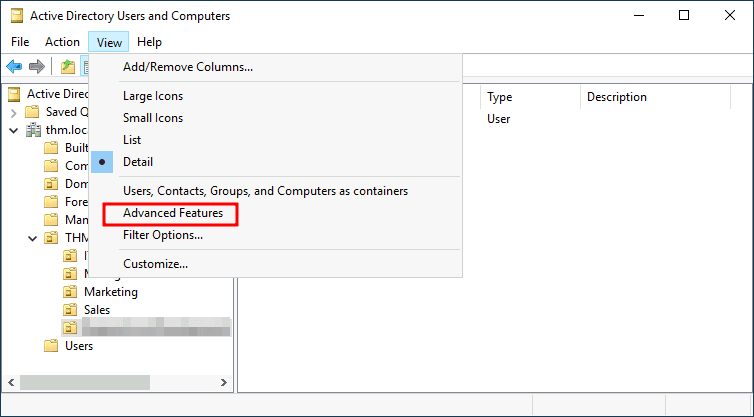

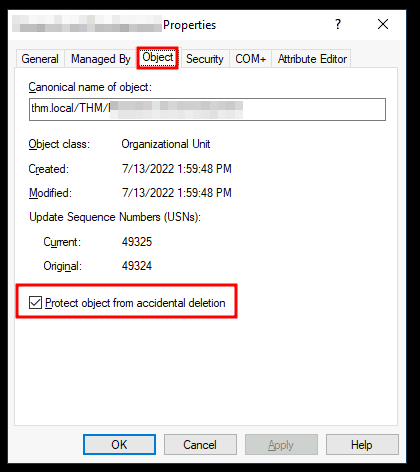

- Secara default, OU dilindungi dari penghapusan yang tidak disengaja. Untuk menghapus OU tersebut, kita perlu mengaktifkan Advanced Features pada menu View:

- Secara default, OU dilindungi dari penghapusan yang tidak disengaja. Untuk menghapus OU tersebut, kita perlu mengaktifkan Advanced Features pada menu View:

-

Enabling advanced features

- Ini akan menampilkan beberapa container tambahan dan memungkinkan Anda untuk menonaktifkan perlindungan penghapusan tidak sengaja. Untuk melakukannya, klik kanan OU dan masuk ke Properties. Anda akan menemukan sebuah checkbox pada tab Object untuk menonaktifkan perlindungan tersebut:

- Ini akan menampilkan beberapa container tambahan dan memungkinkan Anda untuk menonaktifkan perlindungan penghapusan tidak sengaja. Untuk melakukannya, klik kanan OU dan masuk ke Properties. Anda akan menemukan sebuah checkbox pada tab Object untuk menonaktifkan perlindungan tersebut:

-

Disable OU delete protection

- Pastikan Anda menghapus centang pada checkbox tersebut dan coba hapus OU kembali. Anda akan diminta untuk mengonfirmasi bahwa Anda ingin menghapus OU tersebut, dan sebagai hasilnya, semua user, group, atau OU yang berada di bawahnya juga akan ikut terhapus.

- Setelah menghapus OU tambahan tersebut, Anda seharusnya menyadari bahwa untuk beberapa departemen, user yang ada di AD tidak sesuai dengan yang ada pada bagan organisasi. Buat dan hapus user sesuai kebutuhan agar cocok dengan bagan tersebut.

Delegation

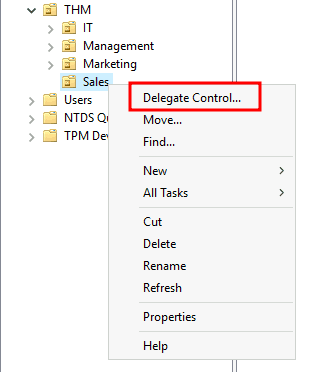

Salah satu hal menarik yang dapat Anda lakukan di AD adalah memberikan user tertentu kontrol atas beberapa OU. Proses ini dikenal sebagai delegation dan memungkinkan Anda memberikan hak khusus kepada user untuk melakukan tugas-tugas lanjutan pada OU tanpa perlu campur tangan Domain Administrator.

Salah satu contoh penggunaan paling umum dari delegation adalah memberikan hak kepada tim IT support untuk mereset password user lain yang memiliki hak rendah. Berdasarkan bagan organisasi kita, Phillip bertanggung jawab atas IT support, sehingga kita kemungkinan ingin mendelegasikan kontrol reset password pada OU Sales, Marketing, dan Management kepadanya.

Untuk contoh ini, kita akan mendelegasikan kontrol atas OU Sales kepada Phillip. Untuk mendelegasikan kontrol pada sebuah OU, Anda dapat klik kanan OU tersebut dan memilih Delegate Control:

Delegating OU control

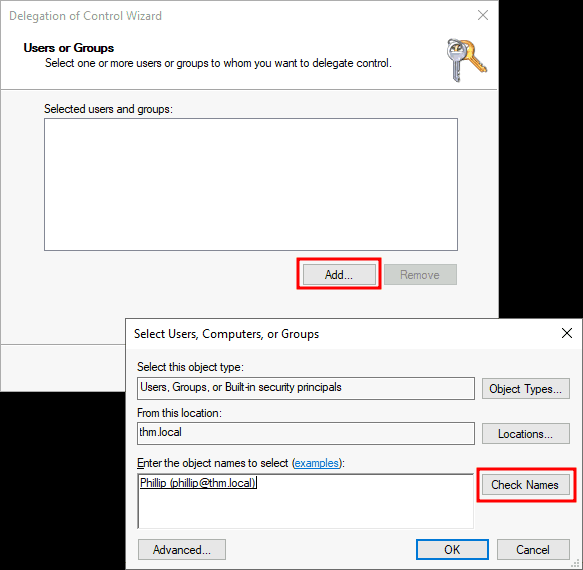

Ini akan membuka jendela baru di mana Anda pertama-tama akan diminta untuk menentukan user yang ingin Anda beri delegasi kontrol:

phillip -> Phillip (phillip@thm.local)

Catatan: Untuk menghindari kesalahan pengetikan nama user, tuliskan "phillip" dan klik tombol Check Names. Windows akan melengkapi nama user tersebut secara otomatis untuk Anda.

Delegating Sales OU to Phillip

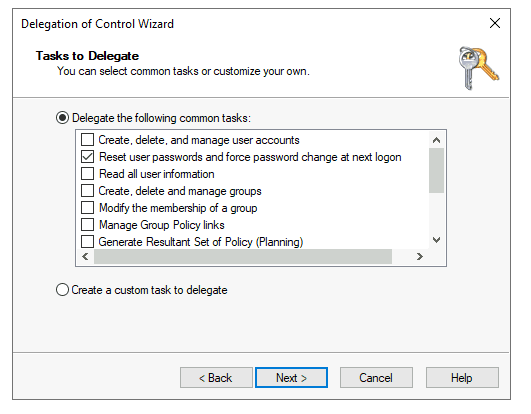

Klik OK, dan pada langkah berikutnya, pilih opsi berikut:

Delegating password resets

Klik Next beberapa kali, dan sekarang Phillip seharusnya dapat mereset password untuk user mana pun di departemen Sales. Meskipun Anda kemungkinan ingin mengulangi langkah-langkah ini untuk mendelegasikan reset password pada departemen Marketing dan Management, kita akan berhenti sampai di sini untuk tugas ini. Anda bebas melanjutkan konfigurasi OU lainnya jika diinginkan.

Sekarang mari gunakan akun Phillip untuk mencoba mereset password Sophie. Berikut kredensial Phillip untuk login melalui RDP:

| Username | phillip |

|---|---|

| Password | Claire2008 |

Catatan: Saat terhubung melalui RDP, gunakan THM\phillip sebagai username untuk menentukan bahwa Anda ingin login menggunakan user phillip pada domain THM.

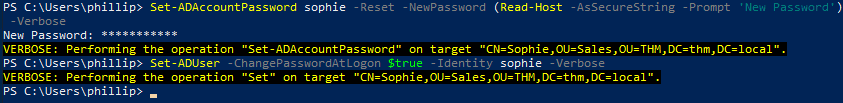

Meskipun Anda mungkin tergoda untuk membuka Active Directory Users and Computers untuk menguji kemampuan baru Phillip, dia sebenarnya tidak memiliki hak untuk membukanya, sehingga Anda harus menggunakan metode lain untuk melakukan reset password. Dalam kasus ini, kita akan menggunakan Powershell untuk melakukannya:

Set-ADAccountPassword sophie -Reset -NewPassword (Read-Host -AsSecureString -Prompt 'New Password') -Verbose

# New Password: *********

# VERBOSE: Performing the operation "Set-ADAccountPassword" on target "CN=Sophie,OU=Sales,OU=THM,DC=thm,DC=local".Karena kita tidak ingin Sophie terus menggunakan password yang kita ketahui, kita juga dapat memaksa reset password pada saat login berikutnya dengan perintah berikut:

Set-ADUser -ChangePasswordAtLogon $true -Identity sophie -Verbose

# VERBOSE: Performing the operation "Set" on target "CN=Sophie,OU=Sales,OU=THM,DC=thm,DC=local".

THM flag

Login ke akun Sophie menggunakan password baru Anda dan ambil sebuah flag dari desktop Sophie.

Catatan: Saat terhubung melalui RDP, gunakan THM\sophie sebagai username untuk menentukan bahwa Anda ingin login menggunakan user sophie pada domain THM.

Answer Questions

- What was the flag found on Sophie's desktop?

THM{thanks_for_contacting_support}

- The process of granting privileges to a user over some OU or other AD Object is called...

delegation

Managing Computers in AD

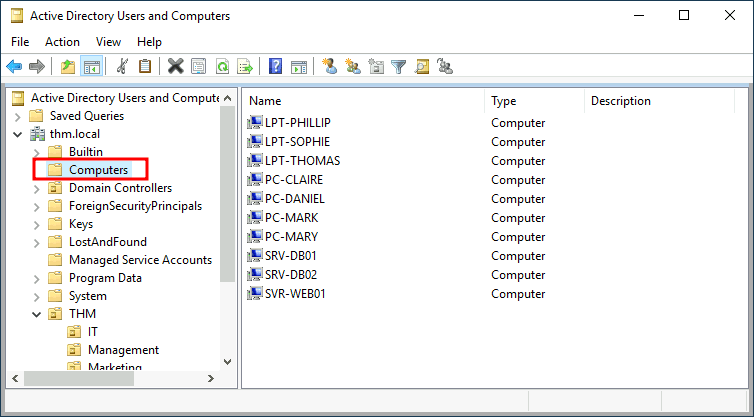

Secara default, semua mesin yang bergabung ke dalam domain (kecuali DC) akan ditempatkan di dalam container bernama “Computers”. Jika kita memeriksa DC kita, kita akan melihat bahwa beberapa perangkat sudah berada di sana:

Computers OU

Kita dapat melihat beberapa server, beberapa laptop, dan beberapa PC yang sesuai dengan user di jaringan kita. Menempatkan semua perangkat di satu tempat bukanlah ide yang baik karena sangat mungkin Anda ingin menerapkan kebijakan yang berbeda untuk server dan mesin yang digunakan user sehari-hari.

Meskipun tidak ada aturan baku tentang bagaimana cara mengatur mesin, titik awal yang sangat baik adalah memisahkan perangkat berdasarkan penggunaannya. Secara umum, Anda akan mengharapkan perangkat dibagi setidaknya ke dalam tiga kategori berikut:

1. Workstations

Workstations adalah salah satu perangkat yang paling umum dalam sebuah domain Active Directory. Setiap user dalam domain kemungkinan besar akan login ke sebuah workstation. Ini adalah perangkat yang akan mereka gunakan untuk bekerja atau melakukan aktivitas browsing sehari-hari. Perangkat ini tidak boleh digunakan oleh user dengan hak istimewa (privileged user).

2. Servers

Servers adalah perangkat paling umum kedua dalam sebuah domain Active Directory. Server umumnya digunakan untuk menyediakan layanan kepada user atau server lainnya.

3. Domain Controllers

Domain Controllers adalah perangkat paling umum ketiga dalam sebuah domain Active Directory. Domain Controller memungkinkan Anda mengelola domain Active Directory. Perangkat ini sering dianggap sebagai perangkat paling sensitif dalam jaringan karena menyimpan hash password untuk semua akun user dalam lingkungan tersebut.

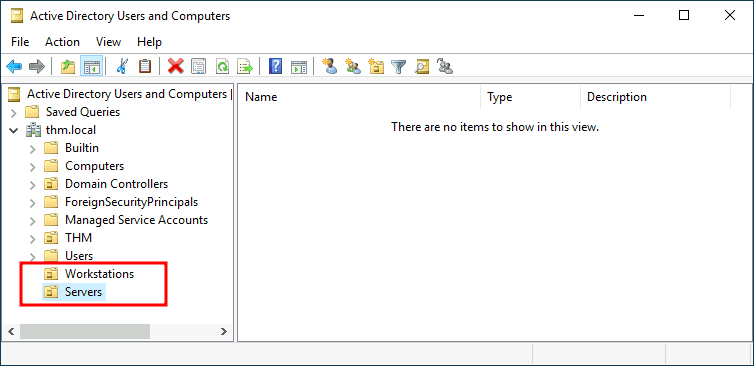

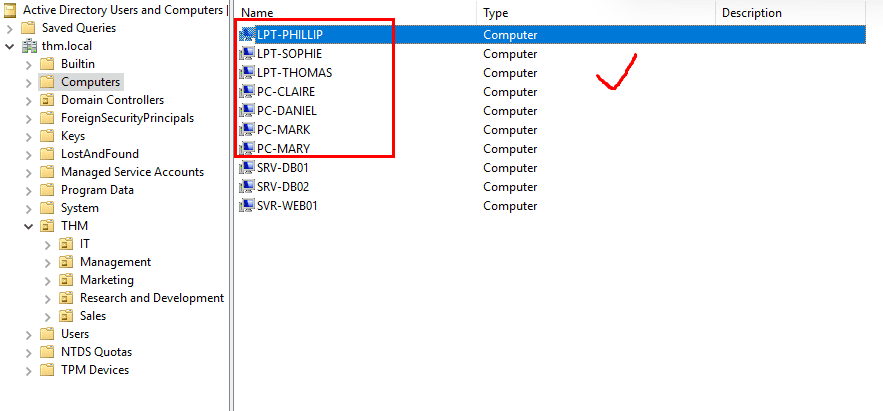

Karena kita sedang merapikan AD, mari kita buat dua OU terpisah untuk Workstations dan Servers (Domain Controllers sudah berada dalam OU yang dibuat oleh Windows). Kita akan membuatnya langsung di bawah container domain thm.local. Pada akhirnya, Anda seharusnya memiliki struktur OU berikut:

final OU structure:

Sekarang, pindahkan komputer pribadi dan laptop ke dalam OU Workstations, dan server ke dalam OU Servers dari container Computers. Dengan melakukan hal ini, kita akan dapat mengonfigurasi kebijakan untuk setiap OU di kemudian hari.

Answer Questions

- After organising the available computers, how many ended up in the Workstations OU?

7

- Is it recommendable to create separate OUs for Servers and Workstations? (yay/nay)

yay

karena memungkinkan penerapan kebijakan yang berbeda sesuai dengan jenis perangkat.

Group Policies

Sejauh ini, kita telah mengatur user dan komputer ke dalam OU hanya sekadar pengelompokan, tetapi ide utama di balik hal ini adalah agar kita dapat menerapkan kebijakan yang berbeda untuk setiap OU secara individual. Dengan cara tersebut, kita dapat menerapkan konfigurasi dan baseline keamanan yang berbeda kepada user tergantung pada departemen mereka.

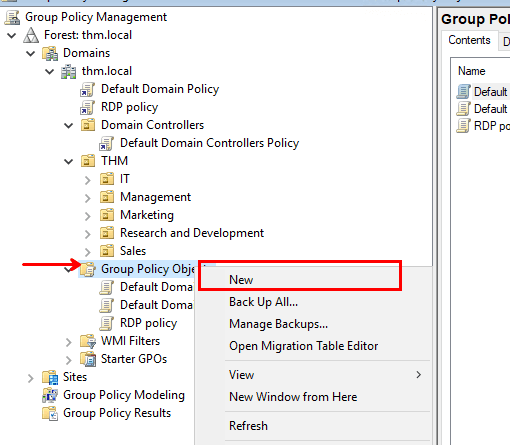

Windows mengelola kebijakan tersebut melalui Group Policy Objects (GPO). GPO pada dasarnya adalah kumpulan pengaturan yang dapat diterapkan ke OU. GPO dapat berisi kebijakan yang ditujukan baik untuk user maupun komputer, sehingga memungkinkan Anda menetapkan baseline pada mesin dan identitas tertentu.

Untuk mengonfigurasi GPO, Anda dapat menggunakan tool Group Policy Management, yang tersedia dari start menu:

Start menu GPM:

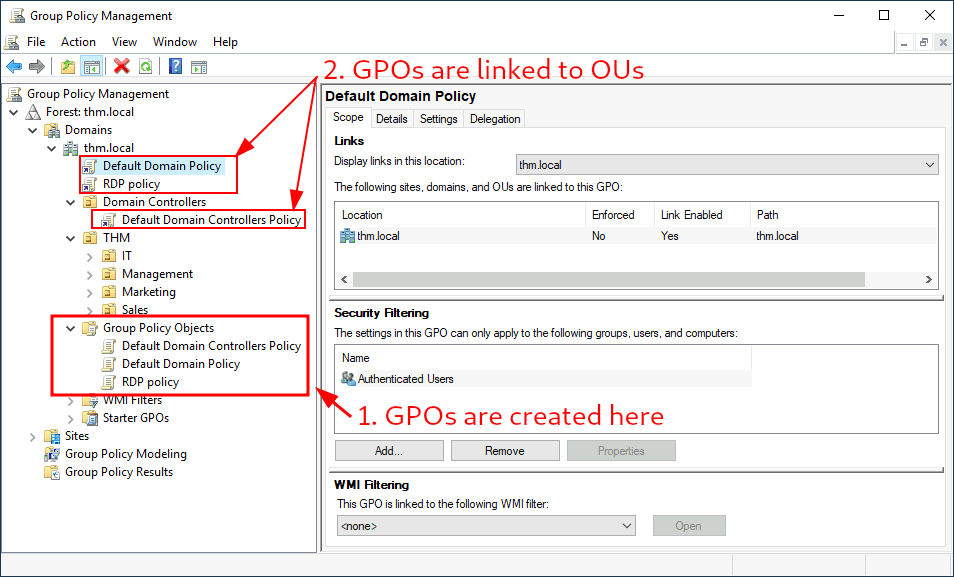

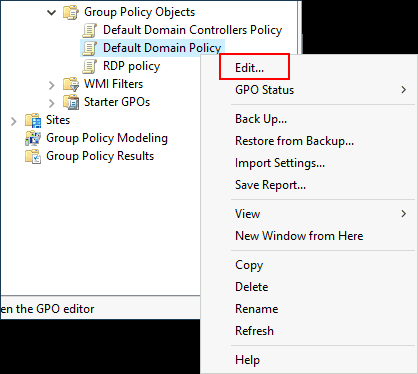

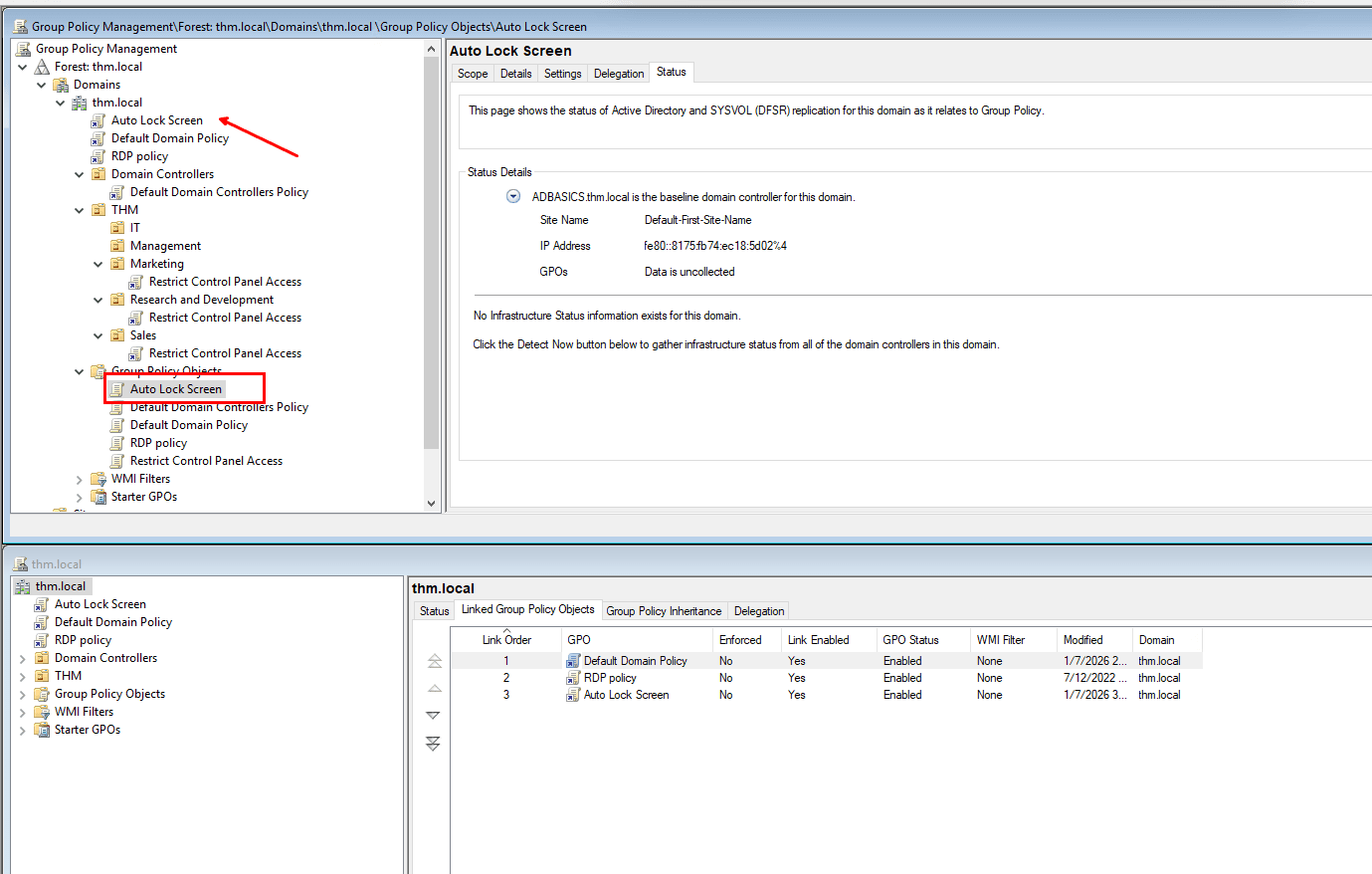

Hal pertama yang akan Anda lihat saat membukanya adalah seluruh hierarki OU Anda, seperti yang telah didefinisikan sebelumnya. Untuk mengonfigurasi Group Policy, Anda terlebih dahulu membuat sebuah GPO di bawah Group Policy Objects, lalu menautkannya ke OU tempat Anda ingin kebijakan tersebut diterapkan. Sebagai contoh, Anda dapat melihat bahwa sudah ada beberapa GPO yang tersedia di mesin Anda:

Existing OUs in your machine:

Kita dapat melihat pada gambar di atas bahwa terdapat 3 GPO yang telah dibuat. Dari ketiganya, Default Domain Policy dan RDP Policy ditautkan ke domain thm.local secara keseluruhan, sedangkan Default Domain Controllers Policy hanya ditautkan ke OU Domain Controllers. Hal penting yang perlu diingat adalah bahwa setiap GPO akan diterapkan pada OU yang ditautkan serta semua sub-OU di bawahnya. Sebagai contoh, OU Sales tetap akan terpengaruh oleh Default Domain Policy.

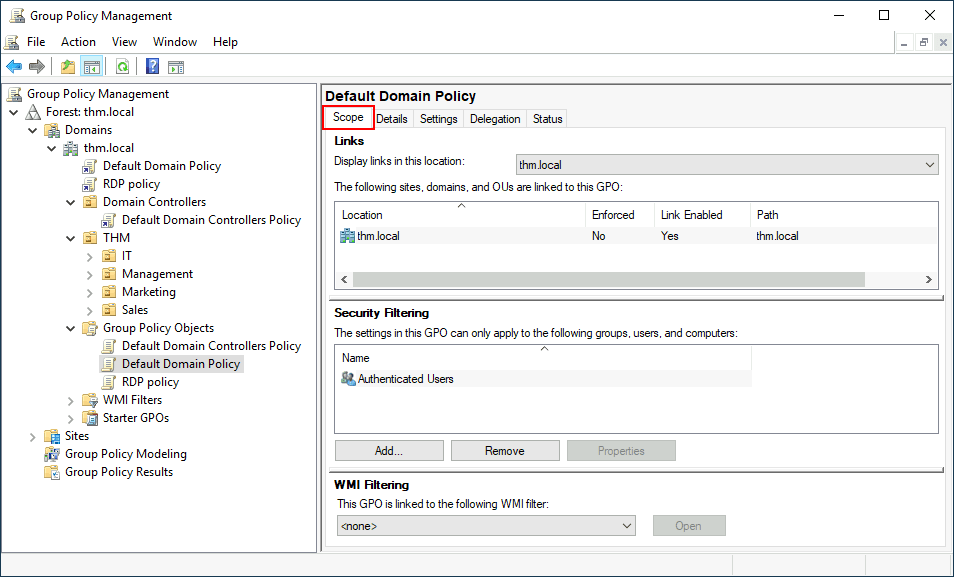

Mari kita periksa Default Domain Policy untuk melihat apa saja isi dari sebuah GPO. Tab pertama yang akan Anda lihat saat memilih sebuah GPO menunjukkan scope, yaitu lokasi tempat GPO tersebut ditautkan di AD. Untuk kebijakan ini, kita dapat melihat bahwa GPO tersebut hanya ditautkan ke domain thm.local:

OU scope:

Seperti yang dapat Anda lihat, Anda juga dapat menerapkan Security Filtering pada GPO agar kebijakan tersebut hanya diterapkan pada user atau komputer tertentu di dalam sebuah OU. Secara default, GPO akan diterapkan pada grup Authenticated Users, yang mencakup semua user dan PC.

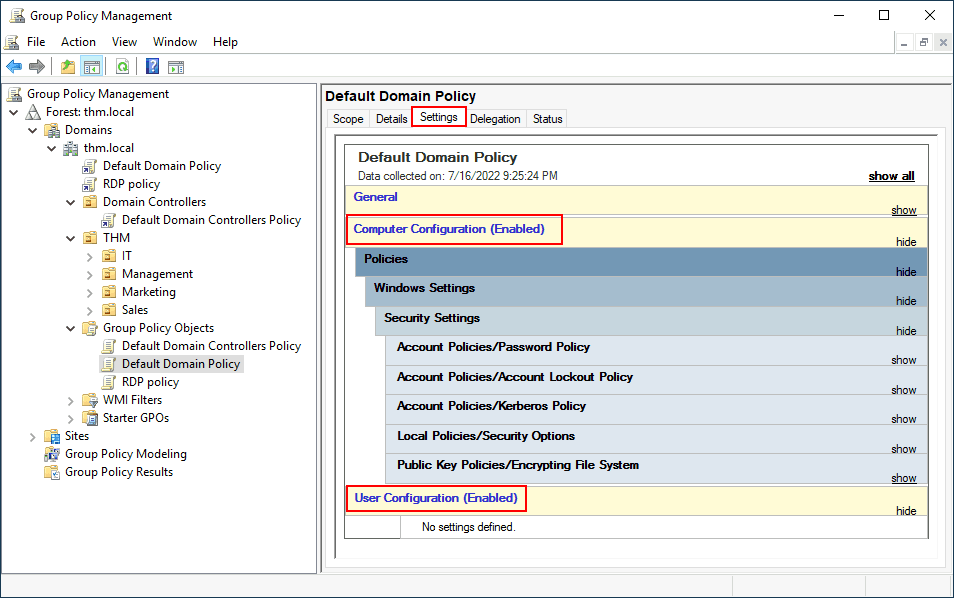

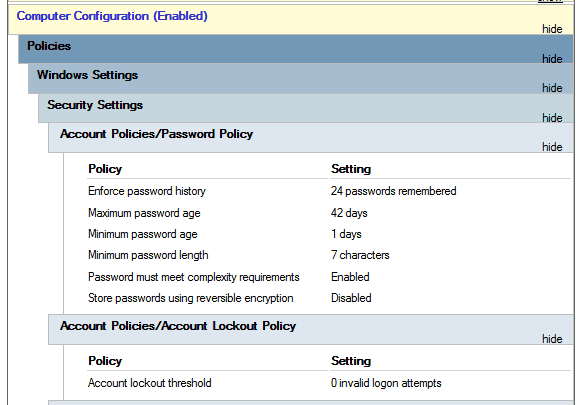

Tab Settings berisi konten sebenarnya dari GPO dan memberi tahu kita konfigurasi spesifik apa saja yang diterapkan. Seperti yang telah disebutkan sebelumnya, setiap GPO memiliki konfigurasi yang hanya berlaku untuk komputer dan konfigurasi yang hanya berlaku untuk user. Dalam kasus ini, Default Domain Policy hanya berisi Computer Configurations:

OU Settings:

Silakan jelajahi GPO tersebut dan perluas item yang tersedia menggunakan link “show” di sisi kanan setiap konfigurasi. Dalam kasus ini, Default Domain Policy menunjukkan konfigurasi yang sangat dasar yang seharusnya berlaku untuk sebagian besar domain, termasuk kebijakan password dan account lockout:

OU detailed settings:

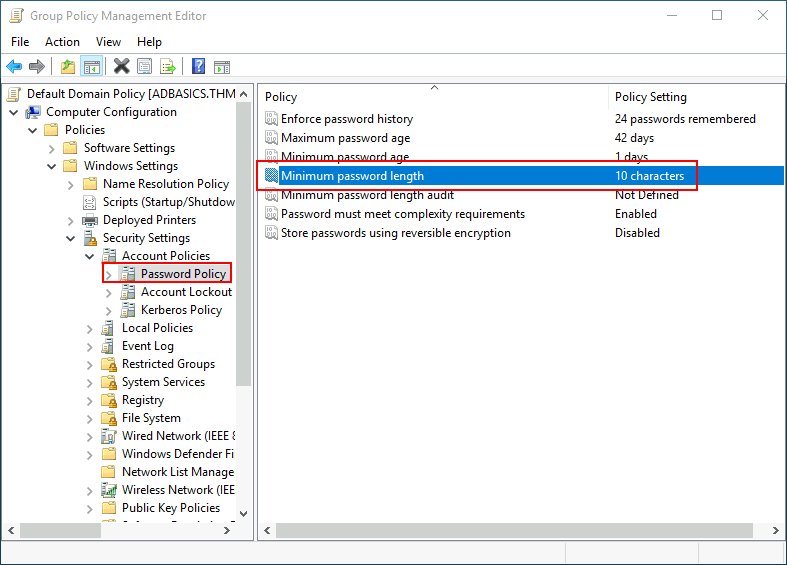

Karena GPO ini diterapkan ke seluruh domain, setiap perubahan yang dilakukan akan memengaruhi semua komputer. Mari kita ubah kebijakan minimum password length agar mengharuskan user memiliki password dengan panjang minimal 10 karakter. Untuk melakukannya, klik kanan GPO dan pilih Edit:

Editing a GPO settings

Ini akan membuka jendela baru di mana kita dapat menavigasi dan mengedit semua konfigurasi yang tersedia. Untuk mengubah panjang minimum password, masuk ke Computer Configurations → Policies → Windows Settings → Security Settings → Account Policies → Password Policy, lalu ubah nilai kebijakan yang diperlukan:

Password policy GPO

Seperti yang dapat Anda lihat, banyak kebijakan yang dapat ditetapkan dalam sebuah GPO. Meskipun menjelaskan setiap kebijakan secara satu per satu tidak mungkin dilakukan dalam satu sesi, silakan jelajahi sendiri karena beberapa kebijakan cukup mudah dipahami. Jika diperlukan informasi lebih lanjut mengenai suatu kebijakan, Anda dapat mengklik dua kali kebijakan tersebut dan membaca tab Explain pada masing-masing kebijakan tersebut.

GPO distribution

GPO didistribusikan ke jaringan melalui sebuah network share bernama SYSVOL, yang disimpan di DC. Semua user dalam sebuah domain biasanya harus memiliki akses ke share ini melalui jaringan untuk menyinkronkan GPO mereka secara berkala. Secara default, share SYSVOL menunjuk ke direktori C:\Windows\SYSVOL\sysvol pada setiap DC di jaringan kita.

Setelah sebuah perubahan dilakukan pada GPO mana pun, komputer dapat membutuhkan waktu hingga 2 jam untuk menyinkronkannya. Jika Anda ingin memaksa sebuah komputer tertentu untuk segera menyinkronkan GPO-nya, Anda selalu dapat menjalankan perintah berikut pada komputer yang diinginkan:

gpupdate /forceMembuat beberapa GPO untuk THM Inc.

Sebagai bagian dari pekerjaan baru kita, kita ditugaskan untuk mengimplementasikan beberapa GPO agar memungkinkan kita untuk:

- Memblokir user non-IT agar tidak dapat mengakses Control Panel.

- Membuat workstation dan server mengunci layar secara otomatis setelah 5 menit tidak ada aktivitas user untuk menghindari sesi yang dibiarkan terbuka.

Mari kita fokus pada masing-masing hal tersebut dan tentukan kebijakan apa yang harus kita aktifkan di setiap GPO serta di mana GPO tersebut harus ditautkan.

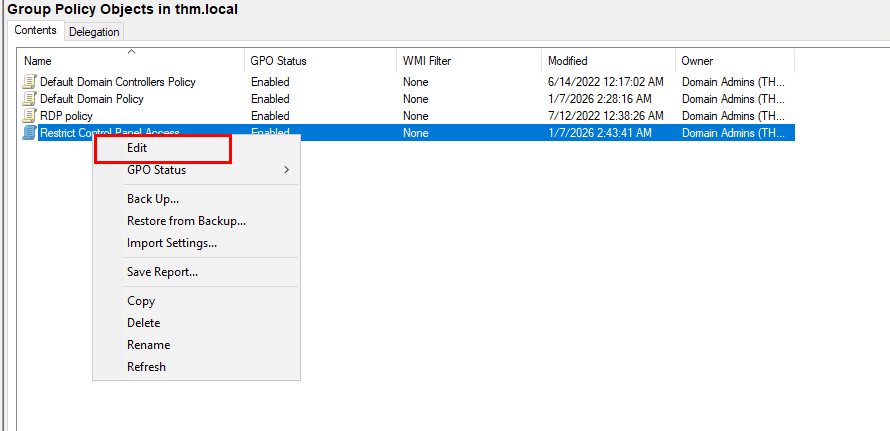

Restrict Control Panel Access

Membatasi Akses ke Control Panel

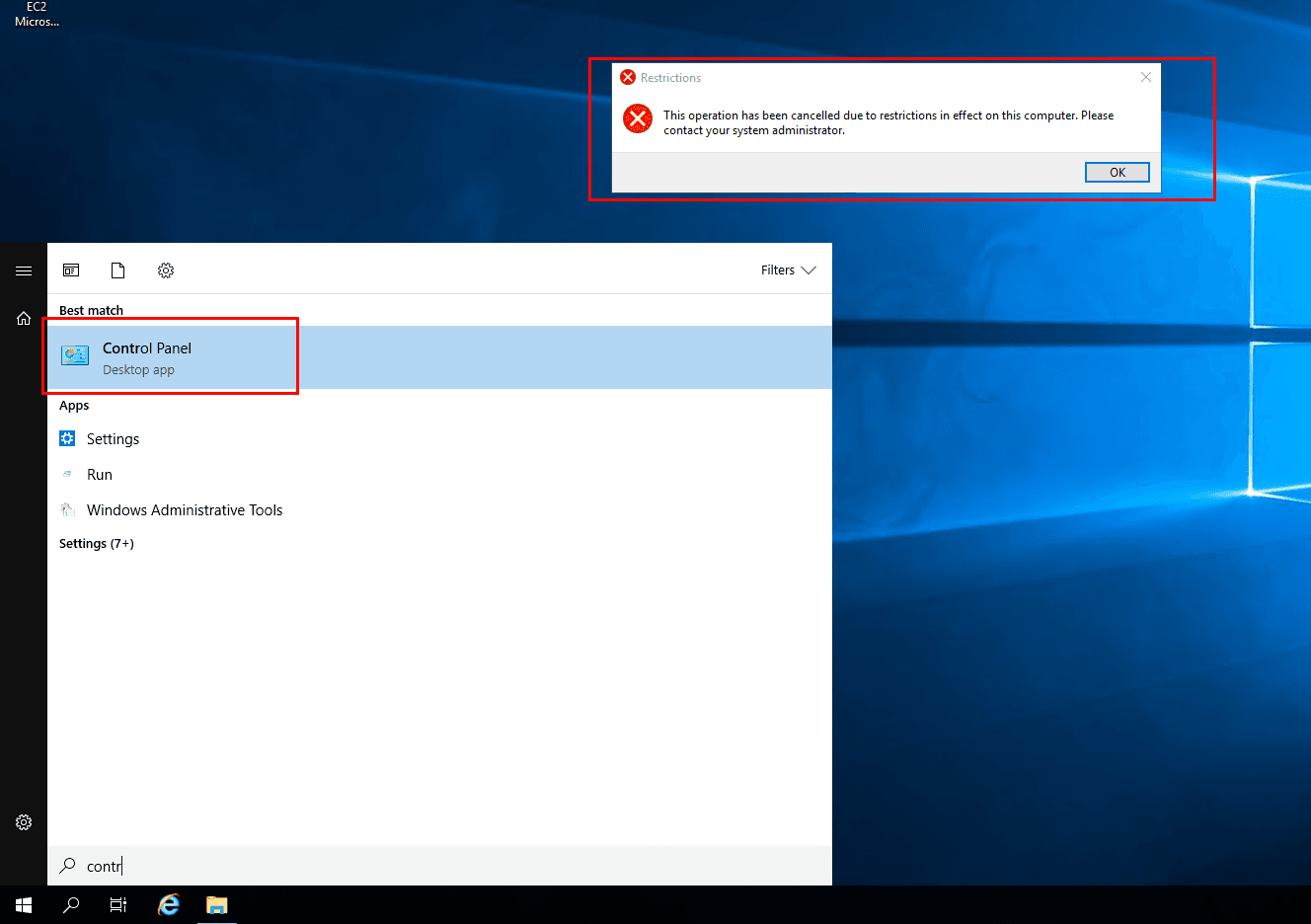

Kita ingin membatasi akses ke Control Panel di semua mesin agar hanya user yang merupakan bagian dari departemen IT yang dapat mengaksesnya. User dari departemen lain tidak seharusnya dapat mengubah preferensi sistem.

Mari kita buat sebuah GPO baru bernama Restrict Control Panel Access dan buka untuk diedit. Karena kita ingin GPO ini diterapkan pada user tertentu, kita akan mencari kebijakan berikut di bawah User Configuration:

Restricting access to control panel

Perhatikan bahwa kita telah mengaktifkan kebijakan Prohibit Access to Control Panel and PC settings.

Perhatikan bahwa kita telah mengaktifkan kebijakan Prohibit Access to Control Panel and PC settings.

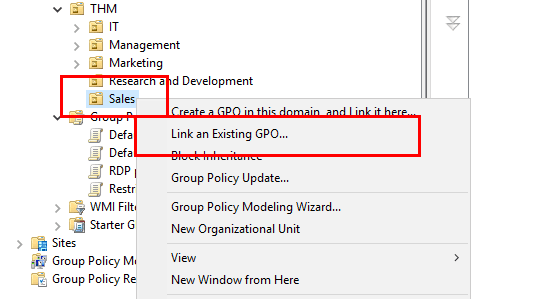

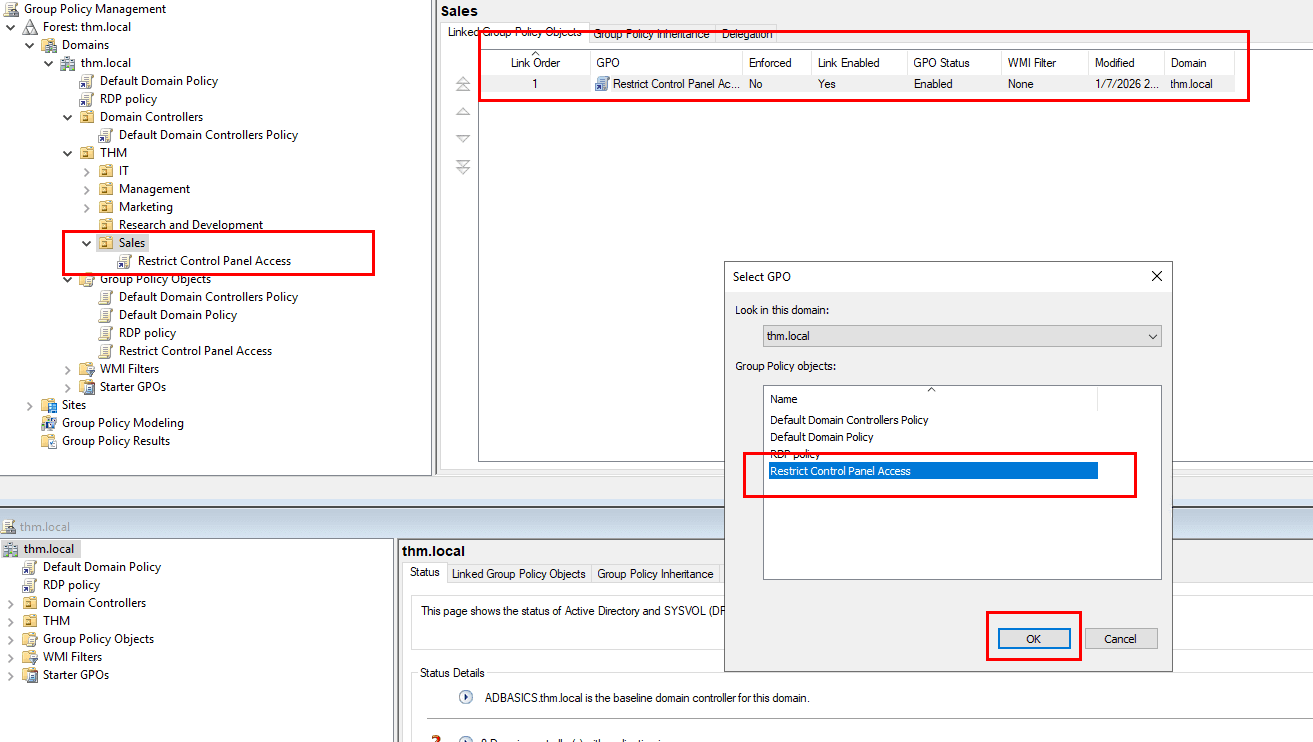

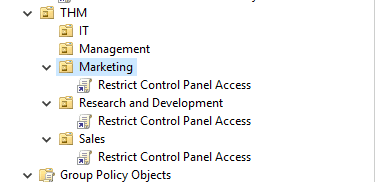

Setelah GPO dikonfigurasi, kita perlu menautkannya ke semua OU yang sesuai dengan user yang tidak seharusnya memiliki akses ke Control Panel PC mereka. Dalam kasus ini, kita akan menautkan OU Marketing, Management, dan Sales dengan menyeret GPO tersebut ke masing-masing OU:

- Linking Restrict Control Panel GPO

misalnya diisni kita coba melakukan liked GPO ke OU Sales

tambahkan juga ke 3 lainya selain IT, dan Management

Auto Lock Screen GPO

tambahkan juga untuk Auto Lock Screen GPO ketika tidak ada aktivitas user selama 5 menit

Untuk GPO pertama, terkait penguncian layar pada workstation dan server, kita sebenarnya bisa langsung menerapkannya pada OU Workstations, Servers, dan Domain Controllers yang telah kita buat sebelumnya.

Meskipun solusi ini seharusnya berhasil, alternatif lain adalah dengan langsung menerapkan GPO ke root domain, karena kita ingin GPO tersebut memengaruhi semua komputer. Karena OU Workstations, Servers, dan Domain Controllers semuanya merupakan OU turunan dari root domain, mereka akan mewarisi kebijakan tersebut.

Catatan: Anda mungkin menyadari bahwa jika GPO diterapkan ke root domain, GPO tersebut juga akan diwarisi oleh OU lain seperti Sales atau Marketing. Karena OU tersebut hanya berisi user, setiap Computer Configuration dalam GPO akan diabaikan oleh OU tersebut.

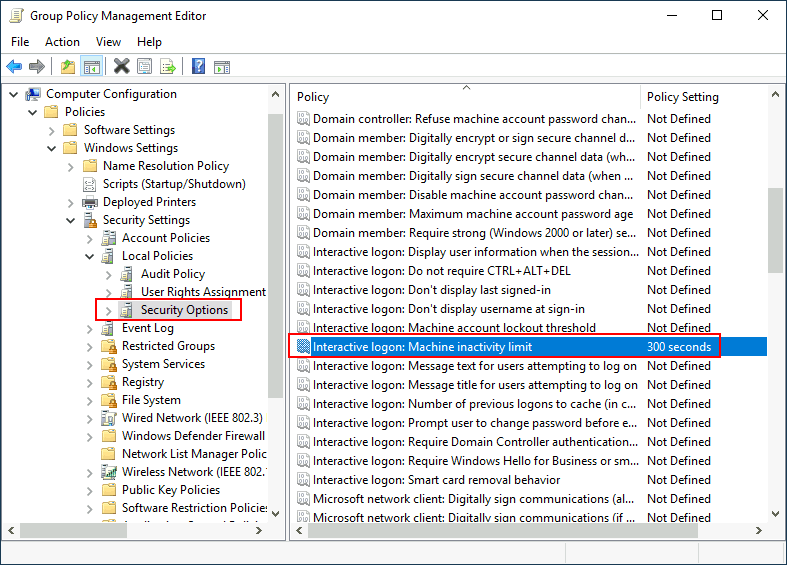

Mari kita buat sebuah GPO baru bernama Auto Lock Screen, lalu edit. Kebijakan untuk mencapai tujuan kita berada pada jalur berikut:

Configuring machine inactivity limit

Kita akan mengatur batas ketidakaktifan menjadi 5 menit agar komputer terkunci secara otomatis jika user meninggalkan sesi mereka terbuka. Setelah menutup editor GPO, kita akan menautkan GPO tersebut ke root domain dengan menyeret GPO ke sana:

Linking Auto Lock Screen GPO

Setelah GPO diterapkan ke OU yang benar, kita dapat login sebagai user di departemen Marketing, Sales, atau Management untuk melakukan verifikasi. Untuk tugas ini, mari kita terhubung melalui RDP menggunakan kredensial Mark:

THM key:

| Username | Mark |

|---|---|

| Password | M4rk3t1ng.21 |

Catatan: Saat terhubung melalui RDP, gunakan THM\Mark sebagai username untuk menentukan bahwa Anda ingin login menggunakan user Mark pada domain THM.

Jika kita mencoba membuka Control Panel, kita seharusnya mendapatkan pesan yang menunjukkan bahwa operasi ini ditolak oleh administrator. Anda juga dapat menunggu 5 menit untuk memeriksa apakah layar terkunci secara otomatis jika diinginkan.

Karena kita tidak menerapkan GPO Control Panel pada departemen IT, Anda masih seharusnya dapat login ke mesin menggunakan user IT dan mengakses Control Panel.

Catatan: Jika Anda telah membuat dan menautkan GPO tetapi karena suatu alasan GPO tersebut masih tidak berfungsi, ingat bahwa Anda dapat menjalankan

gpupdate /forceuntuk memaksa pembaruan GPO.

Answer Questions

- What is the name of the network share used to distribute GPOs to domain machines?

SYSVOL

- Can a GPO be used to apply settings to users and computers? (yay/nay)

Yay

Authentication Methods

Di Windows domain, semua kredensial disimpan di Domain Controller (DC). Saat user login ke suatu layanan menggunakan akun domain, server akan meminta DC untuk memverifikasi identitas user. Windows menggunakan dua protokol autentikasi jaringan, yaitu Kerberos (default) dan NetNTLM (legacy).

- Kerberos -> Protokol autentikasi default pada Windows versi terbaru yang menggunakan tiket untuk mengotentikasi pengguna dan layanan di jaringan.

- NetNTLM -> Protokol autentikasi lama yang masih dipertahankan untuk kompatibilitas, menggunakan tantangan-respons untuk mengotentikasi pengguna.

Kerberos

Kerberos bekerja dengan sistem tiket, di mana pengguna yang berhasil diautentikasi akan mendapatkan tiket sebagai bukti bahwa mereka sudah terverifikasi, sehingga tidak perlu mengirimkan kredensial setiap kali mengakses layanan.

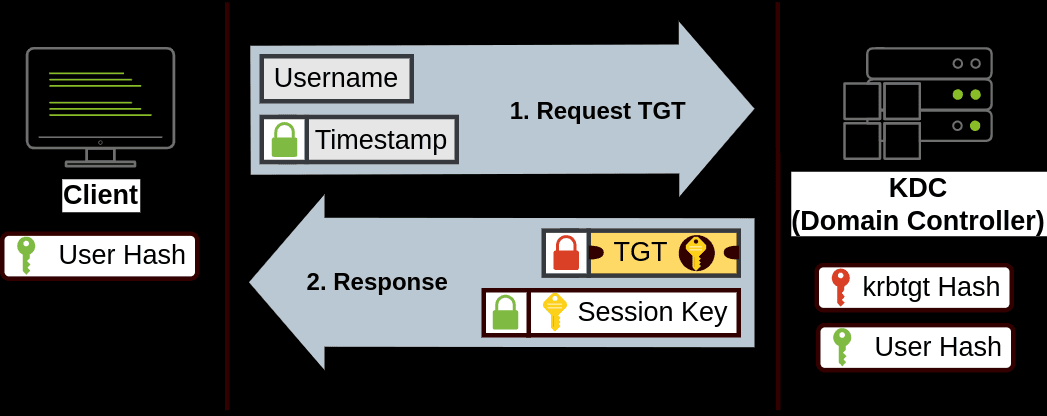

Proses Kerberos dimulai ketika pengguna mengirimkan username dan timestamp yang dienkripsi menggunakan kunci dari password mereka ke Key Distribution Center (KDC) di Domain Controller, lalu KDC akan mengembalikan Ticket Granting Ticket (TGT) beserta Session Key yang digunakan pengguna untuk meminta tiket layanan selanjutnya. TGT ini dienkripsi menggunakan password hash akun krbtgt sehingga isinya tidak dapat dibaca oleh pengguna, namun di dalamnya tersimpan salinan Session Key yang bisa didekripsi oleh KDC kapan pun dibutuhkan.

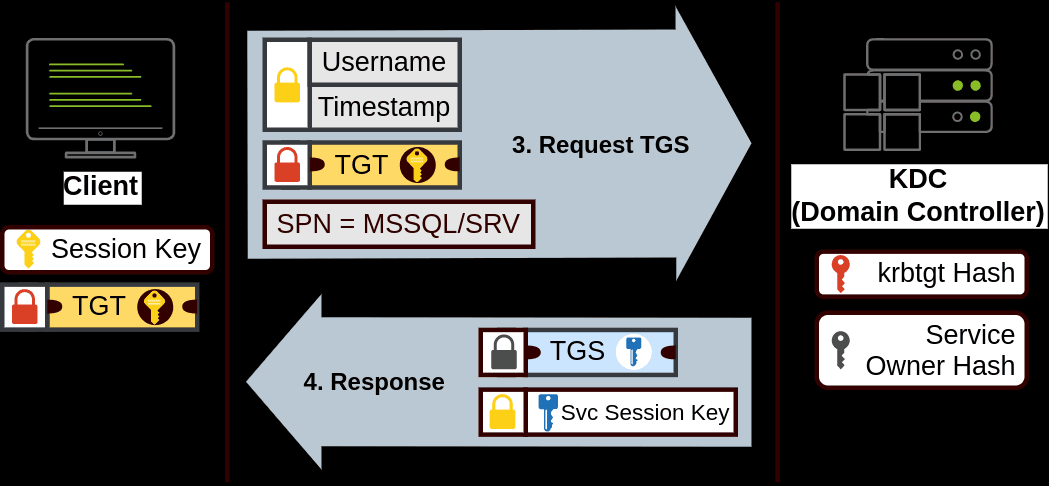

Ketika pengguna ingin mengakses layanan tertentu seperti file share atau website, pengguna akan menggunakan TGT untuk meminta Ticket Granting Service (TGS) ke KDC dengan mengirimkan username, timestamp yang dienkripsi menggunakan Session Key, TGT, dan Service Principal Name (SPN) yang menunjukkan layanan tujuan. KDC kemudian mengirimkan TGS dan Service Session Key, di mana TGS tersebut dienkripsi menggunakan password hash akun pemilik layanan, sehingga hanya layanan terkait yang dapat mendekripsinya. Selanjutnya, TGS dikirim ke layanan tujuan, dan layanan tersebut akan mendekripsi TGS menggunakan hash password-nya untuk memverifikasi pengguna dan membangun koneksi.

Urutan Kerberos Authentication

- User login ke domain

- User mengirim username + timestamp yang dienkripsi menggunakan key dari password ke KDC (Key Distribution Center) di Domain Controller.

- User mengirim username + timestamp yang dienkripsi menggunakan key dari password ke KDC (Key Distribution Center) di Domain Controller.

- KDC mengeluarkan TGT

- KDC memverifikasi user lalu mengirim Ticket Granting Ticket (TGT) dan Session Key ke user.

- TGT dienkripsi menggunakan hash akun krbtgt

- Session Key dipakai untuk request selanjutnya

- KDC memverifikasi user lalu mengirim Ticket Granting Ticket (TGT) dan Session Key ke user.

- User minta akses ke layanan

- Saat ingin mengakses layanan (file share, web, database), user mengirim:

- TGT

- username + timestamp (dienkripsi Session Key)

- SPN (Service Principal Name)

- Saat ingin mengakses layanan (file share, web, database), user mengirim:

- KDC mengeluarkan TGS

- KDC mengirim Ticket Granting Service (TGS) dan Service Session Key.

- TGS dienkripsi menggunakan hash akun pemilik layanan

- TGS dienkripsi menggunakan hash akun pemilik layanan

- KDC mengirim Ticket Granting Service (TGS) dan Service Session Key.

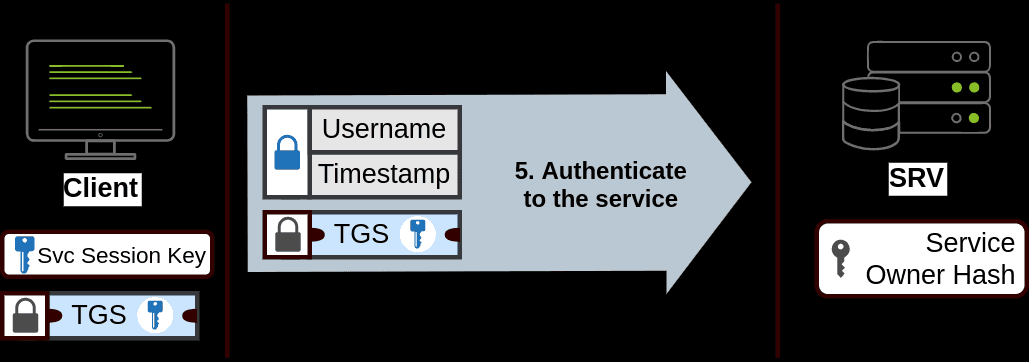

- User autentikasi ke service

- User mengirim TGS ke service tujuan.

- User mengirim TGS ke service tujuan.

- Service memverifikasi TGS

- Service mendekripsi TGS menggunakan password hash-nya sendiri, lalu jika valid, koneksi berhasil dibuat.

NTLM

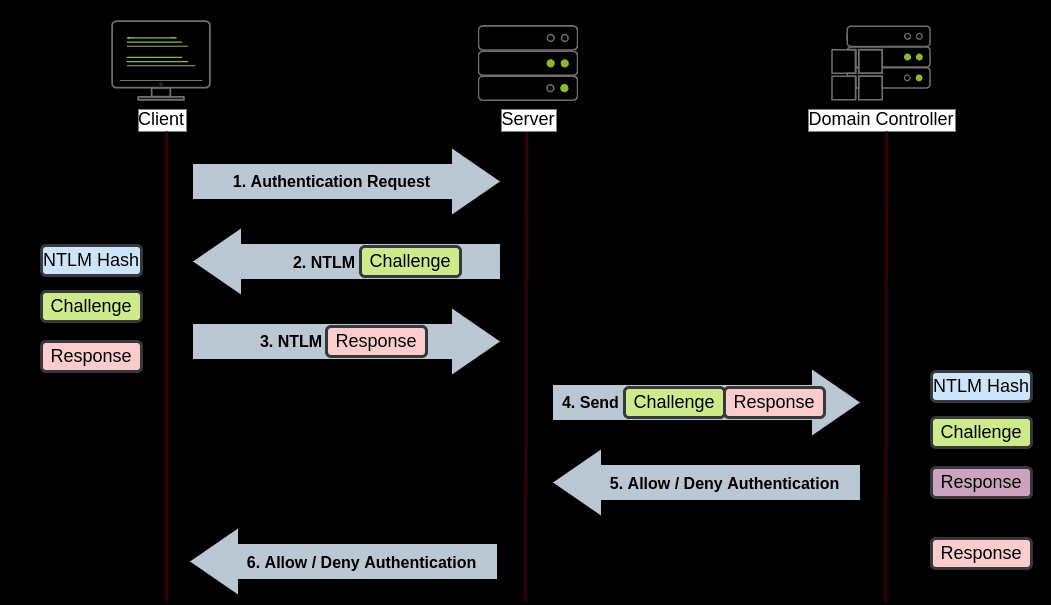

Sementara itu, NetNTLM menggunakan mekanisme challenge–response, di mana klien pertama kali meminta autentikasi ke server, lalu server mengirimkan sebuah nilai acak sebagai challenge. Klien kemudian menggabungkan NTLM password hash miliknya dengan challenge tersebut untuk menghasilkan response, yang selanjutnya dikirim kembali ke server. Server akan meneruskan challenge dan response ini ke Domain Controller, kemudian Domain Controller menghitung ulang response menggunakan hash password pengguna dan membandingkannya dengan response dari klien, dan jika hasilnya cocok maka autentikasi dinyatakan berhasil dan server akan memberi akses ke klien. Dalam proses ini, password atau hash password pengguna tidak pernah dikirim langsung melalui jaringan, dan jika akun lokal yang digunakan, server dapat melakukan verifikasi sendiri tanpa perlu melibatkan Domain Controller karena hash password tersimpan di SAM lokal.

Urutan NetNTLM Authentication

- Client meminta akses ke server

- Server mengirim challenge

- Server mengirim nilai acak (challenge) ke client.

- Client membuat response

- Client menggabungkan NTLM hash password + challenge, lalu mengirim response ke server.

- Server meneruskan ke Domain Controller

- Challenge dan response dikirim ke DC untuk diverifikasi.

- DC memverifikasi kredensial

- DC menghitung ulang response menggunakan hash password user dan membandingkannya.

- Hasil dikirim kembali

- DC → server → client

- Jika cocok, autentikasi berhasil.

kesimpulanya:

- Kerberos → ticket-based, lebih aman, default Windows modern

- Ticket Granting Ticket (TGT) → request Ticket Granting Service (TGS)

- Service Ticket → akses layanan

- Session Key → enkripsi komunikasi

- NetNTLM → challenge-response, legacy, masih aktif untuk kompatibilitas

- Challenge → nilai acak dari server

- Response → NTLM hash + challenge

- Password atau hash tidak pernah dikirim langsung di jaringan

- Akun lokal → verifikasi bisa langsung di server (SAM), tanpa DC

Answer Questions

- Will a current version of Windows use NetNTLM as the preferred authentication protocol by default? (yay/nay)

nay

- When referring to Kerberos, what type of ticket allows us to request further tickets known as TGS?

Ticket Granting Ticket

- When using NetNTLM, is a user's password transmitted over the network at any point? (yay/nay)

nay

Trees, Forests and Trusts

Sejauh ini, kita telah membahas cara mengelola satu domain, peran Pengontrol Domain, dan bagaimana cara menghubungkan komputer, server, dan pengguna.

Active Directory: Multi-Domain Structure

Awalnya sebuah perusahaan biasanya hanya memiliki satu domain, yang sudah cukup untuk mengelola user, komputer, server, dan kebijakan melalui Domain Controller. Namun, seiring pertumbuhan perusahaan, satu domain sering kali tidak lagi mencukupi untuk memenuhi kebutuhan manajemen dan keamanan.

1. Single Domain

Single domain adalah kondisi di mana seluruh user, komputer, dan resource berada dalam satu domain yang sama dan dikelola oleh satu atau beberapa Domain Controller. Struktur ini sederhana dan mudah dikelola, tetapi kurang fleksibel ketika organisasi semakin besar dan kompleks.

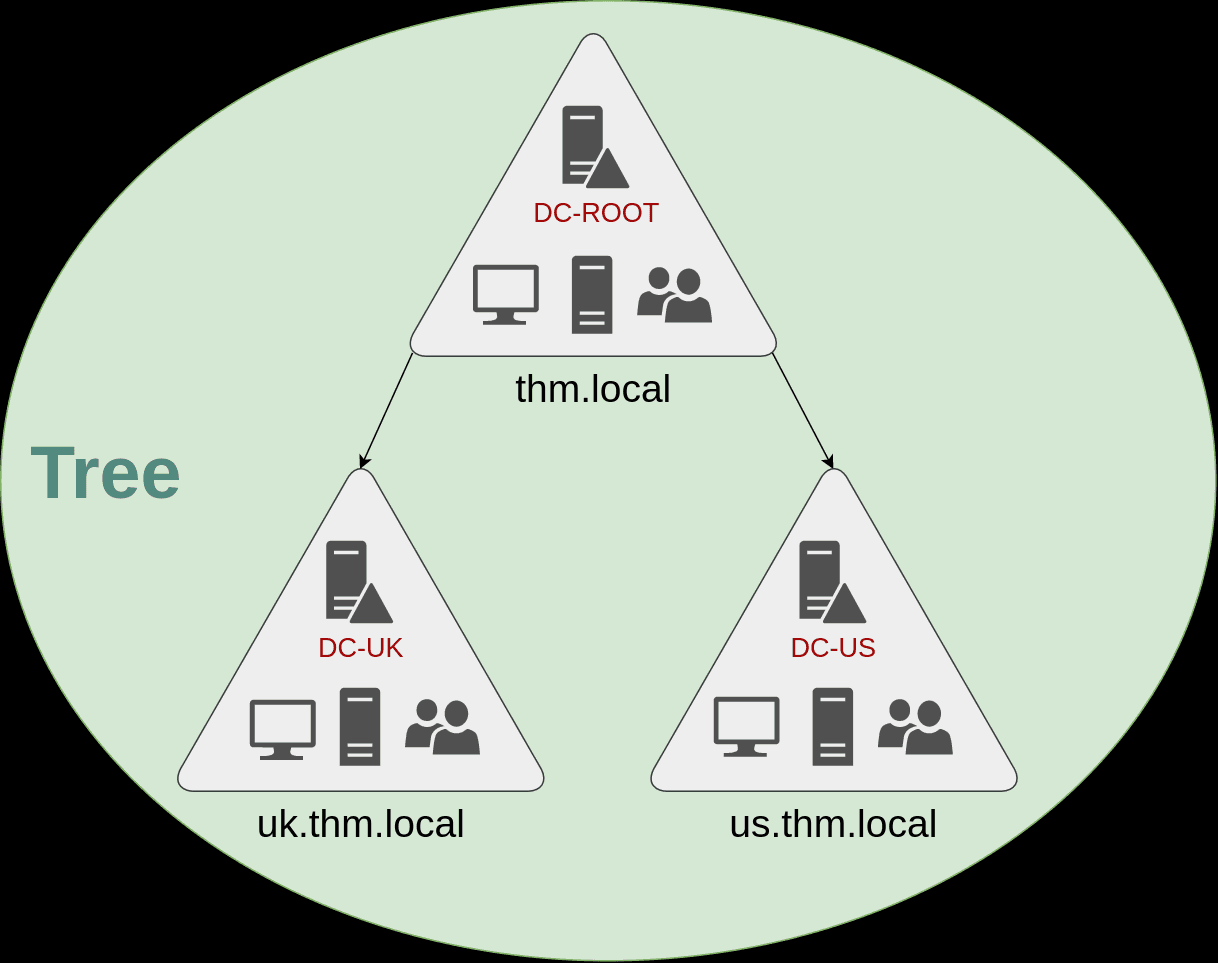

2. Tree (Domain Tree)

Ketika perusahaan berkembang, misalnya membuka cabang di negara lain, perbedaan regulasi, kebijakan, dan tim IT membuat pengelolaan satu domain menjadi tidak efisien. Untuk mengatasi hal tersebut, Active Directory memungkinkan penggunaan multiple domain yang masih berada dalam satu namespace, yang disebut Tree.

Urutannya:

- Satu domain utama bertindak sebagai root domain (contoh: thm.local)

- Dibuat subdomain untuk tiap cabang (contoh: uk.thm.local dan us.thm.local)

- Setiap subdomain memiliki:

- Domain Controller sendiri

- User dan komputer sendiri

- Kebijakan (GPO) yang bisa berbeda

Struktur tree memungkinkan setiap cabang mengelola resource mereka sendiri tanpa mengganggu cabang lain, sehingga Domain Admin di satu domain tidak otomatis memiliki akses administratif ke domain lain.

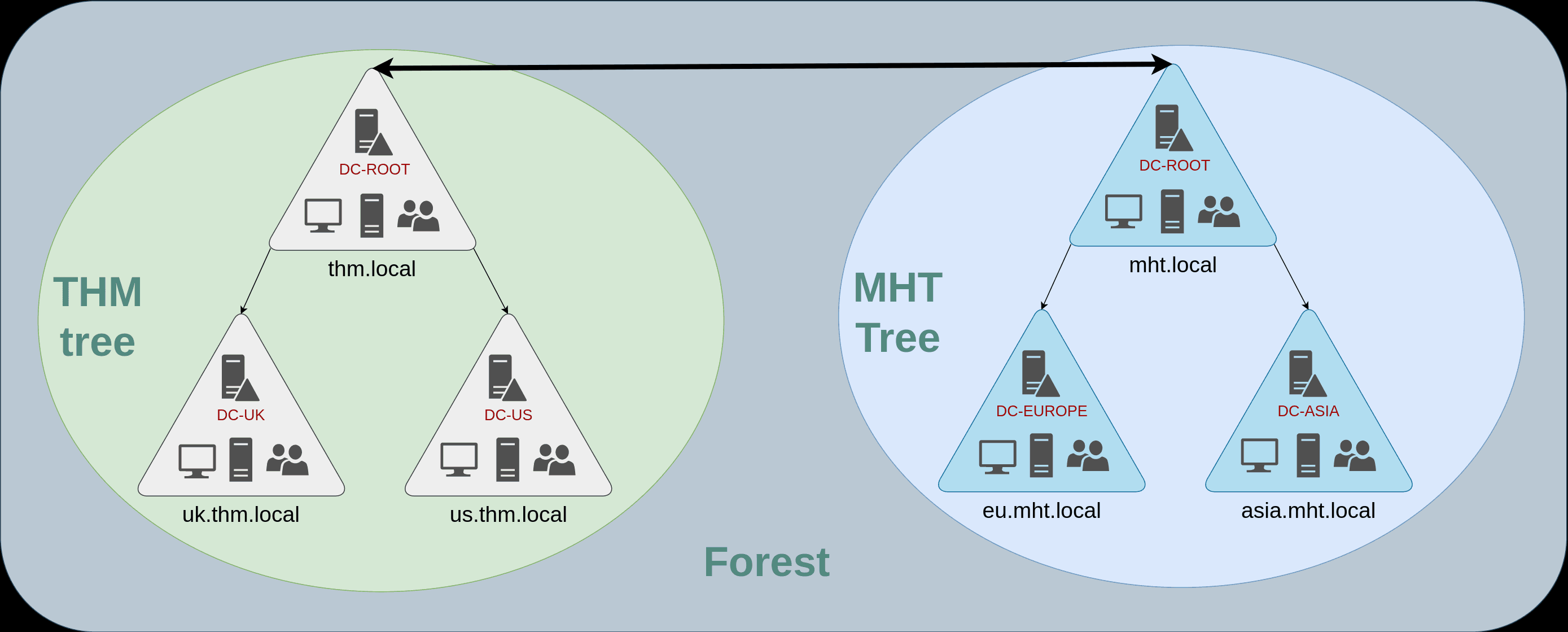

3. Forest (Domain Forest)

Jika perusahaan terus berkembang atau melakukan merger dengan perusahaan lain yang memiliki namespace berbeda, maka struktur Forest digunakan. Forest adalah gabungan dari beberapa domain tree yang memiliki namespace berbeda namun masih berada dalam satu Active Directory environment.

Contoh:

- Tree 1: thm.local

- Tree 2: mht.local

Keduanya digabung dalam satu forest, tetapi tetap dapat dikelola secara terpisah oleh tim IT masing-masing.

Enterprise Admins vs Domain Admins

Dalam struktur tree dan forest, terdapat dua level administrator utama:

- Domain Admins → memiliki kontrol penuh hanya pada domain masing-masing

- Enterprise Admins → memiliki kontrol administratif terhadap seluruh domain dalam enterprise

Enterprise Admins diperlukan untuk pengelolaan lintas domain, sementara Domain Admin tetap dibatasi pada domain tertentu.

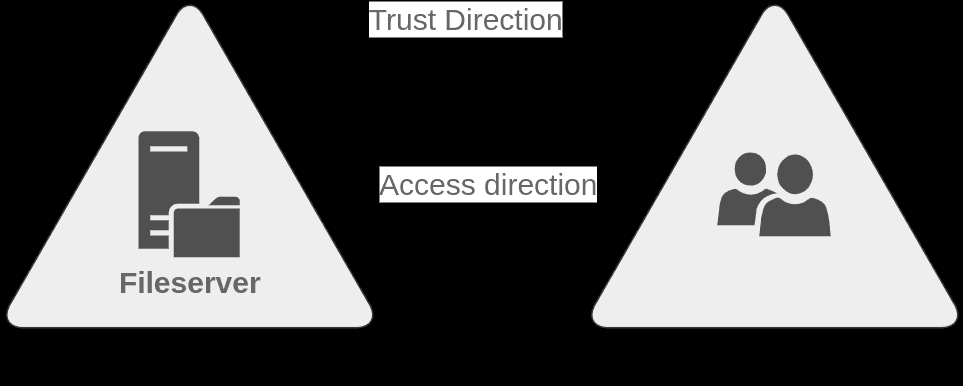

Trust Relationship

Agar user dari satu domain dapat mengakses resource di domain lain, diperlukan trust relationship antar domain. Trust memungkinkan domain untuk saling mengenali dan memverifikasi user.

- One-Way Trust

- Jika Domain A mempercayai Domain B

- Maka user dari Domain B dapat mengakses resource di Domain A

- Arah trust berlawanan dengan arah akses

- Two-Way Trust

- Kedua domain saling mempercayai

- User dari masing-masing domain dapat diotorisasi untuk mengakses resource domain lain

- Secara default, domain dalam satu tree atau forest memiliki two-way trust

- Trust tidak otomatis memberikan akses ke semua resource

- Trust hanya memungkinkan autentikasi lintas domain, bukan autorisasi penuh

- Admin tetap harus menentukan resource apa saja yang boleh diakses oleh user dari domain lain

Answer Questions

- What is a group of Windows domains that share the same namespace called?

Tree

- What should be configured between two domains for a user in Domain A to access a resource in Domain B?

A Trust Relationship