Defensive Security Part 1

Defensive Security Intro

SOC Fundamentals

Introduction to SOC

Teknologi telah membuat hidup kita menjadi lebih efisien, tetapi seiring dengan efisiensi tersebut, muncul tanggung jawab yang lebih besar. Ketakutan di era modern telah berkembang jauh dari sekadar eksploitasi aset fisik. Data kritis yang disebut secrets tidak lagi disimpan dalam berkas fisik. Organisasi menyimpan banyak sekali data rahasia di dalam jaringan dan sistem mereka. Setiap gangguan, kehilangan, atau perubahan data tanpa izin dapat menyebabkan kerugian besar bagi organisasi tersebut.

Pelaku ancaman (threat actors) setiap hari menemukan dan mengeksploitasi kerentanan baru dalam jaringan dan sistem, sehingga menjadi perhatian utama dalam dunia keamanan siber. Praktik keamanan tradisional sering kali tidak cukup untuk mencegah berbagai ancaman ini. Oleh karena itu, mendedikasikan satu tim khusus untuk mengelola keamanan organisasi menjadi sangat penting.

SOC (Security Operations Center) adalah fasilitas khusus yang dioperasikan oleh tim keamanan profesional. Tim ini bertujuan untuk memantau jaringan dan sumber daya organisasi secara terus-menerus serta mengidentifikasi aktivitas mencurigakan guna mencegah terjadinya kerusakan. Tim SOC bekerja 24 jam sehari, 7 hari seminggu.

Room ini akan membahas beberapa konsep kunci tentang SOC, salah satu bidang terpenting dalam keamanan defensif.

Tujuan Pembelajaran

- Membangun dasar pemahaman tentang SOC (Security Operations Center)

- Deteksi dan respons dalam SOC

- Peran People, Processes, and Technology (Manusia, Proses, dan Teknologi)

- Latihan praktik

- What does the term SOC stand for?

Security Operations Center

Purpose and Components

Fokus utama tim SOC adalah menjaga Detection (Deteksi) dan Response (Respons) tetap berjalan dengan baik. Tim SOC memiliki berbagai sumber daya berupa solusi keamanan yang membantu mereka mencapai tujuan ini. Solusi-solusi tersebut mengintegrasikan seluruh jaringan dan sistem perusahaan agar dapat dipantau dari satu lokasi terpusat. Pemantauan secara terus-menerus diperlukan untuk mendeteksi dan merespons setiap insiden keamanan.

Fokus utama SOC adalah Mendeteksi dan Merespons.

Deteksi (Detection)

Mendeteksi kerentanan (vulnerabilities): Kerentanan adalah kelemahan yang dapat dieksploitasi oleh penyerang untuk melakukan tindakan di luar batas izin mereka. Kerentanan dapat ditemukan pada perangkat lunak di berbagai perangkat (sistem operasi maupun aplikasi), seperti server atau komputer. Sebagai contoh, SOC dapat menemukan sekumpulan komputer MS Windows yang harus segera dipatch terhadap kerentanan tertentu yang telah dipublikasikan. Secara ketat, kerentanan bukan sepenuhnya tanggung jawab SOC; namun, kerentanan yang tidak diperbaiki akan memengaruhi tingkat keamanan seluruh perusahaan.

Mendeteksi aktivitas tidak sah: Bayangkan sebuah kasus di mana penyerang berhasil mengetahui nama pengguna dan kata sandi salah satu karyawan, lalu menggunakannya untuk masuk ke sistem perusahaan. Sangat penting untuk mendeteksi aktivitas tidak sah seperti ini secepat mungkin sebelum menimbulkan kerusakan. Banyak indikator, seperti lokasi geografis, dapat membantu mendeteksi kejadian tersebut.

Mendeteksi pelanggaran kebijakan: Kebijakan keamanan adalah seperangkat aturan dan prosedur yang dibuat untuk melindungi perusahaan dari ancaman keamanan serta memastikan kepatuhan. Apa yang dianggap sebagai pelanggaran dapat berbeda-beda di setiap perusahaan; contohnya termasuk mengunduh media bajakan atau mengirimkan file rahasia perusahaan secara tidak aman.

Mendeteksi intrusi: Intrusi mengacu pada akses tidak sah ke sistem dan jaringan. Salah satu contohnya adalah ketika penyerang berhasil mengeksploitasi aplikasi web perusahaan. Contoh lainnya adalah ketika seorang pengguna mengunjungi situs berbahaya dan komputernya terinfeksi malware.

Respons (Response)

Mendukung respons insiden: Setelah sebuah insiden terdeteksi, langkah-langkah tertentu akan diambil untuk menanganinya. Respons ini mencakup meminimalkan dampak insiden serta melakukan analisis akar penyebab (root cause analysis). Tim SOC juga membantu tim respons insiden dalam melaksanakan langkah-langkah tersebut.

Terdapat tiga pilar utama dalam SOC. Dengan ketiga pilar ini, tim SOC dapat menjadi matang dan mampu mendeteksi serta merespons berbagai insiden secara efisien. Pilar-pilar tersebut adalah People, Process, dan Technology.

Tiga Pilar SOC

People (Manusia), Process (Proses), dan Technology (Teknologi) saling berdampingan dalam lingkungan SOC. Tim profesional yang bekerja menggunakan alat keamanan mutakhir dengan dukungan proses yang tepat adalah kunci terciptanya lingkungan SOC yang matang.

Pada tugas-tugas berikutnya, kita akan membahas masing-masing pilar ini secara terpisah dan melihat bagaimana peran pentingnya dalam SOC.

- The SOC team discovers an unauthorized user is trying to log in to an account. Which capability of SOC is this?

Detection

- What are the three pillars of a SOC?

People, Process, Technology

People

Walaupun otomatisasi telah berkembang dan banyak tugas keamanan dapat dilakukan secara otomatis, peran manusia (People) dalam SOC tetap sangat penting.

Solusi keamanan dapat menghasilkan banyak alert atau peringatan (red flags) dalam lingkungan SOC, yang sering kali menimbulkan noise (peringatan palsu).

🔥 Analogi Sederhana

Bayangkan kamu adalah bagian dari tim pemadam kebakaran yang menggunakan sistem terpusat untuk menerima semua alarm kebakaran di kota. Tiba-tiba, banyak alarm berbunyi dari berbagai lokasi. Setelah dicek, ternyata sebagian besar alarm tersebut hanya dipicu oleh asap dari aktivitas memasak.

➡️ Akibatnya, waktu dan sumber daya terbuang sia-sia.

Hal yang sama bisa terjadi di SOC. Tanpa campur tangan manusia, tim keamanan akan sibuk menangani masalah yang tidak relevan. Di sinilah peran manusia sangat penting untuk:

- Memilah alert yang berbahaya dan tidak berbahaya

- Mengurangi false positive

- Memastikan respons yang cepat dan tepat

👨💻 Tim SOC (SOC Team)

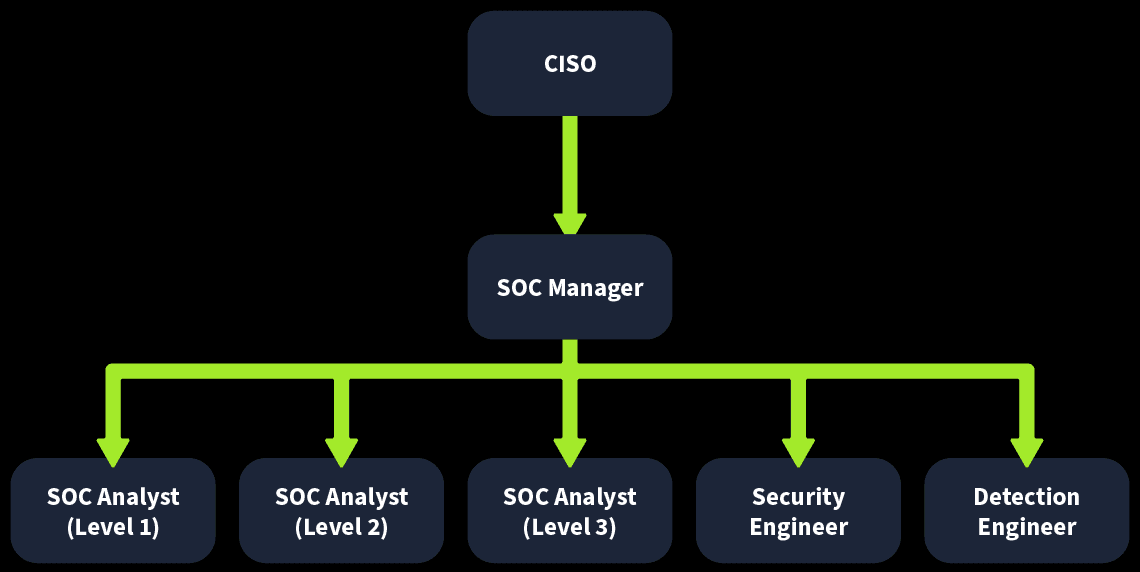

People dalam SOC dikenal sebagai SOC Team. Berikut adalah struktur dan peran utama dalam tim SOC:

🟢 SOC Analyst Level 1 (L1)

- Garis pertahanan pertama

- Menangani semua alert dari solusi keamanan

- Melakukan alert triage (analisis awal)

- Menentukan apakah suatu alert berbahaya atau tidak

- Melaporkan insiden melalui jalur yang sesuai

🟡 SOC Analyst Level 2 (L2)

- Melakukan investigasi lanjutan

- Menangani alert yang tidak dapat diselesaikan oleh L1

- Mengkorelasikan data dari berbagai sumber (log, endpoint, network, dll)

- Membantu analisis yang lebih mendalam

🔴 SOC Analyst Level 3 (L3)

- Analis berpengalaman

- Secara proaktif mencari indikator ancaman (threat hunting)

- Menangani insiden dengan tingkat keparahan tinggi

- Terlibat dalam proses:

- Containment (isolasi ancaman)

- Eradication (penghapusan ancaman)

- Recovery (pemulihan sistem)

🛠️ Security Engineer

- Bertanggung jawab atas:

- Deployment

- Konfigurasi

- Pemeliharaan solusi keamanan

- Memastikan semua tools keamanan berjalan dengan baik

🧠 Detection Engineer

- Mengembangkan dan mengelola detection rules

- Detection rules = logika untuk mendeteksi aktivitas berbahaya

- Biasanya dibuat oleh SOC Analyst Level 2 & 3

- Pada beberapa organisasi, peran ini berdiri sendiri

📊 SOC Manager

- Mengelola proses dan operasional SOC

- Memberikan dukungan kepada tim SOC

- Berkoordinasi dengan CISO (Chief Information Security Officer)

- Melaporkan kondisi keamanan dan performa SOC

📝 Catatan Penting

- Struktur dan jumlah peran dalam SOC dapat berbeda-beda

- Tergantung pada:

- Ukuran organisasi

- Tingkat kritikal sistem dan data

- Alert triage and reporting is the responsibility of?

SOC Analyst (Level 1)

- Which role in the SOC team allows you to work dedicatedly on establishing rules for alerting security solutions?

Detection Engineer

Process

Setiap peran dalam tim SOC memiliki proses masing-masing. Sebagai contoh, SOC Analyst Level 1 berperan sebagai first responder yang melakukan alert triage untuk menentukan apakah suatu peringatan bersifat berbahaya atau tidak.

Berikut adalah beberapa proses penting dalam SOC.

🚨 Alert Triage

Alert triage merupakan fondasi utama dari operasional SOC. Setiap alert yang muncul pertama kali akan melalui proses triage.

Tujuan Alert Triage

- Menganalisis alert secara spesifik

- Menentukan tingkat keparahan (severity)

- Menentukan prioritas penanganan

Alert triage berfokus pada menjawab 5W.

❓ 5W dalam SOC

5W digunakan untuk memahami konteks sebuah alert secara menyeluruh:

| 5W | Pertanyaan |

|---|---|

| What | Apa yang terjadi? |

| When | Kapan kejadian terjadi? |

| Where | Di mana kejadian terjadi? |

| Who | Siapa yang terlibat? |

| Why | Mengapa kejadian tersebut terjadi? |

🧪 Contoh Alert

Alert: Malware terdeteksi pada host GEORGE PC

| 5W | Jawaban |

|---|---|

| What | Sebuah file berbahaya terdeteksi pada salah satu host di jaringan organisasi. |

| When | File terdeteksi pada 5 Juni 2024 pukul 13:20. |

| Where | File ditemukan di direktori host GEORGE PC. |

| Who | File terkait dengan user George. |

| Why | Setelah investigasi, diketahui file diunduh dari situs penjualan software bajakan. Pengguna mengunduhnya karena ingin menggunakan software secara gratis. |

📝 Reporting

Alert yang terbukti berbahaya harus dieskalasikan ke analis tingkat lebih tinggi agar dapat ditangani dengan cepat dan tepat.

Proses Reporting:

- Alert dibuat sebagai ticket

- Ticket ditugaskan ke pihak yang relevan

- Laporan harus mencakup:

- Semua elemen 5W

- Analisis mendalam

- Screenshot atau bukti aktivitas sebagai evidensi

🧯 Incident Response & Forensics

Dalam beberapa kasus, hasil deteksi menunjukkan aktivitas yang sangat berbahaya dan kritis. Pada situasi ini, tim tingkat lanjut akan memulai proses Incident Response.

Incident Response

- Bertujuan untuk:

- Mengendalikan dampak insiden

- Menghentikan ancaman

- Memulihkan sistem

(Detail proses dibahas lebih lanjut di modul Incident Response)

Digital Forensics

- Dilakukan jika diperlukan analisis lebih mendalam

- Bertujuan menemukan root cause insiden

- Dilakukan dengan menganalisis:

- Artefak sistem

- Log jaringan

- Bukti digital lainnya

- At the end of the investigation, the SOC team found that John had attempted to steal the system's data. Which 'W' from the 5 Ws does this answer?

Who

- The SOC team detected a large amount of data exfiltration. Which 'W' from the 5 Ws does this answer?

What

Technology

Memiliki People dan Process yang tepat saja tidak akan cukup tanpa dukungan Technology. Pilar Technology dalam SOC mengacu pada berbagai solusi keamanan yang digunakan untuk mendukung proses Detection dan Response.

Solusi keamanan ini bertujuan untuk:

- Mengurangi pekerjaan manual tim SOC

- Meningkatkan efisiensi deteksi ancaman

- Mempercepat respons terhadap insiden keamanan

🌐 Peran Teknologi dalam Lingkungan SOC

Jaringan organisasi terdiri dari:

- Banyak perangkat (server, PC, laptop, mobile, IoT)

- Berbagai aplikasi dan layanan

Jika tim keamanan harus mendeteksi dan merespons ancaman secara manual pada setiap perangkat dan aplikasi, hal ini akan:

- Memakan banyak waktu

- Menghabiskan sumber daya

- Meningkatkan risiko ancaman terlewat

Solusi Keamanan Mengatasi Hal Ini dengan:

- Menyentralisasi data dari seluruh perangkat dan aplikasi

- Mengotomatiskan proses deteksi dan respons

- Memberikan visibilitas menyeluruh terhadap kondisi keamanan jaringan

🔐 Solusi Keamanan Utama dalam SOC

📊 SIEM (Security Information and Event Management)

SIEM adalah salah satu tools paling penting dan hampir selalu ada di lingkungan SOC.

Fungsi Utama SIEM:

- Mengumpulkan log dari berbagai log sources:

- Server

- Firewall

- Endpoint

- Aplikasi

- Network devices

- Menerapkan detection rules (aturan deteksi)

- Melakukan korelasi log dari berbagai sumber

- Menghasilkan alert jika ditemukan aktivitas mencurigakan

Kemampuan Tambahan SIEM Modern:

- User Behavior Analytics (UBA)

- Integrasi Threat Intelligence

- Dukungan Machine Learning untuk meningkatkan akurasi deteksi

📌 Catatan Penting: SIEM hanya menyediakan kemampuan deteksi, bukan respons langsung.

🖥️ EDR (Endpoint Detection and Response)

EDR memberikan visibilitas menyeluruh terhadap aktivitas endpoint secara:

- Real-time

- Historis

Fitur Utama EDR:

- Beroperasi pada level endpoint (PC, laptop, server)

- Deteksi ancaman endpoint secara mendalam

- Investigasi aktivitas endpoint secara detail

- Kemampuan automated response, seperti:

- Isolasi endpoint

- Menghentikan proses berbahaya

- Menghapus file berbahaya

EDR memungkinkan analis SOC melakukan investigasi dan respons hanya dengan beberapa klik.

🔥 Firewall

Firewall adalah solusi keamanan jaringan yang berfungsi sebagai:

- Penghalang antara jaringan internal dan eksternal (Internet)

- Pengontrol lalu lintas jaringan

Fungsi Firewall:

- Memantau traffic masuk dan keluar

- Memfilter traffic yang tidak diizinkan

- Mencegah akses tidak sah ke jaringan internal

Firewall juga memiliki aturan deteksi untuk:

- Mengidentifikasi traffic mencurigakan

- Memblokir ancaman sebelum masuk ke jaringan internal

🧩 Solusi Keamanan Lain dalam SOC

Selain SIEM, EDR, dan Firewall, terdapat banyak solusi lain yang memiliki peran spesifik, antara lain:

- Antivirus → Perlindungan dasar malware

- EPP (Endpoint Protection Platform) → Pencegahan ancaman endpoint

- IDS/IPS → Deteksi dan pencegahan intrusi jaringan

- XDR (Extended Detection and Response) → Deteksi & respons terintegrasi lintas domain

- SOAR (Security Orchestration, Automation, and Response) → Otomatisasi respons keamanan

- Dan lainnya

🎯 Pemilihan Teknologi SOC

Pemilihan teknologi yang digunakan dalam SOC harus mempertimbangkan:

- Threat surface organisasi

- Skala dan kompleksitas jaringan

- Ketersediaan sumber daya (SDM & anggaran)

- Tingkat risiko bisnis

Tidak semua organisasi membutuhkan semua solusi keamanan. Kombinasi yang tepat akan menciptakan SOC yang efektif, efisien, dan matang.

📌 Ringkasan Technology dalam SOC

- Technology = solusi keamanan

- Tujuan utama: efisiensi deteksi & respons

- SIEM → deteksi terpusat

- EDR → deteksi & respons endpoint

- Firewall → keamanan jaringan

- Solusi lain melengkapi kebutuhan spesifik

- Which security solution monitors the incoming and outgoing traffic of the network?

Firewall

- Do SIEM solutions primarily focus on detecting and alerting about security incidents? (yea/nay)

yea

Practical Exercise of SOC

- Kamu berperan sebagai SOC Analyst Level 1

- Menerima alert port scanning di jaringan

- Akses SIEM untuk melihat log terkait

- Tugas:

- Analisis log

- Jawab 5W (What, When, Where, Who, Why)

📌 Catatan: Tim Vulnerability Assessment mengonfirmasi port scan resmi dari host 10.0.0.8 (internal).

🎯 Tujuan:

- Latihan alert triage

- Memahami peran SOC L1

- Terapkan People–Process–Technology

Answer

| Time | Log Type | Source Range | Source IP | Destination IP | Source Port | Destination Port | Source Host Name | Destination Host Name |

|---|---|---|---|---|---|---|---|---|

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 443 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 53 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 22 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 22 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 22 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.3 | 10.0.0.8 | 22 | 56927 | JOE PC | NESSUS |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 21 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 25 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 143 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 22 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 22 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 80 | NESSUS | JOE PC |

| June 12, 2024 17:24 | Traffic | Private | 10.0.0.8 | 10.0.0.3 | 56927 | 22 | NESSUS | JOE PC |

False Positive Alert (Not Incident)

As mentioned in the task, the vulnerability assessment team notified the SOC team that they were running a port scan activity inside the network from the host: 10.0.0.8

- What: Activity that triggered the alert?

Port Scan

- When: Time of the activity?

June 12, 2024 17:24

- Where: Destination host IP?

10.0.0.3

- Who: Source host name?

Nessus

- Why: Reason for the activity? Intended/Malicious

Intended

- Additional Investigation Notes: Has any response been sent back to the port scanner IP? (yea/nay)

yea

- What is the flag found after closing the alert?

THM{000_INTRO_TO_SOC}

Ruangan ini membantu kami mempelajari beberapa fakta menarik tentang tim SOC. Kami melihat tanggung jawabnya dan pilar-pilarnya, yaitu Manusia, Proses, dan Teknologi, yang mematangkan lingkungan SOC mana pun. Ruangan ini berfokus pada pemahaman bagaimana Manusia, Proses, dan Teknologi memainkan peran mereka dalam kasus penggunaan SOC sehari-hari. Terakhir, kami berkesempatan untuk mencoba lab praktik dan menyelesaikan peringatan SOC dunia nyata sebagai Analis level 1.

Digital Forensics Fundamentals

Introduction to Digital Forensics

Digital forensik adalah cabang dari ilmu forensik yang berfokus pada penyelidikan dan pemecahan kejahatan siber. Kejahatan siber mencakup segala bentuk aktivitas kriminal yang dilakukan menggunakan atau menargetkan perangkat digital. Untuk menangani kasus semacam ini, digunakan berbagai metode, prosedur, serta alat khusus guna mengumpulkan, menganalisis, dan menyajikan bukti digital yang dapat dipertanggungjawabkan secara hukum.

Latar Belakang Kejahatan Siber

Perkembangan dan penggunaan perangkat digital yang sangat luas telah mempermudah aktivitas manusia, seperti komunikasi global yang kini dapat dilakukan hanya melalui pesan teks atau panggilan. Namun, di sisi lain, kemajuan ini juga memicu peningkatan kejahatan digital. Berbagai tindak kriminal kini dilakukan dengan memanfaatkan perangkat seperti laptop, ponsel, hard drive, dan media penyimpanan lainnya.

Contoh Kasus Digital Forensik

Dalam sebuah kasus perampokan bank, aparat penegak hukum menemukan beberapa perangkat digital di rumah tersangka, seperti laptop, ponsel, hard drive, dan USB. Kasus ini kemudian diserahkan kepada tim digital forensik untuk ditangani di laboratorium forensik. Dari hasil investigasi, ditemukan berbagai bukti digital, antara lain peta digital bank untuk perencanaan perampokan, dokumen jalur masuk dan pelarian, daftar sistem keamanan fisik bank beserta rencana untuk menghindarinya, serta foto dan video dari aksi perampokan sebelumnya. Selain itu, pada ponsel tersangka ditemukan riwayat panggilan dan grup percakapan ilegal yang berkaitan dengan perampokan tersebut.

Peran Prosedur dalam Digital Forensik

Seluruh bukti digital tersebut sangat membantu proses hukum. Keberhasilan penyelidikan ini tidak terlepas dari prosedur digital forensik yang tepat, mulai dari pengumpulan bukti secara aman, penyimpanan yang terjaga keasliannya, proses analisis yang sistematis, hingga pelaporan hasil investigasi.

Tujuan Pembelajaran

Materi ini bertujuan untuk memberikan pemahaman mengenai tahapan dalam digital forensik, jenis-jenis digital forensik, prosedur akuisisi barang bukti, dasar-dasar forensik Windows, serta penerapan pengetahuan tersebut dalam menyelesaikan sebuah kasus forensik digital.

- Which team was handed the case by law enforcement?

digital forensics

Digital Forensics Methodology

Proses Digital Forensik Menurut NIST

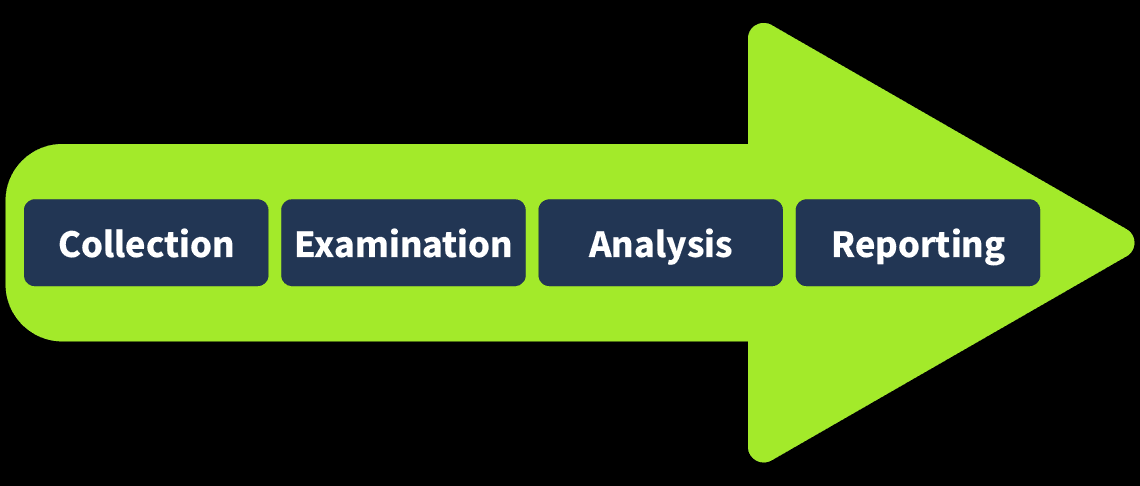

Tim digital forensik menangani berbagai jenis kasus yang memerlukan alat dan teknik yang berbeda. Untuk menstandarkan proses investigasi, National Institute of Standards and Technology (NIST) mendefinisikan kerangka umum digital forensik yang terdiri dari empat fase utama, yaitu Collection, Examination, Analysis, dan Reporting.

Collection (Pengumpulan)

Tahap pertama dalam digital forensik adalah pengumpulan data. Pada fase ini, penyidik harus mengidentifikasi seluruh perangkat yang berpotensi menyimpan data relevan, seperti komputer, laptop, kamera digital, USB, dan perangkat lainnya yang ditemukan di lokasi kejadian. Selain itu, sangat penting untuk memastikan bahwa data asli tidak mengalami perubahan atau kerusakan selama proses pengumpulan. Dokumentasi yang lengkap mengenai setiap barang bukti yang dikumpulkan juga harus dibuat untuk menjaga integritas dan keabsahan bukti.

Examination (Pemeriksaan)

Data yang telah dikumpulkan umumnya berjumlah sangat besar dan tidak semuanya relevan dengan kasus. Oleh karena itu, pada fase pemeriksaan dilakukan proses penyaringan data untuk mengekstrak informasi yang dibutuhkan saja. Contohnya, dari sekumpulan file media, penyidik hanya mengambil file yang dibuat pada tanggal dan waktu tertentu. Fase ini membantu memisahkan data penting dari data yang tidak relevan sebelum dilakukan analisis lebih lanjut.

Analysis (Analisis)

Fase analisis merupakan tahap yang sangat krusial dalam digital forensik. Pada tahap ini, penyidik menganalisis data yang telah difilter dengan mengaitkannya dengan bukti lain untuk menarik kesimpulan. Proses analisis bergantung pada jenis kasus dan data yang tersedia, dengan tujuan utama merekonstruksi aktivitas yang berkaitan dengan kasus secara kronologis.

Reporting (Pelaporan)

Tahap terakhir adalah penyusunan laporan forensik. Laporan ini berisi metode investigasi yang digunakan, temuan detail dari analisis bukti, serta rekomendasi jika diperlukan. Laporan disampaikan kepada aparat penegak hukum dan pihak manajemen terkait. Ringkasan eksekutif juga penting untuk disertakan agar laporan dapat dipahami oleh pihak dengan tingkat pemahaman teknis yang berbeda.

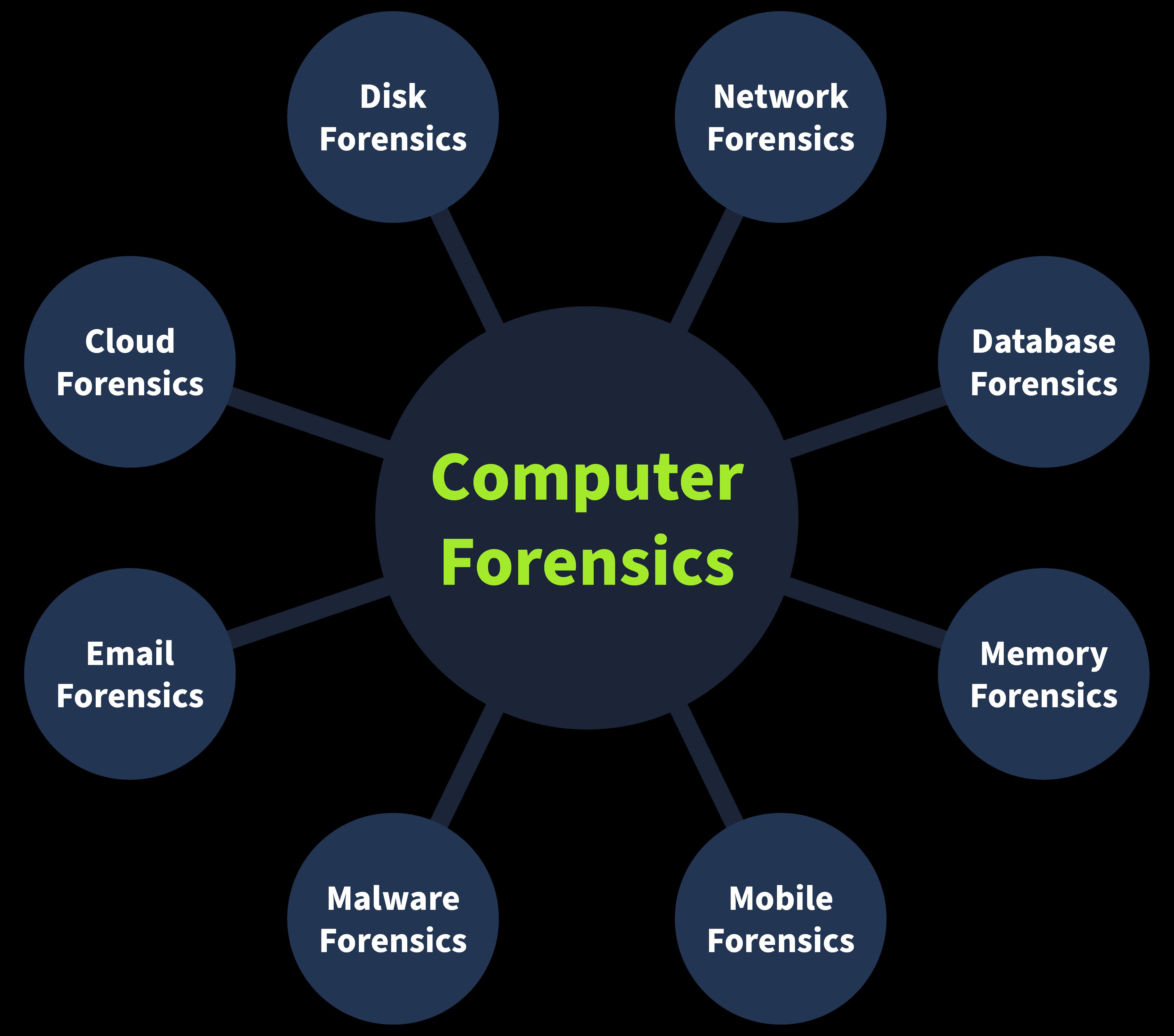

Jenis-Jenis Digital Forensik

Dalam proses pengumpulan bukti, terdapat berbagai kategori data yang memerlukan pendekatan dan teknik khusus. Oleh karena itu, digital forensik terbagi ke dalam beberapa jenis berikut.

Computer Forensics

Computer forensics merupakan jenis digital forensik yang paling umum. Bidang ini berfokus pada penyelidikan komputer, yang merupakan perangkat paling sering digunakan dalam aktivitas kriminal.

Mobile Forensics

Mobile forensics menangani investigasi pada perangkat seluler. Bukti yang dianalisis meliputi riwayat panggilan, pesan teks, lokasi GPS, dan data lainnya yang tersimpan di ponsel.

Network Forensics

Network forensics berfokus pada penyelidikan jaringan secara keseluruhan, bukan hanya satu perangkat. Bukti utama yang dianalisis biasanya berupa log lalu lintas jaringan.

Database Forensics

Database forensics berkaitan dengan investigasi terhadap basis data yang menyimpan informasi penting. Bidang ini menelusuri aktivitas intrusi yang menyebabkan perubahan atau pencurian data.

Cloud Forensics

Cloud forensics berfokus pada data yang tersimpan di infrastruktur cloud. Investigasi jenis ini cukup menantang karena keterbatasan akses dan minimnya bukti fisik pada lingkungan cloud.

Email Forensics

Email forensics menganalisis komunikasi email yang sering digunakan dalam lingkungan profesional. Investigasi ini bertujuan untuk mengidentifikasi aktivitas seperti phishing, penipuan, atau kampanye berbahaya lainnya.

- Which phase of digital forensics is concerned with correlating the collected data to draw any conclusions from it?

Analysis

- Which phase of digital forensics is concerned with extracting the data of interest from the collected evidence?

Examination

Evidence Acquisition

Akuisisi Barang Bukti Digital

Akuisisi barang bukti merupakan tahapan yang sangat krusial dalam digital forensik. Tim forensik harus memastikan seluruh bukti dikumpulkan secara aman tanpa mengubah atau merusak data asli. Metode akuisisi bukti digital dapat berbeda tergantung pada jenis perangkat, namun terdapat beberapa praktik umum yang wajib diterapkan dalam setiap proses pengumpulan bukti.

Otorisasi yang Tepat

Sebelum melakukan pengumpulan data, tim forensik harus memperoleh izin atau otorisasi resmi dari pihak berwenang. Bukti yang dikumpulkan tanpa persetujuan yang sah berisiko tidak dapat diterima di pengadilan. Hal ini dikarenakan data forensik sering kali mengandung informasi pribadi dan sensitif milik individu atau organisasi. Oleh sebab itu, otorisasi diperlukan agar proses investigasi tetap berada dalam batas hukum yang berlaku.

Chain of Custody

Chain of custody adalah dokumen formal yang mencatat seluruh riwayat penanganan barang bukti sejak pertama kali dikumpulkan hingga digunakan di pengadilan. Tanpa adanya dokumentasi ini, sulit untuk menentukan tanggung jawab apabila terjadi kehilangan atau perubahan pada barang bukti. Chain of custody berfungsi untuk menjaga integritas dan keandalan bukti.

Informasi Penting dalam Chain of Custody

Dokumen chain of custody umumnya memuat beberapa informasi utama, seperti deskripsi barang bukti, nama petugas yang mengumpulkan bukti, tanggal dan waktu pengambilan, lokasi penyimpanan, serta catatan setiap individu yang mengakses bukti beserta waktunya. Dengan adanya catatan ini, alur penanganan bukti dapat ditelusuri dengan jelas dan dapat dipertanggungjawabkan di pengadilan.

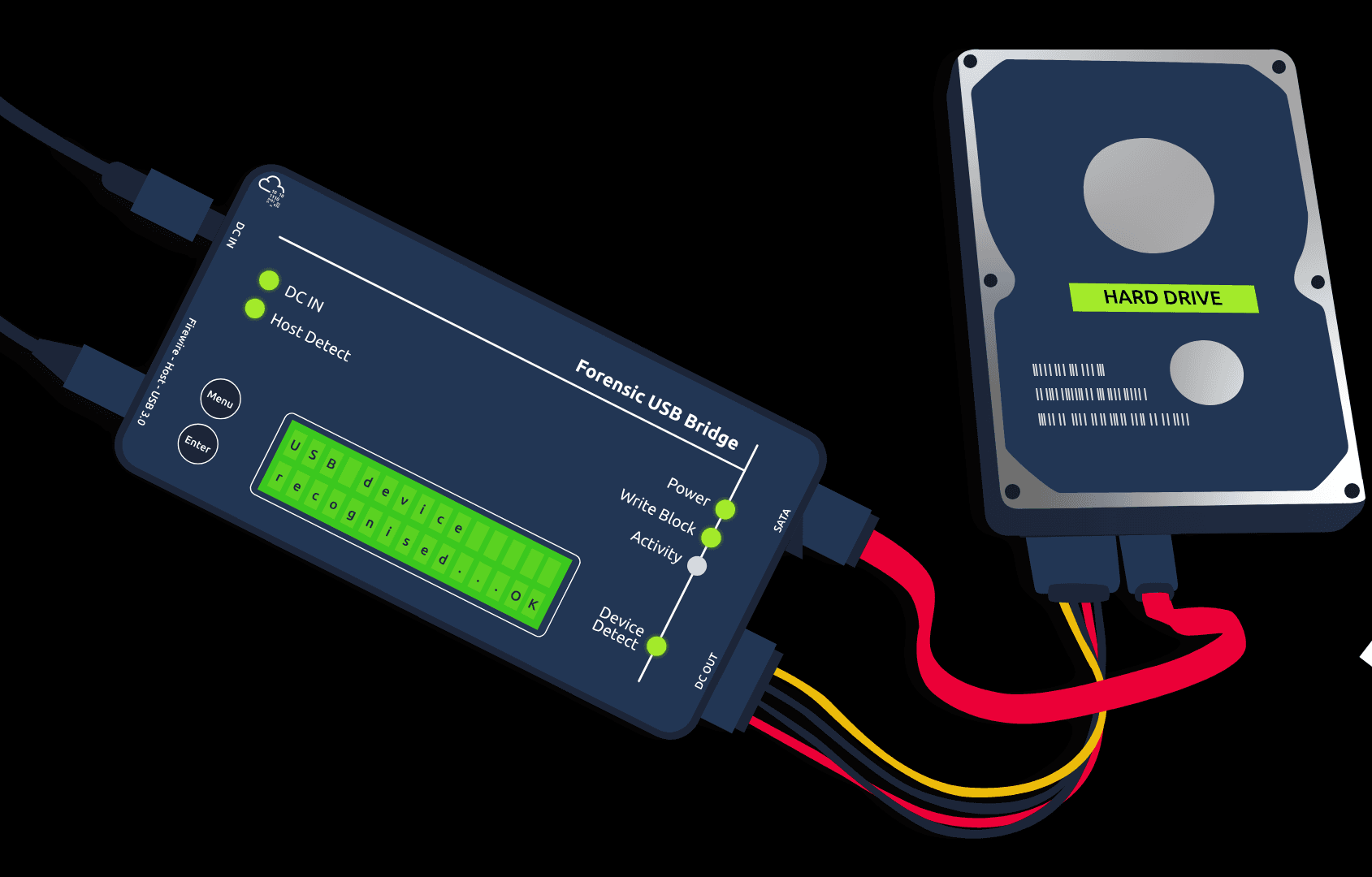

Penggunaan Write Blocker

Write blocker merupakan alat penting dalam proses akuisisi bukti digital. Alat ini digunakan untuk mencegah perubahan data pada media penyimpanan asli selama proses pengambilan bukti. Tanpa write blocker, aktivitas latar belakang pada workstation forensik dapat mengubah metadata seperti timestamp file, yang berpotensi mengganggu proses analisis dan menghasilkan kesimpulan yang keliru. Dengan menggunakan write blocker, kondisi asli media penyimpanan tersangka tetap terjaga sehingga keaslian data dapat dipertahankan.

- Which tool is used to ensure data integrity during the collection?

write blocker

- What is the name of the document that has all the details of the collected digital evidence?

chain of custody

Windows Forensics

Forensik Windows

Perangkat bukti yang paling sering ditemukan di tempat kejadian perkara adalah komputer desktop dan laptop, karena sebagian besar aktivitas kriminal melibatkan sistem pribadi. Perangkat-perangkat ini menjalankan berbagai sistem operasi, dan Windows merupakan salah satu sistem operasi yang paling umum serta sering menjadi objek investigasi dalam kasus digital forensik.

Akuisisi Data pada Sistem Operasi Windows

Pada tahap pengumpulan data, tim forensik melakukan pengambilan forensic image dari sistem operasi Windows. Forensic image merupakan salinan bit-per-bit dari keseluruhan sistem, sehingga isi data dapat dianalisis tanpa harus mengakses perangkat asli. Dalam sistem Windows, terdapat dua jenis forensic image yang umum diambil.

Disk Image

Disk image berisi seluruh data yang tersimpan pada media penyimpanan sistem, seperti hard disk drive atau solid-state drive. Data ini bersifat non-volatile, artinya data tetap tersimpan meskipun sistem dimatikan atau direstart. Contoh data yang terdapat dalam disk image meliputi dokumen, file media, riwayat penelusuran internet, dan data lainnya yang tersimpan di perangkat.

Memory Image

Memory image berisi data yang tersimpan di RAM sistem operasi. Data ini bersifat volatile, sehingga akan hilang ketika sistem dimatikan atau direstart. Memory image sangat penting untuk menangkap informasi seperti file yang sedang dibuka, proses yang sedang berjalan, serta koneksi jaringan yang aktif. Oleh karena itu, pengambilan memory image harus diprioritaskan sebelum sistem dimatikan agar data volatile tidak hilang.

Tools Forensik Windows

Dalam proses akuisisi dan analisis disk image serta memory image pada sistem operasi Windows, digunakan berbagai alat forensik khusus. Berikut beberapa tools yang umum digunakan.

FTK Imager

FTK Imager merupakan tool yang banyak digunakan untuk melakukan pengambilan disk image pada sistem operasi Windows. Tool ini menyediakan antarmuka grafis yang mudah digunakan dan mendukung berbagai format image. Selain untuk akuisisi, FTK Imager juga dapat digunakan untuk menganalisis isi disk image.

Autopsy

Autopsy adalah platform digital forensik open-source yang populer. Investigator dapat mengimpor disk image ke dalam Autopsy untuk dilakukan analisis menyeluruh. Fitur yang disediakan antara lain pencarian kata kunci, pemulihan file yang terhapus, analisis metadata file, serta pendeteksian ketidaksesuaian ekstensi file.

DumpIt

DumpIt merupakan tool yang digunakan untuk mengambil memory image dari sistem operasi Windows. Tool ini berbasis command-line dan memungkinkan pengambilan data RAM dengan perintah yang sederhana. Memory image yang dihasilkan dapat disimpan dalam berbagai format.

Volatility

Volatility adalah tool open-source yang sangat kuat untuk analisis memory image. Tool ini menyediakan berbagai plugin yang dirancang untuk menganalisis artefak tertentu, seperti proses, koneksi jaringan, dan modul yang dimuat di memori. Volatility mendukung analisis memory image dari berbagai sistem operasi, termasuk Windows, Linux, macOS, dan Android.

Catatan: Selain tools yang telah disebutkan, masih banyak alat lain yang dapat digunakan untuk akuisisi dan analisis disk serta memory image pada sistem operasi Windows, tergantung pada kebutuhan dan skenario kasus.

- Which type of forensic image is taken to collect the volatile data from the operating system?

Memory Image

Practical Example of Digital Forensics

Analisis Jejak Digital dalam Investigasi Forensik

Setiap aktivitas yang dilakukan pada perangkat digital, baik ponsel pintar maupun komputer, akan meninggalkan jejak. Jejak-jejak inilah yang dapat dimanfaatkan dalam proses investigasi digital forensik untuk menemukan petunjuk penting terkait suatu kasus.

Skenario Kasus

Dalam kasus ini, seekor kucing bernama Gado diculik. Pelaku penculikan mengirimkan sebuah dokumen berisi tuntutan dalam format Microsoft Word. Dokumen tersebut kemudian dikonversi ke format PDF, dan gambar dari dokumen Word juga diekstrak untuk keperluan investigasi. File-file ini dianalisis untuk menemukan informasi tersembunyi melalui metadata.

Metadata File Digital

Metadata adalah data tersembunyi yang tersimpan di dalam sebuah file. Pada file sederhana seperti TXT, metadata biasanya terbatas pada informasi dasar seperti tanggal pembuatan dan terakhir diubah. Namun, pada file yang dibuat menggunakan aplikasi lanjutan seperti Microsoft Word, metadata yang tersimpan jauh lebih lengkap, misalnya informasi pembuat dokumen, aplikasi yang digunakan, dan waktu pembuatan.

Metadata ini sering kali tetap terbawa meskipun file dikonversi ke format lain, seperti PDF, tergantung pada aplikasi yang digunakan untuk melakukan konversi.

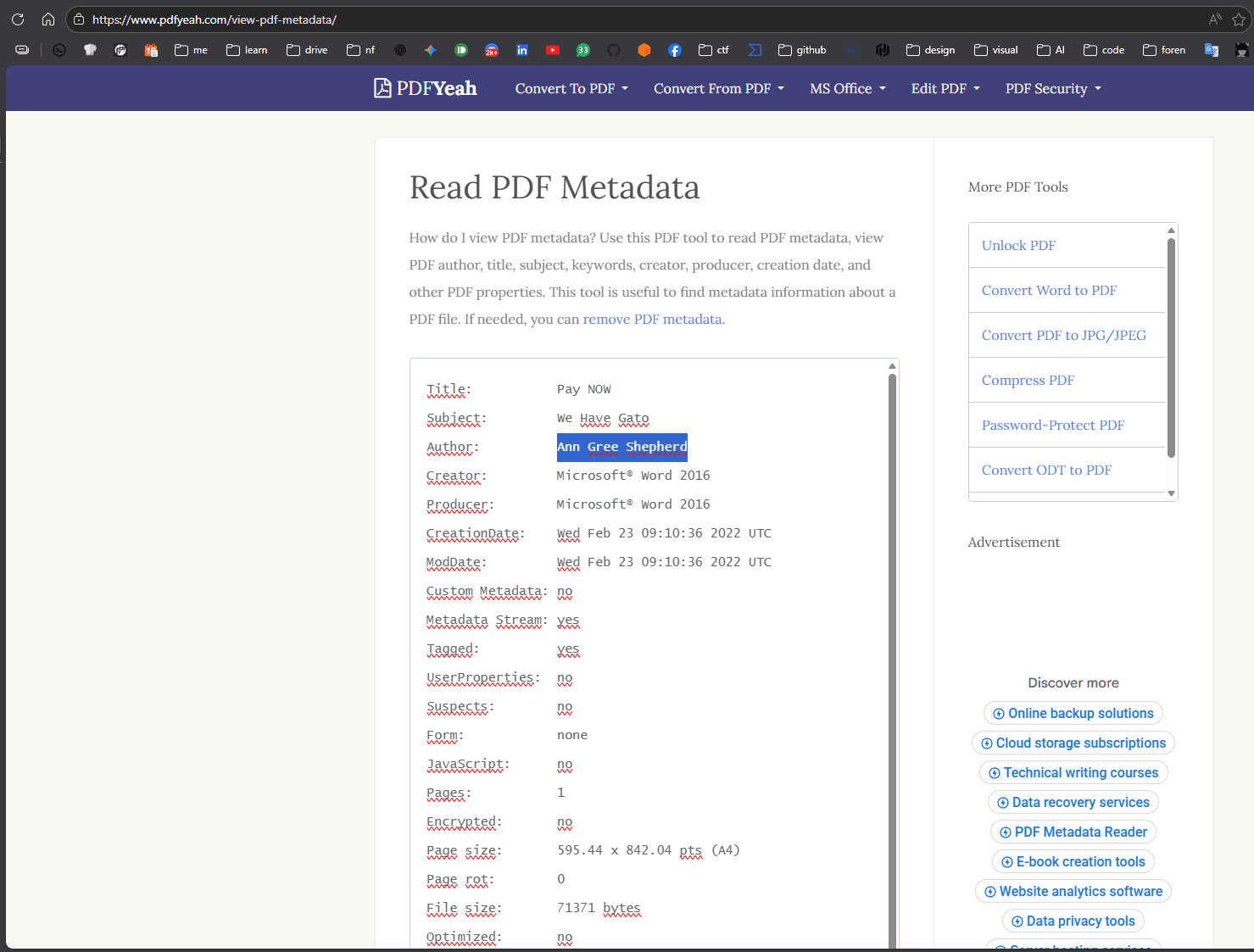

Analisis Metadata PDF

Salah satu cara untuk membaca metadata file PDF adalah dengan menggunakan tool bernama pdfinfo. Tool ini dapat menampilkan berbagai informasi penting, seperti judul dokumen, penulis, aplikasi pembuat, serta tanggal pembuatan dan modifikasi file.

Berdasarkan metadata PDF, penyidik dapat mengetahui bahwa dokumen tersebut dibuat menggunakan Microsoft Word for Office 365 serta waktu pembuatannya. Informasi ini dapat menjadi petunjuk penting dalam menelusuri pelaku.

Catatan: Metadata PDF dapat berubah atau berkurang tergantung pada aplikasi yang digunakan saat konversi dokumen. Oleh karena itu, hasil analisis metadata harus selalu dikorelasikan dengan bukti lain.

pdfinfo ransom-letter.pdfatau gunakan tools pdf metadata yang ada di google pdf metadata

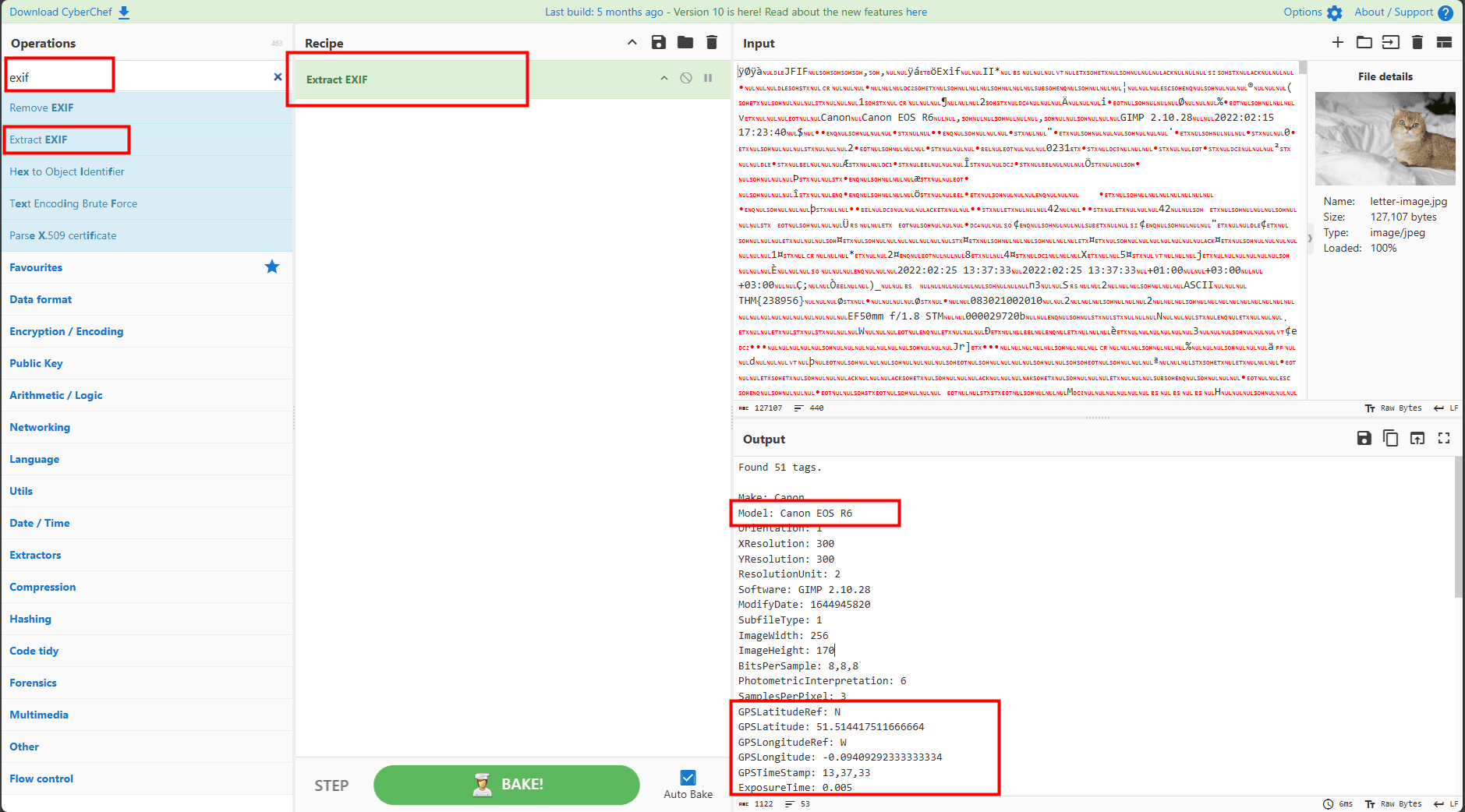

EXIF Data pada Gambar

EXIF (Exchangeable Image File Format) adalah standar metadata yang tertanam dalam file gambar digital. Metadata ini otomatis tersimpan ketika sebuah foto diambil menggunakan kamera digital atau smartphone.

Informasi EXIF yang umumnya tersedia meliputi model kamera atau smartphone, tanggal dan waktu pengambilan gambar, serta pengaturan kamera seperti aperture dan ISO. Pada smartphone, metadata EXIF sering kali juga menyertakan koordinat GPS.

Analisis EXIF Menggunakan ExifTool

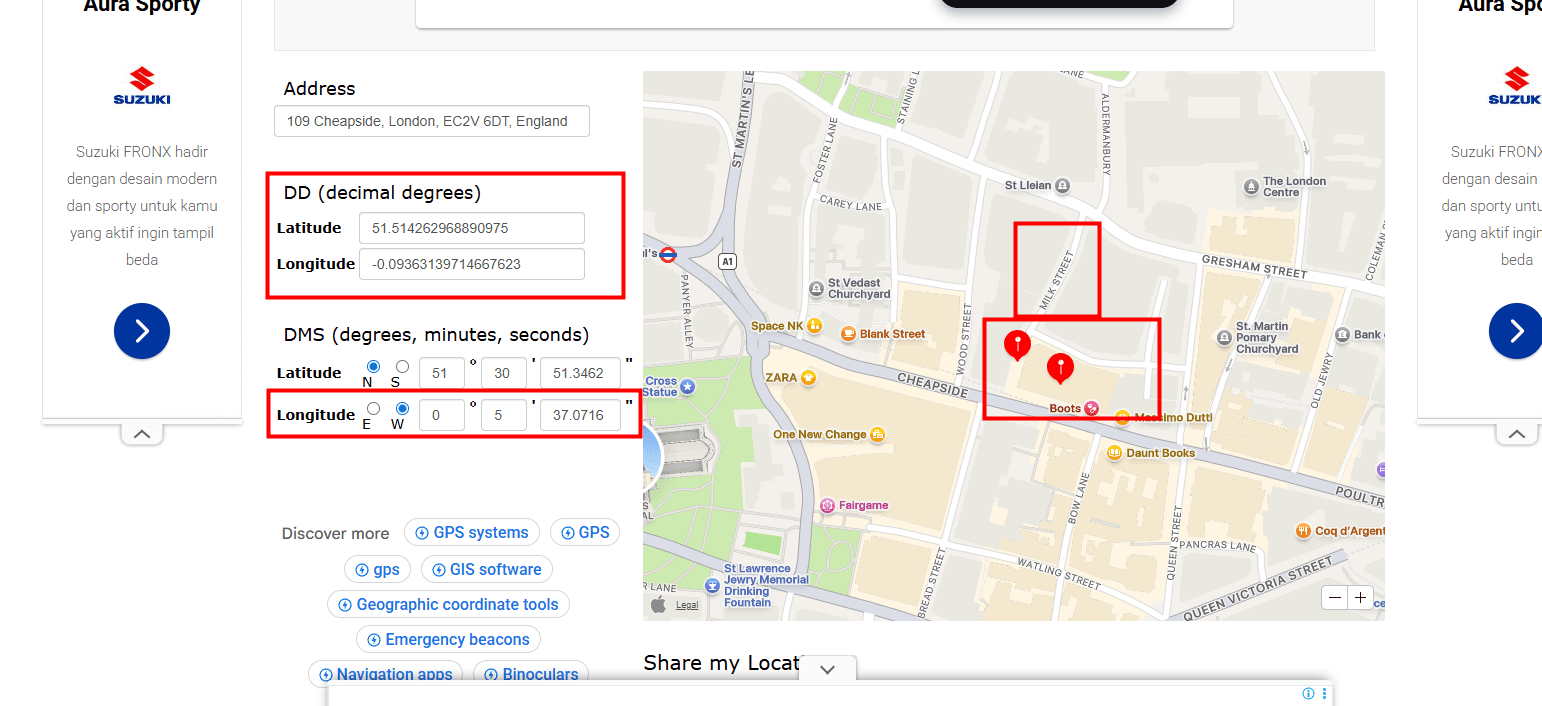

ExifTool adalah tool command-line yang digunakan untuk membaca dan menulis metadata pada berbagai jenis file, termasuk gambar JPEG. Dengan menggunakan ExifTool, penyidik dapat mengekstrak seluruh metadata EXIF dari sebuah gambar, termasuk informasi lokasi berupa koordinat latitude dan longitude.

Koordinat GPS yang diperoleh kemudian dapat dicari menggunakan layanan peta digital seperti Google Maps atau Bing Maps untuk mengetahui lokasi tempat foto diambil. Informasi ini sangat berguna untuk mempersempit lokasi kejadian atau mengidentifikasi tempat yang berkaitan dengan pelaku.

Catatan: Agar koordinat GPS dapat dicari di layanan peta, format penulisan harus disesuaikan, misalnya mengganti kata “deg” dengan simbol derajat dan menghilangkan spasi yang tidak diperlukan. Selain itu, tidak semua gambar memiliki data EXIF lengkap karena metadata dapat dihapus atau dinonaktifkan saat pengambilan atau pengiriman gambar.

exiftool letter-image.jpgatau gunakan cyberchef untuk melihat exif data

Found 51 tags.

Make: Canon

Model: Canon EOS R6

Orientation: 1

XResolution: 300

YResolution: 300

ResolutionUnit: 2

Software: GIMP 2.10.28

ModifyDate: 1644945820

SubfileType: 1

ImageWidth: 256

ImageHeight: 170

BitsPerSample: 8,8,8

PhotometricInterpretation: 6

SamplesPerPixel: 3

GPSLatitudeRef: N

GPSLatitude: 51.514417511666664

GPSLongitudeRef: W

GPSLongitude: -0.09409292333333334

GPSTimeStamp: 13,37,33

ExposureTime: 0.005

FNumber: 2.8

ExposureProgram: 1

ISO: 640

SensitivityType: 2

RecommendedExposureIndex: 640

DateTimeOriginal: 1645796253

CreateDate: 1645796253

undefined: +01:00

ShutterSpeedValue: 7.643856143856143

ApertureValue: 2.9708536585365852

ExposureCompensation: 0

MaxApertureValue: 1.695993816823393

MeteringMode: 5

Flash: 0

FocalLength: 50

SubSecTimeOriginal: 42

SubSecTimeDigitized: 42

ColorSpace: 1

ExifImageWidth: 7900

ExifImageHeight: 5267

FocalPlaneXResolution: 1520

FocalPlaneYResolution: 1520

FocalPlaneResolutionUnit: 3

CustomRendered: 0

ExposureMode: 1

WhiteBalance: 0

SceneCaptureType: 0

SerialNumber: 083021002010

LensInfo: 50,50,NaN,NaN

LensModel: EF50mm f/1.8 STM

LensSerialNumber: 000029720bgunakan tools gps cordinates utnuk mencari lokasi dari koordinat yang didapatkan berdasarkan latitude dan longitude.

- Using pdfinfo, find out the author of the attached PDF file, ransom-letter.pdf.

Ann Gree Shepherd

- Using exiftool or any similar tool, try to find where the kidnappers took the image they attached to their document. What is the name of the street?

- Remember to replace deg with ° and remove the space between the number and the ° symbol before searching. The GPS coordinates you get from exiftool should be written as 51°30'51.9"N 0°05'38.7"W

Milk Street

- What is the model name of the camera used to take this photo?

- To display only the lines with the word “Camera”, you can use grep: exiftool PHOTO.jpg | grep Camera

Canon EOS R6s

Incident Response Fundamentals

Introduction to Incident Response---

Serangan siber itu mirip maling masuk rumah. Kita memang pasang pengaman (CCTV, satpam), tapi tetap harus siap kalau pengaman itu ditembus.

Dalam dunia digital, kejadian seperti ini disebut Cyber Security Incident, dan bisa bikin kerugian besar kalau nggak ditangani dengan benar.

Di sinilah Incident Response berperan. Incident Response adalah proses lengkap untuk menghadapi insiden keamanan, mulai dari pencegahan, penanganan saat serangan terjadi, sampai meminimalkan dampaknya.

Materi ini bertujuan membantu memahami dasar Incident Response dan melatih cara menangani insiden secara langsung.

What are Incidents?

Apa itu Incident

Pada perangkat komputer (laptop, HP, dll), ada banyak proses yang berjalan, baik yang kita gunakan langsung (seperti main game atau nonton video) maupun proses latar belakang. Setiap aktivitas dari proses tersebut menghasilkan event yang akan dicatat dalam bentuk log.

Karena jumlah proses sangat banyak, event yang dihasilkan juga sangat besar. Beberapa event ini bisa menjadi tanda adanya aktivitas berbahaya di sistem. Untuk mendeteksinya, digunakan security solution yang mengumpulkan log dan menganalisisnya agar aktivitas berbahaya bisa teridentifikasi.

Alert, False Positive, dan True Positive

Ketika security solution mendeteksi aktivitas mencurigakan, sistem akan memunculkan alert. Alert ini kemudian dianalisis oleh tim keamanan.

- False Positive adalah alert yang terlihat berbahaya, tetapi setelah dianalisis ternyata normal (misalnya transfer data besar karena proses backup ke cloud).

- True Positive adalah alert yang benar-benar menunjukkan ancaman nyata (misalnya email phishing yang mencoba menyerang pengguna).

Alert yang dikonfirmasi sebagai true positive sering disebut sebagai Incident.

Severity Incident

Setelah sebuah alert dikategorikan sebagai incident, langkah berikutnya adalah menentukan tingkat keparahan (severity). Hal ini penting karena biasanya ada banyak incident yang muncul bersamaan. Severity dibagi menjadi low, medium, high, dan critical, berdasarkan dampak yang ditimbulkan. Incident dengan critical severity menjadi prioritas utama, diikuti oleh high, dan seterusnya.

- What is triggered after an event or group of events point at a harmful activity?

Alert

- If a security solution correctly identifies a harmful activity from a set of events, what type of alert is it?

true positive

- If a fire alarm is triggered by smoke after cooking, is it a true positive or a false positive?

false positive

Types of Incidents

Jenis-Jenis Security Incident

Tidak semua aktivitas berbahaya di dunia digital bisa disamaratakan sebagai hacking. Dalam cyber security, security incident memiliki berbagai jenis dan bisa terjadi sendiri-sendiri atau bersamaan pada satu korban.

Malware Infection Malware adalah program berbahaya yang dapat merusak sistem, jaringan, atau aplikasi. Sebagian besar insiden keamanan berkaitan dengan malware. Malware biasanya masuk melalui file seperti dokumen, teks, atau executable, dan setiap jenis malware memiliki dampak yang berbeda.

Security Breach Security breach terjadi ketika pihak tidak berwenang berhasil mengakses data rahasia. Insiden ini sangat kritis karena banyak organisasi bergantung pada data sensitif yang hanya boleh diakses oleh pihak tertentu.

Data Leak Data leak adalah insiden di mana informasi rahasia terekspos ke pihak yang tidak berwenang. Kebocoran data bisa dimanfaatkan penyerang untuk merusak reputasi atau memeras korban. Tidak seperti security breach, data leak juga bisa terjadi akibat kesalahan manusia atau konfigurasi sistem yang salah.

Insider Attack Insider attack berasal dari dalam organisasi, misalnya karyawan yang sengaja melakukan serangan. Insiden ini berbahaya karena pelaku internal biasanya memiliki akses yang lebih luas dibandingkan penyerang dari luar.

Denial of Service (DoS) DoS adalah serangan yang bertujuan membuat sistem, jaringan, atau aplikasi tidak dapat diakses oleh pengguna sah. Penyerang membanjiri sistem dengan permintaan palsu hingga sumber daya habis.

Setiap jenis incident memiliki tingkat dampak yang berbeda tergantung pada korban. Sebuah insiden bisa sangat merusak bagi satu organisasi, tetapi hanya berdampak kecil bagi organisasi lain. Contohnya, kebocoran data mungkin tidak terlalu berpengaruh bagi perusahaan tertentu, namun serangan DoS pada website utama bisa menyebabkan kerugian besar jika layanan bisnis bergantung pada website tersebut.

- A user's system got compromised after downloading a file attachment from an email. What type of incident is this?

malware infection

- What type of incident aims to disrupt the availability of an application?

Denial of service

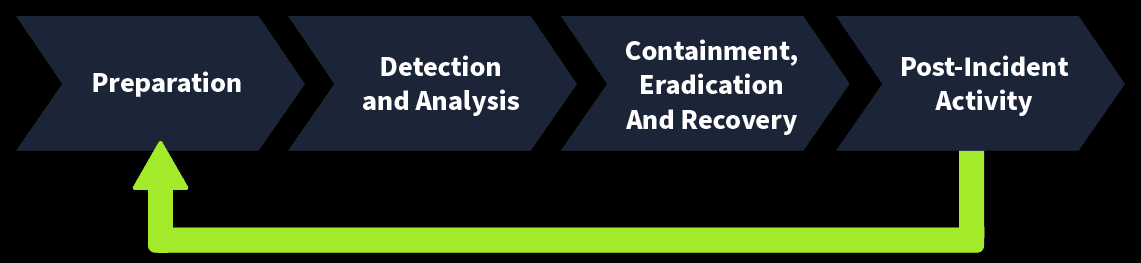

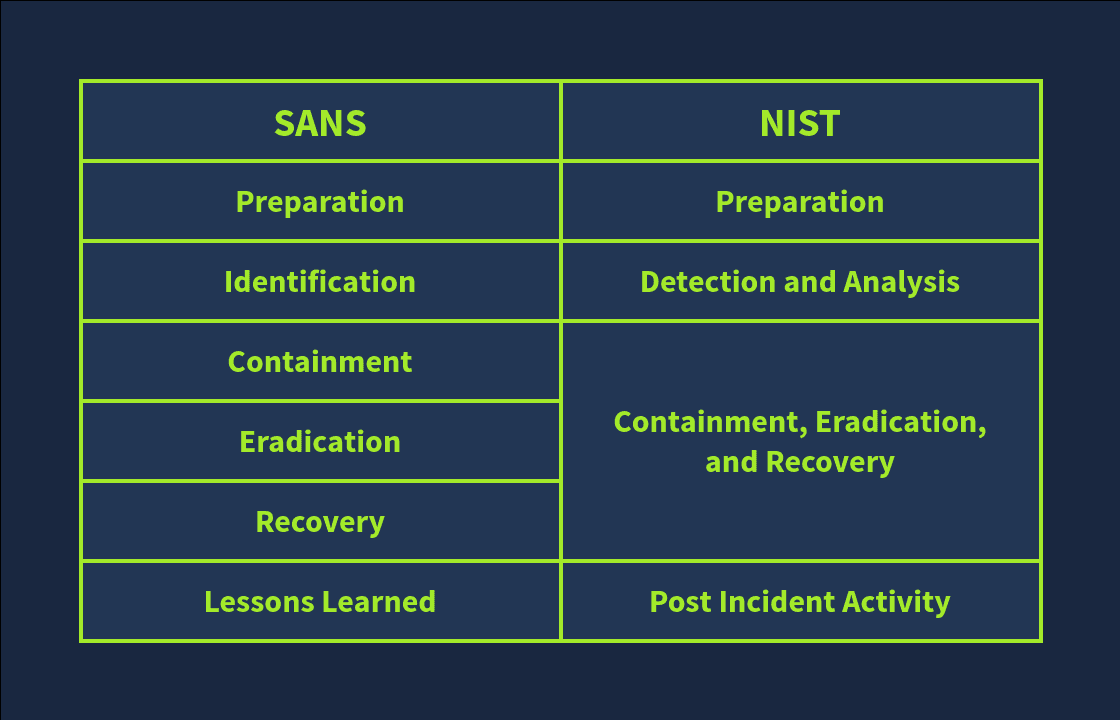

Incident Response Process

Menangani berbagai jenis insiden keamanan bukan hal mudah, sehingga organisasi membutuhkan proses Incident Response yang terstruktur. Untuk itu digunakan Incident Response Framework, yaitu panduan umum agar respons terhadap insiden berjalan efektif. Dua framework yang paling umum digunakan adalah SANS dan NIST.

SANS dan NIST adalah organisasi besar di bidang cyber security. SANS dikenal dengan pelatihan dan sertifikasinya, sedangkan NIST berperan dalam penyusunan standar dan pedoman keamanan. Keduanya memiliki framework Incident Response yang konsepnya mirip.

SANS Framework

Framework SANS terdiri dari 6 fase yang mudah diingat dengan singkatan PICERL:

- Preparation: Mempersiapkan tim, rencana, dan tools untuk menghadapi insiden, termasuk pelatihan keamanan bagi karyawan.

- Identification: Mendeteksi aktivitas tidak normal yang mengindikasikan adanya insiden.

- Containment: Membatasi dampak insiden agar tidak menyebar, misalnya dengan mengisolasi sistem yang terinfeksi.

- Eradication: Menghilangkan ancaman sepenuhnya dari lingkungan, seperti membersihkan malware.

- Recovery: Memulihkan sistem dan data dari backup, lalu memastikan sistem aman digunakan kembali.

- Lessons Learned: Mengevaluasi insiden untuk menemukan kelemahan dan meningkatkan keamanan ke depannya.

| Fase | Penjelasan | Contoh |

|---|---|---|

| Persiapan (Preparation) | Merupakan fase awal dalam penanganan insiden. Pada fase ini, organisasi menyiapkan sumber daya yang diperlukan untuk menghadapi insiden, seperti membentuk tim respons insiden, menyusun rencana respons insiden, serta menerapkan solusi keamanan yang dibutuhkan. | Melakukan pelatihan kesadaran keamanan kepada karyawan tentang email phishing. Email phishing adalah email palsu dari penyerang yang bertujuan menipu korban agar melakukan tindakan yang dapat menyebabkan insiden keamanan. |

| Identifikasi (Identification) | Fase ini bertujuan untuk mendeteksi adanya aktivitas atau perilaku tidak normal yang mengindikasikan terjadinya insiden. Proses ini melibatkan pemantauan menggunakan berbagai solusi dan teknik keamanan. | Tim keamanan mendeteksi adanya pengiriman data dalam jumlah besar dari salah satu host. Setelah dianalisis, host tersebut ternyata telah terkompromi akibat file berbahaya yang diunduh dari lampiran email phishing. |

| Penahanan (Containment) | Setelah insiden teridentifikasi, langkah selanjutnya adalah membatasi dampaknya agar tidak menyebar lebih luas. Biasanya dilakukan dengan mengisolasi sistem yang terinfeksi atau menonaktifkan akun yang terkompromi. | Tim keamanan mengisolasi host yang terinfeksi dari jaringan untuk mencegah penyerang menyebar ke sistem lain dengan memanfaatkan host tersebut. |

| Pemusnahan (Eradication) | Pada fase ini, ancaman dihilangkan sepenuhnya dari lingkungan yang terdampak. Tujuannya adalah memastikan sistem sudah bersih dari malware atau ancaman lainnya sebelum masuk ke tahap pemulihan. | Dilakukan pemindaian malware secara menyeluruh untuk menghapus perangkat lunak berbahaya dari sistem yang terinfeksi. |

| Pemulihan (Recovery) | Fase pemulihan berfokus pada pengembalian sistem ke kondisi normal. Sistem yang terdampak dipulihkan dari cadangan (backup) atau dibangun ulang, kemudian diuji sebelum digunakan kembali. | Host yang terkompromi dikonfigurasi ulang dan data yang sempat dicuri dipulihkan dari backup. |

| Pembelajaran (Lessons Learned) | Fase ini mengevaluasi insiden yang telah terjadi untuk mengidentifikasi kelemahan dalam proses deteksi dan respons. Hasil evaluasi digunakan untuk meningkatkan keamanan dan mencegah insiden serupa di masa depan. | Mengadakan rapat evaluasi pasca-insiden untuk menganalisis akar masalah dan meningkatkan sistem keamanan agar kejadian serupa tidak terulang. |

NIST Framework

Framework NIST memiliki pendekatan serupa, namun disederhanakan menjadi 4 fase, dengan menggabungkan beberapa tahap yang ada pada SANS.

Organisasi biasanya mengadaptasi framework ini ke dalam dokumen resmi yang disebut Incident Response Plan. Dokumen ini menjelaskan prosedur yang harus dilakukan sebelum, saat, dan setelah insiden, serta disetujui oleh manajemen tingkat atas.

Komponen penting dalam Incident Response Plan meliputi:

- Pembagian peran dan tanggung jawab

- Metodologi Incident Response

- Rencana komunikasi dengan pihak terkait, termasuk penegak hukum

- Jalur eskalasi penanganan insiden

SANS VS NIST

- The Security team disables a machine's internet connection after an incident. Which phase of the SANS IR lifecycle is followed here?

containment

- Which phase of NIST corresponds with the lessons learned phase of the SANS IR lifecycle?

Post Incident Activity

Incident Response Techniques

Pada fase Identification (SANS) atau Detection and Analysis (NIST), mencari aktivitas tidak normal secara manual sangat sulit. Karena itu digunakan berbagai security solution yang masing-masing punya peran khusus dalam mendeteksi insiden. Beberapa solusi bahkan mampu melakukan respons lanjutan seperti containment dan eradication.

Beberapa security solution utama antara lain:

- SIEM (Security Information and Event Management): Mengumpulkan berbagai log penting ke satu tempat terpusat lalu mengorelasikannya untuk mendeteksi insiden.

- Antivirus (AV): Mendeteksi malware yang sudah dikenal dan melakukan pemindaian rutin pada sistem.

- EDR (Endpoint Detection and Response): Dipasang di setiap endpoint untuk mendeteksi ancaman tingkat lanjut serta mampu melakukan containment dan eradication secara langsung.

Setelah sebuah insiden teridentifikasi, langkah selanjutnya adalah menyelidiki dampak serangan, mencegah kerusakan lanjutan, dan menghilangkan ancaman sampai ke akarnya. Karena setiap jenis insiden membutuhkan penanganan yang berbeda, diperlukan panduan yang jelas agar respons dapat dilakukan dengan cepat dan konsisten.

Playbooks

Panduan tersebut disebut Playbooks. Playbook adalah pedoman umum yang berisi langkah-langkah penanganan untuk jenis insiden tertentu.

Contoh Playbook untuk insiden Phishing Email:

- Memberi notifikasi kepada seluruh pihak terkait

- Menganalisis header dan isi email untuk memastikan email bersifat malicious

- Memeriksa dan menganalisis lampiran email

- Mengecek apakah ada pengguna yang membuka lampiran

- Mengisolasi sistem yang terinfeksi dari jaringan

- Memblokir pengirim email

Runbooks

Selain playbook, ada juga Runbooks. Runbooks berisi instruksi teknis yang lebih detail dan langkah demi langkah untuk mengeksekusi tindakan tertentu saat menangani insiden. Isi runbook bisa berbeda tergantung pada tools, sistem, dan sumber daya yang dimiliki organisasi.

- Step-by-step comprehensive guidelines for incident response are known as?

Playbooks

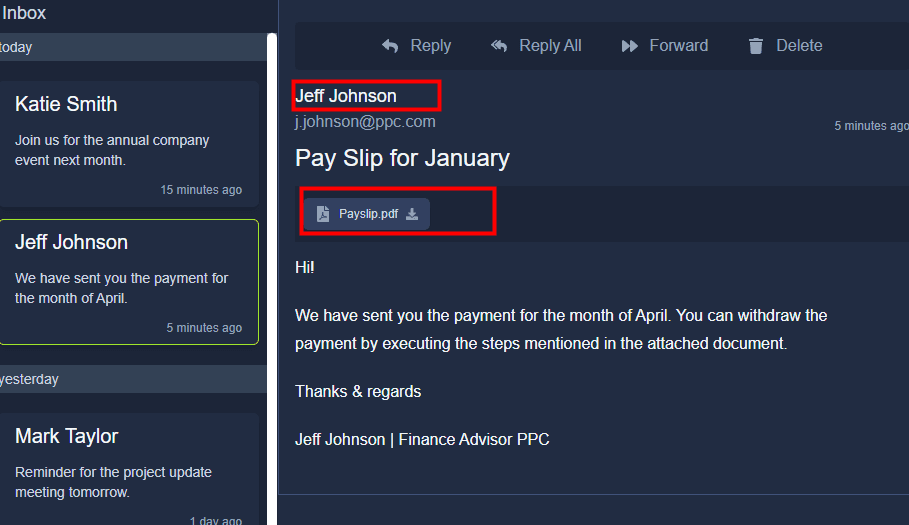

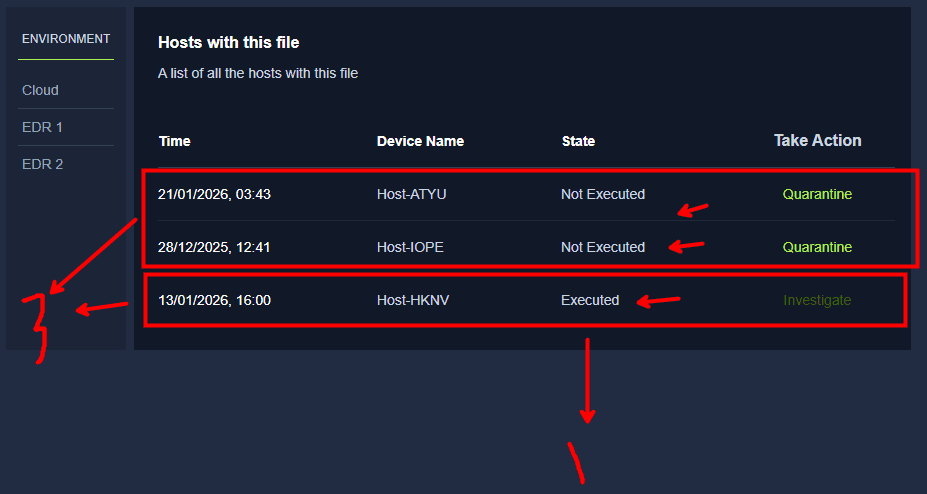

Lab Work Incident Response

Skenario: Dalam tugas ini, Anda akan memulai insiden dengan mengunduh lampiran dari email phishing. Lampiran tersebut adalah malware. Setelah Anda mengunduh file tersebut, sebuah insiden dimulai. Anda sekarang akan mulai menyelidiki insiden tersebut. Fase pertama adalah melihat berapa banyak host yang terinfeksi oleh file yang sama, karena ada banyak kemungkinan bahwa satu kampanye phishing menargetkan banyak karyawan dalam organisasi yang sama. Anda akan melihat beberapa host tempat file ini dieksekusi setelah diunduh dan beberapa host tempat file ini hanya diunduh. Anda akan melakukan tindakan yang diperlukan pada semua host ini dan melihat garis waktu peristiwa yang detail di host yang terinfeksi.

Klik tombol Lihat Situs di bawah untuk menampilkan lab di sisi kanan layar.

Lihat Situs Anda akan melakukan respons insiden lengkap setelah email phishing mengenai banyak host di jaringan. Anda harus mengikuti langkah-langkah yang diberikan di situs dan menjawab pertanyaan di bawah ini:

- What was the name of the malicious email sender?

Jeff Johnson

- What was the threat vector?

- Email Attachment/URL

Email Attachment

- How many devices downloaded the email attachment?

3

- How many devices executed the file?

1

- What is the flag found at the end of the exercise?

THM{My_First_Incident_Response}

Logs Fundamentals

Introduction to Logs

Penyerang biasanya berusaha menghilangkan jejak agar tidak terdeteksi. Namun, tim keamanan sering kali tetap bisa mengetahui cara serangan dilakukan, bahkan siapa pelakunya, dengan mengumpulkan berbagai jejak digital.

Dalam dunia nyata, penyelidikan kejahatan mengandalkan bukti seperti kerusakan, jejak kaki, dan rekaman CCTV. Dengan menggabungkan semua petunjuk tersebut, pelaku bisa diidentifikasi. Prinsip yang sama berlaku di dunia digital.

Ketika sebuah insiden terjadi pada sistem digital, jejak serangan dapat ditemukan di berbagai tempat, terutama pada log. Log merupakan jejak digital (digital footprints) dari setiap aktivitas dalam sistem, baik aktivitas normal maupun berbahaya. Melalui log, aktivitas dan pelaku di baliknya dapat ditelusuri dengan lebih mudah.

Peran dan Use Case Logs

Log memiliki peran penting dalam berbagai aspek keamanan dan operasional sistem, antara lain:

- Security Events Monitoring: Log membantu mendeteksi aktivitas tidak normal melalui pemantauan real-time.

- Incident Investigation dan Forensics: Log digunakan untuk menelusuri detail kejadian dan melakukan analisis akar masalah (root cause analysis).

- Troubleshooting: Log mencatat error pada sistem atau aplikasi sehingga membantu proses perbaikan.

- Performance Monitoring: Log memberikan insight terhadap performa aplikasi dan sistem.

- Auditing dan Compliance: Log menyediakan jejak aktivitas yang diperlukan untuk audit dan kepatuhan regulasi.

Materi ini bertujuan membekali pemahaman tentang berbagai jenis log yang ada di sistem serta bagaimana log digunakan sebagai bukti dalam investigasi serangan.

Setelah mempelajari materi ini, kamu akan memahami:

- Jenis-jenis log

- Cara menganalisis log

- Analisis Windows Event Logs

- Analisis Web Access Logs

- Where can we find the majority of attack traces in a digital system?

Logs

Types of Logs

Dalam investigasi sistem, salah satu tantangan terbesar adalah jumlah log yang sangat banyak dan berasal dari berbagai kategori. Jika semua log diperiksa sekaligus, proses analisis akan menjadi sulit dan tidak efisien.

Solusinya adalah pengelompokan log berdasarkan jenis informasi yang dicatat. Dengan begitu, investigator cukup fokus pada jenis log yang relevan dengan masalah yang sedang ditangani. Contohnya, untuk menyelidiki login berhasil pada waktu tertentu di Windows, cukup memeriksa Security Logs, tanpa harus melihat seluruh log sistem.

Berikut beberapa jenis log utama dan kegunaannya:

- System Logs Digunakan untuk troubleshooting sistem operasi dan mencatat aktivitas internal OS seperti startup/shutdown, error sistem, driver, dan hardware.

- Security Logs Berfokus pada aktivitas keamanan dan sangat penting dalam investigasi insiden, seperti autentikasi, otorisasi, perubahan kebijakan keamanan, perubahan akun pengguna, dan aktivitas abnormal.

- Application Logs Mencatat semua aktivitas yang berkaitan dengan aplikasi tertentu, termasuk interaksi pengguna, perubahan aplikasi, update, dan error aplikasi.

- Audit Logs Menyediakan catatan detail tentang perubahan sistem dan aktivitas pengguna. Log ini penting untuk kebutuhan audit, compliance, dan monitoring keamanan.

- Network Logs Berisi informasi lalu lintas jaringan masuk dan keluar, koneksi jaringan, serta log firewall. Sangat berguna untuk troubleshooting jaringan dan investigasi serangan.

- Access Logs Mencatat akses ke berbagai resource seperti web server, database, aplikasi, dan API, sehingga membantu melacak siapa mengakses apa dan kapan.

| Jenis Log | Kegunaan | Contoh |

|---|---|---|

| Log Sistem (System Logs) | Log sistem digunakan untuk membantu proses troubleshooting pada sistem operasi. Log ini mencatat berbagai aktivitas yang terjadi di dalam OS. | - Peristiwa startup dan shutdown sistem- Peristiwa pemuatan driver- Peristiwa kesalahan sistem- Peristiwa perangkat keras |

| Log Keamanan (Security Logs) | Log keamanan digunakan untuk mendeteksi dan menyelidiki insiden keamanan. Log ini berisi informasi terkait aktivitas yang berhubungan dengan keamanan sistem. | - Peristiwa autentikasi- Peristiwa otorisasi- Perubahan kebijakan keamanan- Perubahan akun pengguna- Peristiwa aktivitas mencurigakan |

| Log Aplikasi (Application Logs) | Log aplikasi mencatat peristiwa khusus yang terjadi di dalam aplikasi, baik aktivitas interaktif maupun non-interaktif. | - Interaksi pengguna- Perubahan aplikasi- Pembaruan aplikasi- Kesalahan aplikasi |

| Log Audit (Audit Logs) | Log audit memberikan informasi rinci mengenai perubahan sistem dan aktivitas pengguna. Log ini penting untuk kebutuhan kepatuhan (compliance) dan pemantauan keamanan. | - Akses data- Perubahan sistem- Aktivitas pengguna- Penerapan kebijakan |

| Log Jaringan (Network Logs) | Log jaringan mencatat lalu lintas jaringan masuk dan keluar. Log ini berperan penting dalam troubleshooting jaringan dan investigasi insiden. | - Lalu lintas jaringan masuk- Lalu lintas jaringan keluar- Log koneksi jaringan- Log firewall jaringan |

| Log Akses (Access Logs) | Log akses menyediakan informasi detail mengenai akses ke berbagai sumber daya, baik sistem, aplikasi, maupun layanan lainnya. | - Log akses web server- Log akses database- Log akses aplikasi- Log akses API |

Jenis log dapat berbeda tergantung aplikasi dan layanan yang digunakan.

Setelah memahami jenis-jenis log, langkah selanjutnya adalah Log Analysis. Log analysis adalah proses mengekstrak informasi penting dari log untuk menemukan aktivitas abnormal atau mencurigakan. Analisis log secara manual dengan mata telanjang hampir mustahil dilakukan karena volume data yang besar, sehingga digunakan teknik manual dan otomatis.

- Which type of logs contain information regarding the incoming and outgoing traffic in the network?

Network Logs

- Which type of logs contain the authentication and authorization events?

Security Logs

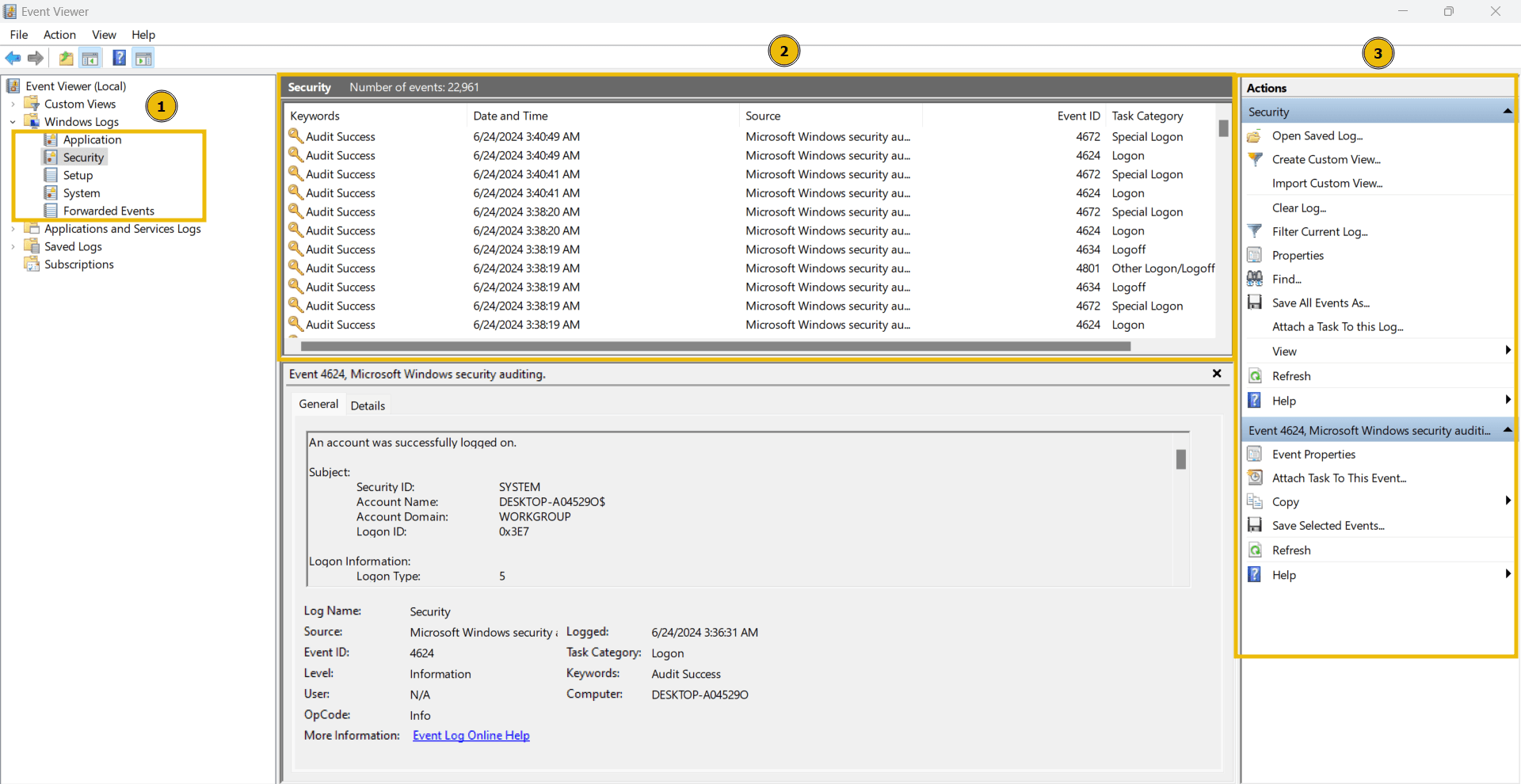

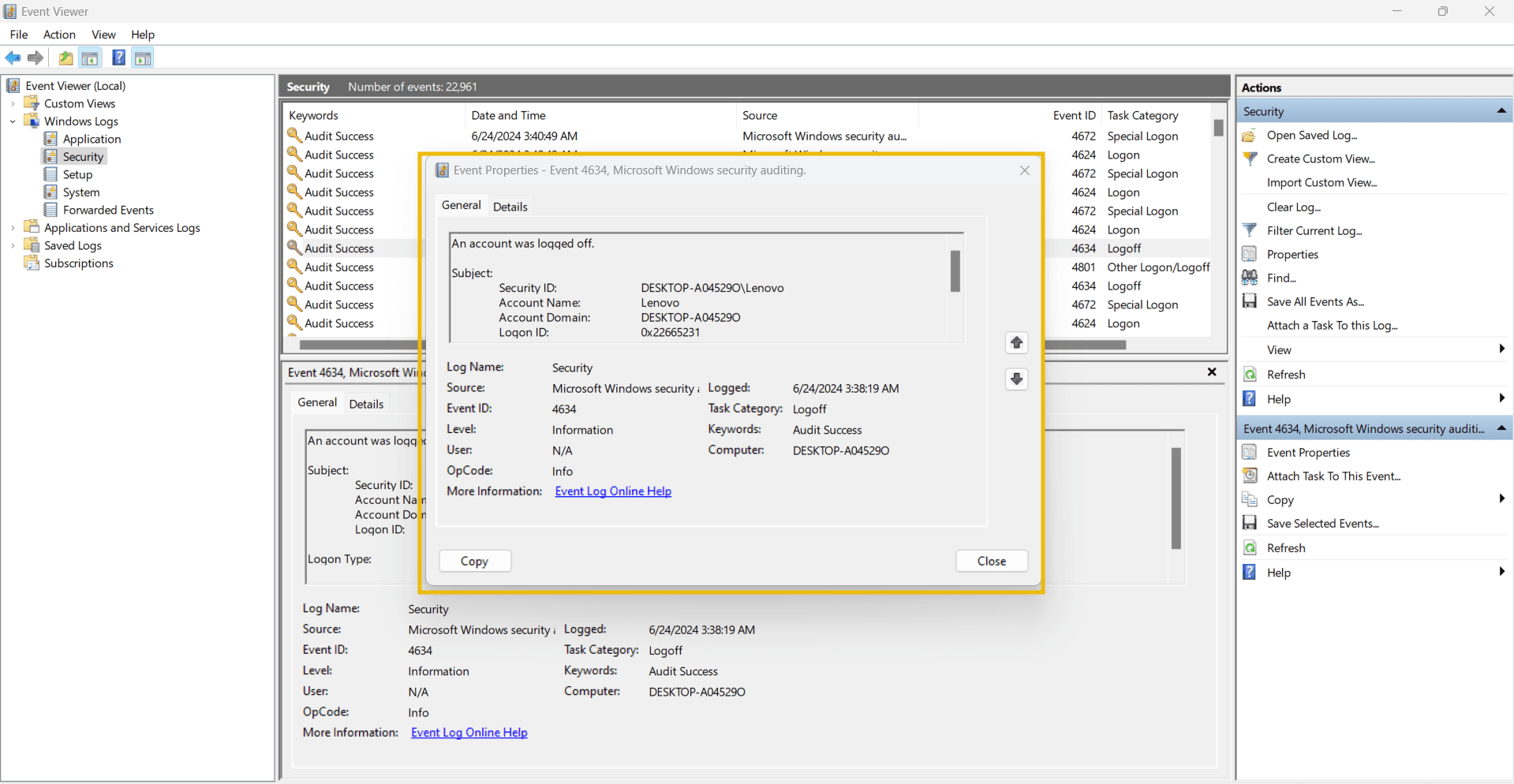

Windows Event Logs Analysis

Seperti sistem operasi lain, Windows OS mencatat berbagai aktivitas yang terjadi di dalam sistem dalam bentuk log. Log ini disimpan dalam file yang terpisah berdasarkan kategorinya. Beberapa log penting di Windows antara lain:

- Application Log Mencatat aktivitas yang berkaitan dengan aplikasi, seperti error, warning, dan masalah kompatibilitas.

- System Log Berisi informasi tentang operasi sistem, seperti masalah driver, hardware, startup dan shutdown sistem, serta layanan yang berjalan.

- Security Log Log paling penting dari sisi keamanan. Mencatat aktivitas seperti login pengguna, perubahan akun, dan perubahan kebijakan keamanan.

Selain ketiga log tersebut, Windows juga memiliki log lain yang khusus mencatat aktivitas aplikasi atau layanan tertentu.

Berbeda dengan jenis log lain yang tidak memiliki tampilan bawaan, Windows menyediakan tool bernama Event Viewer untuk melihat dan menganalisis log secara grafis. Event Viewer dapat dibuka dengan mengetik “Event Viewer” di Start Menu. Di dalamnya, tersedia daftar log, detail event, serta berbagai opsi analisis.

Saat membuka Windows Logs, kita bisa memilih jenis log (Application, System, Security) dan melihat daftar event yang tercatat. Setiap event memiliki beberapa field penting, antara lain:

- Description: Penjelasan detail aktivitas

- Log Name: Nama log tempat event disimpan

- Logged: Waktu terjadinya aktivitas

- Event ID: Identitas unik untuk setiap jenis aktivitas

Event ID sangat membantu dalam investigasi. Contohnya, Event ID 4624 menandakan login berhasil, sehingga untuk menyelidiki login sukses, cukup mencari event ID tersebut tanpa membaca seluruh log.

Beberapa Event ID penting di Windows:

- 4624: Login berhasil

- 4625: Login gagal

- 4634: Logoff berhasil

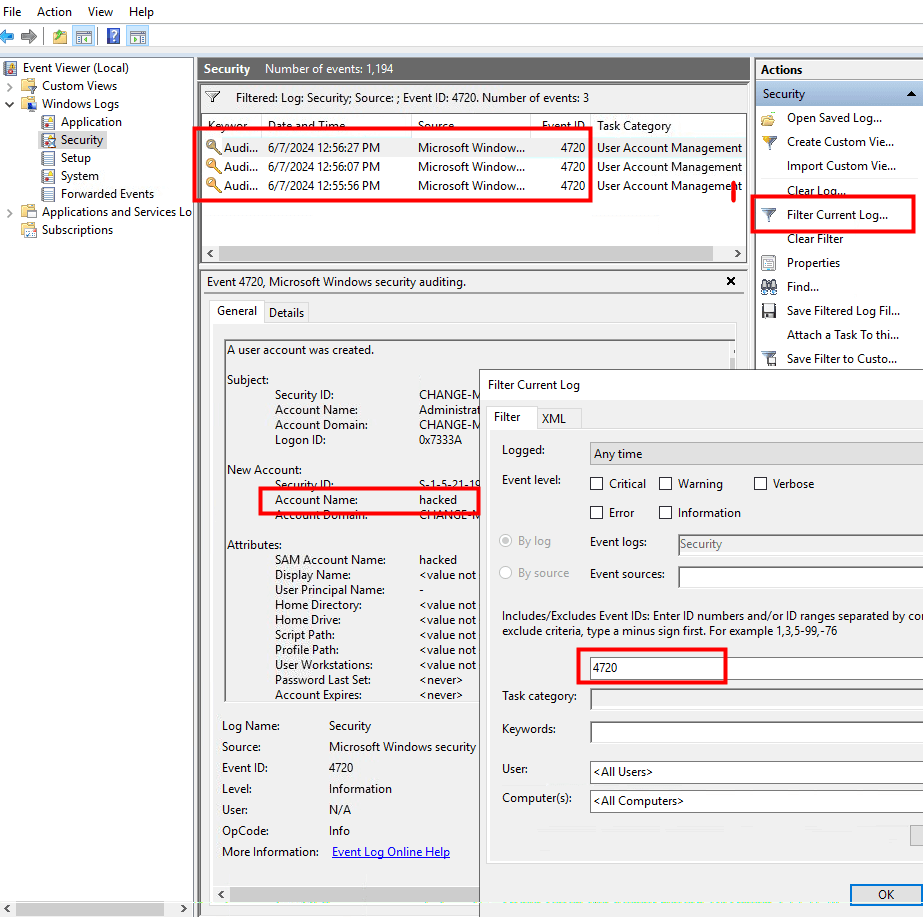

- 4720: Akun pengguna dibuat

- 4724: Percobaan reset password

- 4722: Akun diaktifkan

- 4725: Akun dinonaktifkan

- 4726: Akun dihapus

Event Viewer menyediakan fitur Filter Current Log yang memungkinkan pencarian event berdasarkan Event ID tertentu. Dengan fitur ini, analis dapat langsung melihat event yang relevan tanpa harus menelusuri seluruh log.

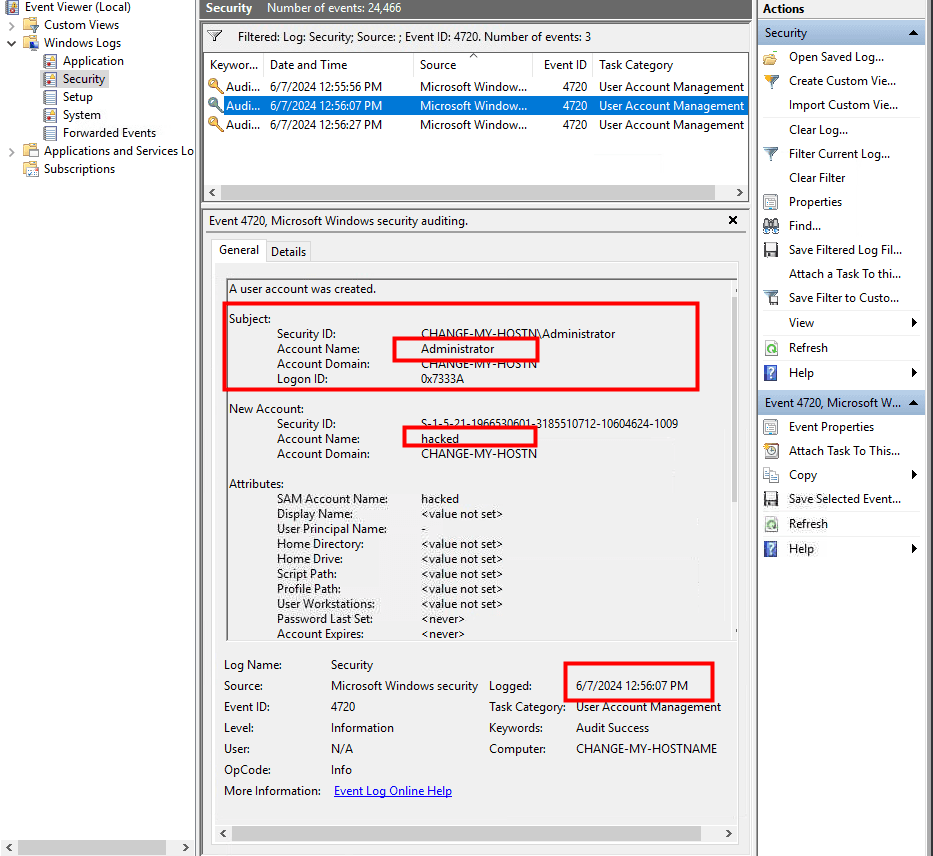

Latihan

Sebuah organisasi mengalami serangan siber yang menyebabkan eksfiltrasi data dari file server. Tim keamanan telah mengetahui username dan IP address sistem yang dikompromikan. Tugasmu adalah menelusuri aktivitas penyerang pada sistem tersebut sebelum mengakses file server, menggunakan Windows Event Logs di Event Viewer.

Langkah awalnya adalah menjalankan Virtual Machine untuk mulai melakukan investigasi.

- Username Administrator

- Password logs@123

solution

filter event id 4720 untuk melihat user yang dibuat

- What is the name of the last user account created on this system?

hacked

- Which user account created the above account?

- See the 'Subject' details inside the user account creation log.

Administrator

- On what date was this user account enabled? Format: M/D/YYYY

6/7/2024

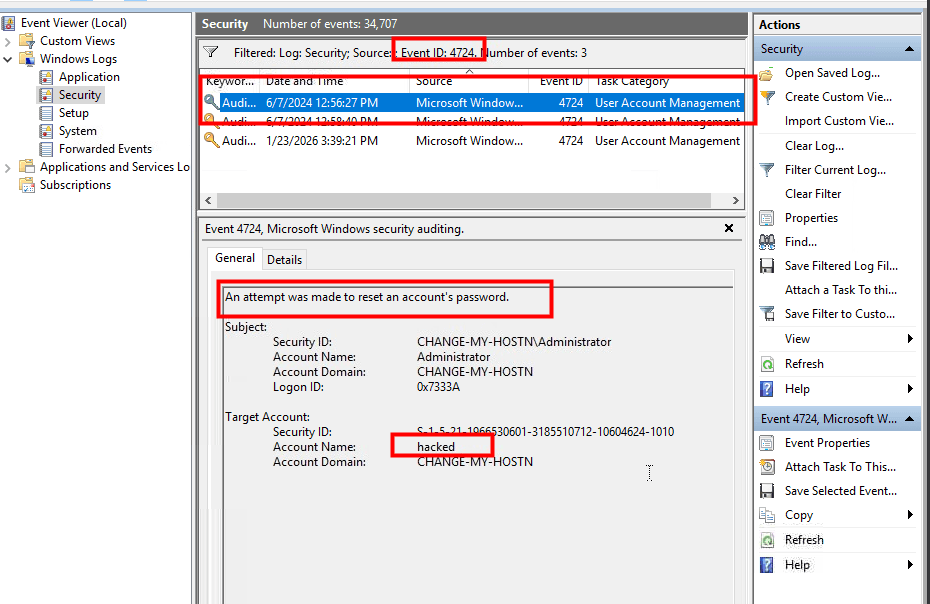

kita filter event id 4724 untuk melihat percobaan reset password

- Did this account undergo a password reset as well? Format: Yes/No

Yes

Web Server Access Logs Analysis

Setiap kali kita mengakses sebuah website—baik hanya membuka halaman, login, maupun mengunggah file—kita sebenarnya mengirim request ke web server. Semua request tersebut akan dicatat dalam Web Server Access Log, yang disimpan di server tempat website berjalan.

Pada web server Apache, access log biasanya berada di:

/var/log/apache2/access.log

Di dalam Web Access Log, terdapat beberapa informasi penting, antara lain:

- IP Address: alamat IP pengguna yang mengirim request

- Timestamp: waktu request dilakukan

- Request: detail permintaan ke server

- HTTP Method: jenis aksi yang diminta (misalnya GET)

- URL: resource yang diakses

- Status Code: respons server (contoh 200, 404, 500)

- User-Agent: informasi sistem operasi dan browser pengguna

Log ini sangat penting untuk analisis aktivitas pengguna maupun investigasi serangan.

Analisis Log Secara Manual di Linux

Analisis web access log bisa dilakukan secara manual menggunakan command line di Linux. Beberapa perintah yang sering digunakan adalah:

cat

Digunakan untuk menampilkan isi file log berbentuk teks.

Selain itu, cat juga bisa digunakan untuk menggabungkan beberapa log file menjadi satu file.

grep Digunakan untuk mencari string atau pola tertentu di dalam log, misalnya mencari aktivitas dari IP address tertentu.

less

Digunakan untuk membaca log per halaman, sehingga lebih nyaman saat menganalisis file log yang besar.

Di dalam less, kita bisa:

- Menggunakan space untuk halaman berikutnya

- b untuk halaman sebelumnya

- / untuk mencari pola

- n / N untuk berpindah antar hasil pencarian

Dengan tools ini, analis dapat melacak aktivitas mencurigakan seperti request berulang, error tidak wajar, atau akses ke endpoint tertentu.

Praktik

Dalam task ini, disediakan sample web server access log yang bisa dianalisis secara manual. File log dapat diunduh atau langsung diakses melalui AttackBox di direktori:

/root/Rooms/logs/access.log

Perlu diperhatikan, beberapa browser mungkin memblokir file log karena berisi IP address, URL, dan User-Agent. Jika itu terjadi, cukup pilih opsi “Keep file”.

Solution

wget -O access.log.zip "https://tryhackme-vm-upload.s3.eu-west-1.amazonaws.com/access-1718351133518.log.zip?X-Amz-Algorithm=AWS4-HMAC-SHA256&X-Amz-Content-Sha256=UNSIGNED-PAYLOAD&X-Amz-Credential=AKIA2YR2KKQMWLXEMXW4%2F20260123%2Feu-west-1%2Fs3%2Faws4_request&X-Amz-Date=20260123T154913Z&X-Amz-Expires=120&X-Amz-Signature=ac12a6a939bd877ef84dc421808fb6d796ebfb51556f162bb098cb8fa7a14769&X-Amz-SignedHeaders=host&x-amz-checksum-mode=ENABLED&x-id=GetObject"

unzip access.log.zipcat access.log | grep "/contact"

# 172.16.0.1 - - [06/Jun/2024:13:55:44] "POST /contact HTTP/1.1" 500 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

# 10.0.0.1 - - [06/Jun/2024:13:54:44] "GET /contact HTTP/1.1" 500 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

# 172.16.0.1 - - [06/Jun/2024:13:53:44] "GET /contact HTTP/1.1" 500 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

# 10.0.0.1 - - [05/Jun/2024:18:58:44] "PUT /contact HTTP/1.1" 500 "-" "Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

# 172.16.0.1 - - [05/Jun/2024:18:55:44] "POST /contact HTTP/1.1" 200 "-" "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

cat access.log | grep "/contact" | grep "GET"

# 10.0.0.1 - - [06/Jun/2024:13:54:44] "GET /contact HTTP/1.1" 500 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

cat access.log | grep "POST" | grep "172.16.0.1"

# 172.16.0.1 - - [06/Jun/2024:13:55:44] "POST /contact HTTP/1.1" 500 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

# 172.16.0.1 - - [06/Jun/2024:13:44:44] "POST / HTTP/1.1" 404 "-" "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"

# 172.16.0.1 - - [06/Jun/2024:13:38:44] "POST /about HTTP/1.1" 200 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36"- What is the IP which made the last GET request to URL: “/contact”?

10.0.0.1

- When was the last POST request made by IP: “172.16.0.1”?

06/Jun/2024:13:55:44

- Based on the answer from question number 2, to which URL was the POST request made?

/contact