Start Your Cyber Security Journey

Offensive Security Intro

Defensive Security Intro

Search Skills

- What do you call a cryptographic method or product considered bogus or fraudulent?

Snake oil

Jawabannya snake oil karena artinya klaim palsu yang kelihatan meyakinkan tapi tidak valid secara ilmiah.

- What is the name of the command replacing netstat in Linux systems?

ss

"exact phrase" Pakai tanda kutip untuk mencari kata/kalimat persis sama 👉 "passive reconnaissance"

"site: " Membatasi pencarian ke website/domain tertentu 👉 site:tryhackme.com success stories

- (minus) Menghilangkan hasil yang mengandung kata tertentu 👉 pyramids -tourism

"filetype:" Mencari jenis file tertentu (PDF, DOC, XLS, PPT, dll) 👉 filetype:ppt cyber security

- How would you limit your Google search to PDF files containing the terms cyber warfare report?

filetype:pdf cyber warfare report

- What phrase does the Linux command ss stand for?

socket statistics

Specialized Search Engines

- Shodan

- Search engine untuk perangkat yang terhubung ke Internet

- Bisa menemukan server, router, ICS, dan IoT

- Contoh: mencari server yang masih menjalankan Apache 2.4.1

- Berguna untuk analisis keamanan dan exposure perangkat

- Censys

- Fokus pada host, website, sertifikat, domain, dan aset internet

- Digunakan untuk enumerasi domain, audit port & service, dan deteksi aset liar (rogue assets)

- Mirip Shodan, tapi lebih menitikberatkan pada infrastruktur dan sertifikat

- VirusTotal

- Layanan online untuk scan file, URL, atau hash

- Menggunakan banyak antivirus engine sekaligus

- Menyediakan hasil deteksi + komentar komunitas

- Berguna untuk analisis malware

- Have I Been Pwned (HIBP)

- Mengecek apakah email pernah muncul dalam data breach

- Membantu pengguna mengetahui risiko kebocoran data & password

- Penting karena banyak orang memakai password yang sama di banyak layanan

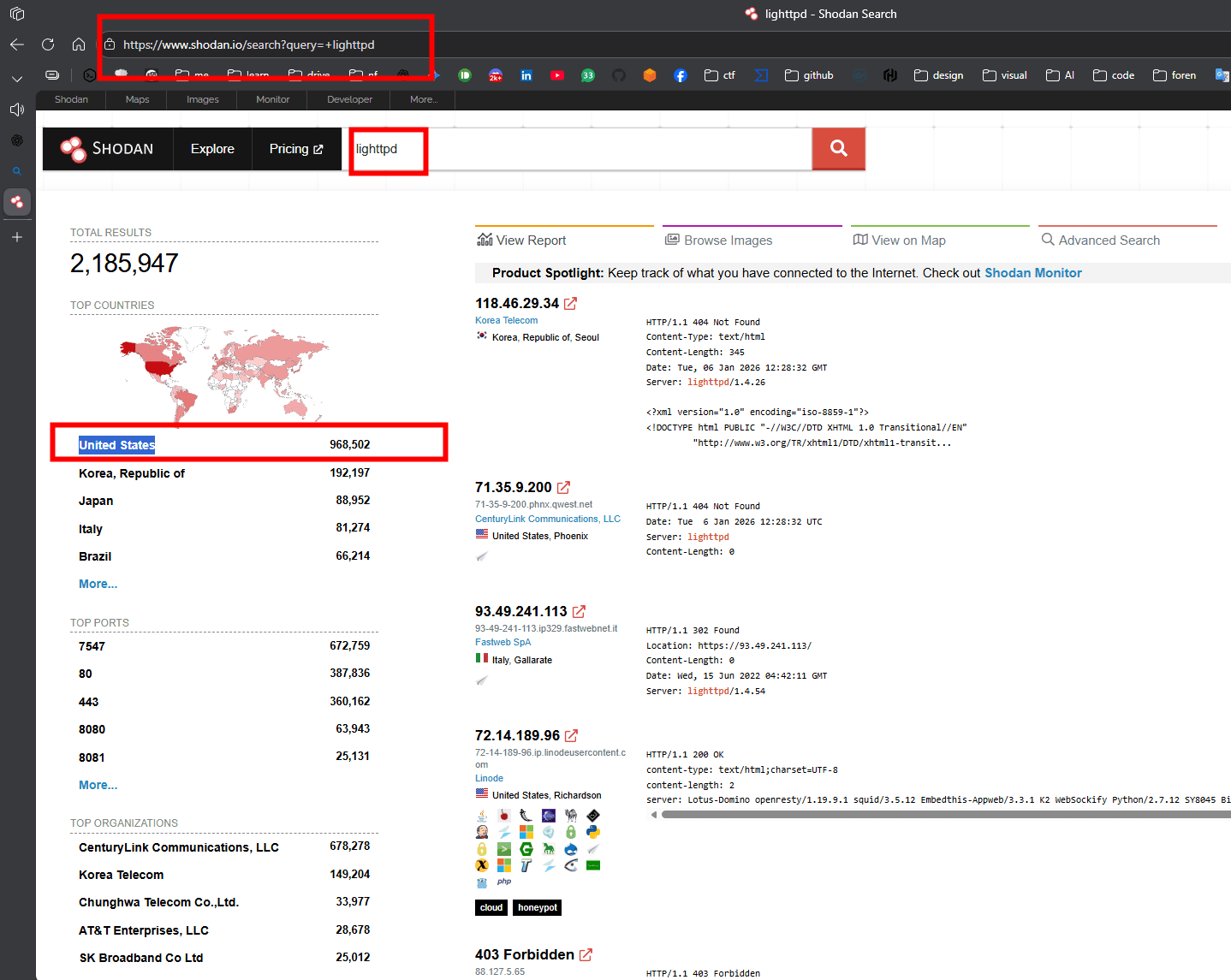

- What is the top country with lighttpd servers?

United States

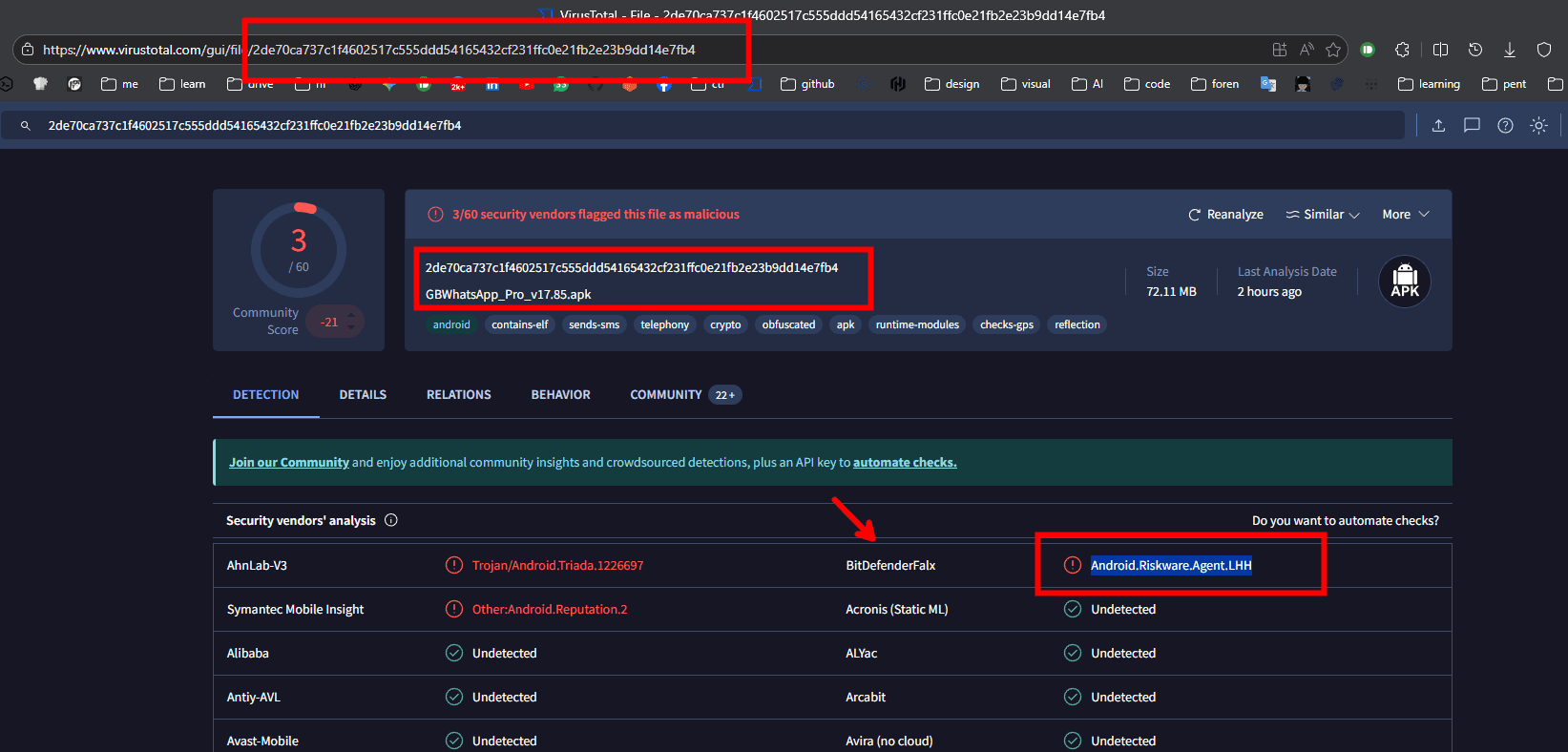

- What does BitDefenderFalx detect the file with the hash 2de70ca737c1f4602517c555ddd54165432cf231ffc0e21fb2e23b9dd14e7fb4 as?

Android.Riskware.Agent.LHH

Vulnerabilities and Exploits

CVE (Common Vulnerabilities and Exposures)

CVE adalah kamus/daftar standar kerentanan keamanan

-

Setiap vulnerability diberi ID unik (contoh: CVE-2024-29988)

-

Tujuannya agar semua pihak merujuk ke kerentanan yang sama

-

Dikelola oleh MITRE Corporation

-

Bisa dicek melalui CVE Program website atau NVD (National Vulnerability Database)

-

Contoh terkenal: CVE-2014-0160 (Heartbleed)

Exploit Database

- Digunakan untuk mencari kode exploit terhadap vulnerability

- Umumnya dipakai dalam penetration testing / red team (harus dengan izin legal)

- Berisi exploit dari berbagai penulis

- Beberapa exploit diberi label verified (sudah diuji)

GitHub

- Banyak berisi tools, Proof-of-Concept (PoC), dan exploit code terkait CVE

- Bisa digunakan untuk riset dan pembelajaran, misalnya exploit Heartbleed

xz-utils

xz-utils

- What utility does CVE-2024-3094 refer to?

xz

Technical Documentation

- What does the Linux command cat stand for?

concatenate

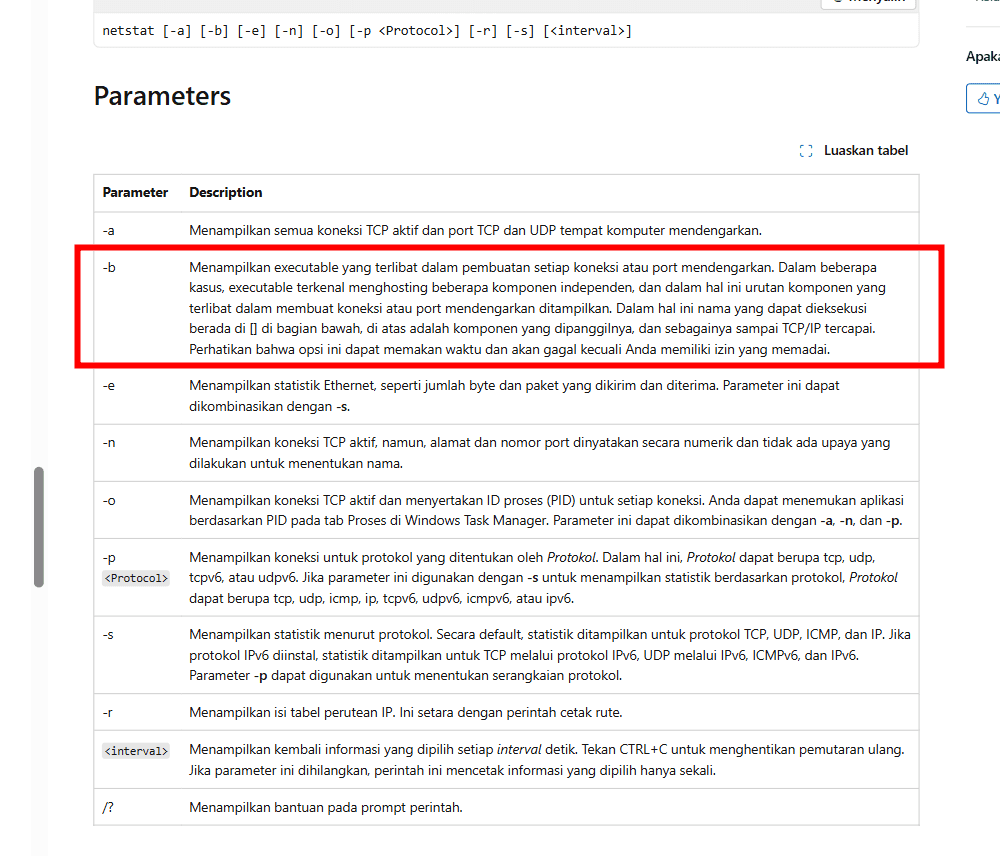

- What is the netstat parameter in MS Windows that displays the executable associated with each active connection and listening port?

-b

- You are hired to evaluate the security of a particular company. What is a popular social media website you would use to learn about the technical background of one of their employees?

- Continuing with the previous scenario, you are trying to find the answer to the secret question, “Which school did you go to as a child?”. What social media website would you consider checking to find the answer to such secret questions?