Security Solutions

Introduction to SIEM

Introduction

- SIEM adalah solusi keamanan utama yang digunakan oleh analis SOC (Security Operations Center).

- Berbagai perangkat dalam jaringan (server, firewall, aplikasi, dll.) menghasilkan log yang berisi aktivitas dan kejadian keamanan.

- Mengelola log secara terpisah tidak efektif karena:

- Sulit dianalisis

- Tidak saling terhubung

- Rentan melewatkan ancaman

- SIEM berfungsi sebagai solusi terpusat untuk:

- Mengumpulkan log dari berbagai sumber

- Menormalkan format log

- Mengorelasikan kejadian antar log

- Jenis sumber log yang dipelajari meliputi:

- Perangkat jaringan

- Sistem operasi

- Aplikasi

- Sistem keamanan

- SIEM memiliki fitur utama seperti:

- Log collection

- Normalization

- Correlation

- Alerting

- Dashboard & reporting

- Sistem SIEM mampu menghasilkan alert berdasarkan pola atau aktivitas mencurigakan.

- Analis SOC melakukan analisis alert untuk menentukan apakah kejadian tersebut merupakan ancaman nyata atau false positive.

- What does SIEM stand for?

Security Information and Event Management system

Logs Everywhere, Answers Nowhere

Logs Everywhere

Dalam sebuah jaringan, berbagai perangkat seperti endpoint Linux/Windows, server data, dan website saling berkomunikasi melalui router dan internet. Setiap perangkat tersebut secara terus-menerus menghasilkan log yang mencatat seluruh aktivitas yang terjadi. Perangkat ini disebut sebagai log sources.

Log berfungsi sebagai jejak aktivitas yang sangat penting untuk:

- Mendeteksi aktivitas berbahaya

- Melakukan troubleshooting sistem

Log sources dalam jaringan secara umum dibagi menjadi dua kategori utama.

1. Host-Centric Log Sources

Host-centric log sources mencatat kejadian yang terjadi di dalam atau berkaitan langsung dengan host/perangkat. Contoh perangkat:

- Windows

- Linux

- Server

Contoh aktivitas yang tercatat:

- Pengguna mengakses file

- Percobaan autentikasi pengguna

- Eksekusi proses/aplikasi

- Proses menambah, mengubah, atau menghapus registry

- Eksekusi PowerShell

2. Network-Centric Log Sources

Network-centric log sources mencatat aktivitas saat host berkomunikasi satu sama lain atau dengan internet. Contoh perangkat:

- Firewall

- IDS/IPS

- Router

- VPN Gateway

Contoh aktivitas yang tercatat:

- Koneksi SSH

- Akses file melalui FTP

- Lalu lintas web

- Akses jaringan perusahaan melalui VPN

- Aktivitas network file sharing

Banyak Log, Satu Jaringan

Gabungan host-centric dan network-centric log sources menghasilkan jumlah log yang sangat besar secara terus-menerus dalam sebuah jaringan. Hal ini menjadi tantangan besar dalam proses analisis keamanan.

Answers Nowhere (Tantangan Analisis Log)

Meskipun log sangat penting, menganalisisnya tidaklah mudah karena berbagai kendala berikut:

Banyaknya Log Sources

Satu jaringan dapat memiliki puluhan hingga ratusan log sources yang menghasilkan ratusan event per detik. Menganalisis log satu per satu di setiap perangkat saat insiden terjadi sangat memakan waktu dan tidak efisien.

Tidak Ada Sentralisasi

Log tersimpan di masing-masing perangkat. Analis harus mengakses setiap mesin (via SSH, RDP, dll.) untuk mengambil log, yang:

- Lambat

- Tidak praktis

- Berbahaya saat insiden membutuhkan respons cepat

Konteks Terbatas

Satu log saja tidak bisa menceritakan keseluruhan kejadian. Aktivitas yang terlihat normal secara individual bisa menjadi berbahaya jika dikorelasikan.

Contoh:

- Akses file terlihat normal

- Namun setelah dikorelasikan, ternyata file diakses oleh user hasil lateral movement dari mesin lain yang sudah dikompromi

Keterbatasan Analisis Manual

Jumlah log yang sangat besar membuat:

- Analisis manual hampir mustahil

- Banyak aktivitas penting terlewat oleh analis

Manusia tidak mampu memproses semua event secara real-time tanpa bantuan sistem otomatis.

Masalah Format Log

Setiap perangkat menghasilkan log dengan format yang berbeda-beda. Analis harus memahami seluruh format tersebut, yang:

- Sulit

- Tidak efisien

- Rentan kesalahan

- Is Registry-related activity host-centric or network-centric?

- Think about where registry-related logs are generated. Host or network?

host-centric

- Is VPN-related activity host-centric or network-centric?

- Think about where VPN-related logs are generated. Host or network?

network-centric

Why SIEM?

Pada materi sebelumnya, kita melihat bahwa banyaknya log dari berbagai sumber menimbulkan tantangan besar dalam analisis keamanan. Untuk mengelola banjir data ini secara efisien dan menghasilkan insight yang bernilai, dibutuhkan solusi terpusat, yaitu SIEM.

Security Information and Event Management (SIEM) adalah solusi keamanan yang:

- Mengumpulkan log dari berbagai sumber

- Menstandarkan format log

- Mengorelasikan event

- Mendeteksi aktivitas berbahaya menggunakan aturan deteksi

Fitur Utama SIEM

SIEM tidak hanya mengatasi keterbatasan analisis log, tetapi juga meningkatkan efektivitas operasi keamanan. Berikut fitur-fitur intinya:

1. Centralized Log Collection

SIEM mengumpulkan log dari seluruh sumber seperti:

- Endpoint

- Server

- Firewall

- Perangkat jaringan lainnya

Log dikirim menggunakan agent ringan atau API dan disimpan di satu tempat terpusat. Hal ini menghilangkan kebutuhan untuk mengakses setiap mesin satu per satu saat investigasi.

2. Normalization of Logs

Setiap sistem menghasilkan log dengan format berbeda (Windows ≠ Linux).

SIEM melakukan:

- Parsing → memecah log menjadi field-field terstruktur

- Normalization → menyamakan format log dari berbagai sumber

Hasilnya, semua log dapat dibaca dan dianalisis dalam format yang konsisten.

3. Correlation of Logs

Log tunggal sering kali tidak cukup bermakna. SIEM mengorelasikan log dari berbagai sumber untuk menemukan pola aktivitas mencurigakan.

Contoh korelasi aktivitas (dalam 5 menit):

- Haris login VPN dari IP yang tidak biasa

- Mengakses dokumen di shared drive

- Menjalankan PowerShell script

- Sistem membuat koneksi outbound

Secara terpisah terlihat normal, tetapi jika digabungkan dapat mengindikasikan data exfiltration akibat kredensial VPN yang dikompromi.

Real-time Alerting

SIEM memiliki detection rules untuk mendeteksi aktivitas berbahaya.

- Rule bawaan tersedia secara default

- Analis dapat membuat rule baru sesuai kebutuhan

Jika kondisi rule terpenuhi:

- Alert akan dipicu

- Analis SOC akan menerima notifikasi

- Investigasi dilakukan langsung di platform SIEM

Dashboards and Reporting

Dashboard adalah komponen penting dalam SIEM untuk menampilkan hasil analisis secara visual dan mudah dipahami. Informasi yang biasanya ditampilkan:

- Highlight alert

- Notifikasi sistem

- Health alert

- Daftar login gagal

- Jumlah event yang di-ingest

- Rule yang terpicu

- Domain yang paling sering diakses

SIEM menyediakan:

- Dashboard bawaan

- Opsi pembuatan dashboard kustom

Fitur Tambahan SIEM

Selain fitur utama, SIEM juga mendukung:

- Integrasi threat intelligence feeds

- Retensi data jangka panjang

- Pencarian data yang kuat dan fleksibel

- Fitur lanjutan lainnya

Log Sources and Ingestion

Setiap perangkat di dalam jaringan akan menghasilkan log setiap kali terjadi aktivitas, seperti pengguna mengunjungi website, melakukan koneksi SSH, login ke workstation, dan lain-lain. Log-log ini sangat penting untuk kebutuhan monitoring dan keamanan.

Windows Machine

Windows mencatat setiap aktivitas dalam bentuk event yang dapat dilihat melalui Event Viewer. Setiap jenis aktivitas memiliki Event ID unik, sehingga memudahkan analis untuk melakukan penelusuran dan analisis.

Untuk membuka Event Viewer:

- Ketik Event Viewer di search bar Windows

- Semua log akan ditampilkan berdasarkan kategori

Log dari seluruh endpoint Windows biasanya akan dikirim (forwarded) ke SIEM untuk monitoring terpusat dan visibilitas yang lebih baik.

Linux Machine

Sistem operasi Linux menyimpan berbagai jenis log seperti event, error, dan warning. Log-log ini kemudian di-ingest ke SIEM untuk pemantauan berkelanjutan.

Beberapa lokasi log umum di Linux:

- /var/log/httpd Menyimpan log HTTP request/response dan error

- /var/log/cron Menyimpan event yang berkaitan dengan cron job

- /var/log/auth.log dan /var/log/secure Menyimpan log autentikasi

- /var/log/kern Menyimpan event yang berhubungan dengan kernel

Contoh Cron Log (Linux)

May 28 13:04:20 ebr crond[2843]: /usr/sbin/crond 4.4 dillon's cron daemon, started with loglevel notice

May 28 13:04:20 ebr crond[2843]: no timestamp found (user root job sys-hourly)

May 28 13:04:20 ebr crond[2843]: no timestamp found (user root job sys-daily)

May 28 13:04:20 ebr crond[2843]: no timestamp found (user root job sys-weekly)

May 28 13:04:20 ebr crond[2843]: no timestamp found (user root job sys-monthly)

Jun 13 07:46:22 ebr crond[3592]: unable to exec /usr/sbin/sendmail: cron output for user root job sys-daily to /dev/nullLog ini menunjukkan aktivitas cron job yang dijalankan oleh user root.

Web Server

Monitoring web server sangat penting untuk mendeteksi potensi serangan web. Semua request dan response yang masuk dan keluar perlu dianalisis.

Di Linux, log Apache biasanya disimpan di:

- /var/log/apache

- /var/log/httpd

Contoh Apache Log

192.168.21.200 - - [21/March/2022:10:17:10 -0300] "GET /cgi-bin/try/ HTTP/1.0" 200 3395 "-" "Mozilla/5.0 (Windows NT 10.0; Win64; x64) Chrome/98.0.4758.102"

127.0.0.1 - - [21/March/2022:10:22:04 -0300] "GET / HTTP/1.0" 200 2216 "-" "curl/7.68.0"Dari log ini, analis bisa melihat:

- IP address

- Waktu akses

- Request HTTP

- Status response

- User-Agent

Log Ingestion

Semua log yang dikumpulkan memberikan informasi yang sangat berharga untuk mendeteksi masalah keamanan. Setiap SIEM memiliki cara masing-masing dalam melakukan log ingestion.

Agent / Forwarder

Beberapa SIEM menyediakan agent ringan (contoh: Splunk Forwarder) yang diinstal di endpoint. Agent ini bertugas menangkap dan mengirim log penting ke server SIEM.

Syslog

Syslog adalah protokol yang banyak digunakan untuk mengumpulkan log dari berbagai sistem seperti:

- Web server

- Database

- Network device

Log dikirim secara real-time ke server terpusat.

Manual Upload

Beberapa SIEM seperti Splunk dan ELK memungkinkan pengguna untuk:

- Mengunggah data log secara offline

- Melakukan analisis cepat

Setelah diunggah, data akan dinormalisasi dan siap dianalisis.

Port Forwarding

SIEM dapat dikonfigurasi untuk:

- Mendengarkan pada port tertentu

- Endpoint mengirim log ke port tersebut

Metode ini sering digunakan untuk pengiriman log secara langsung ke SIEM.

- In which location within a Linux environment are HTTP logs stored?

/var/log/httpd

Alerting Process and Analysis

Behind the Triggered Alerts

Kita sudah mempelajari bahwa solusi SIEM mendeteksi ancaman dengan mengorelasikan log dari berbagai log source dan kemudian memicu alert. Tapi, apa sebenarnya “mekanisme” di balik deteksi tersebut? SIEM bekerja menggunakan detection rules untuk mendeteksi ancaman. Rule ini berperan sangat penting dalam mendeteksi ancaman secara cepat, sehingga analis dapat segera mengambil tindakan.

Detection rule pada dasarnya adalah ekspresi logika yang akan terpicu jika kondisi tertentu terpenuhi.

Contoh Detection Rules

Beberapa contoh rule yang umum digunakan dalam SIEM:

- Jika seorang user mengalami 5 kali gagal login dalam 10 detik, maka munculkan alert Multiple Failed Login Attempts

- Jika login berhasil setelah beberapa kali gagal login, maka munculkan alert Successful Login After Multiple Failed Login Attempts

- Jika seorang user mencolokkan USB, maka munculkan alert (berguna jika penggunaan USB dibatasi oleh kebijakan perusahaan)

- Jika outbound traffic > 25 MB, maka munculkan alert Potential Data Exfiltration Attempt (threshold biasanya menyesuaikan kebijakan perusahaan)

Bagaimana Detection Rule Dibuat?

Untuk memahami cara kerja detection rule, perhatikan beberapa use-case Event Log berikut.

Use Case 1: Penghapusan Event Log

Penyerang (adversary) sering menghapus log pada fase post-exploitation untuk menghilangkan jejak aktivitas mereka. Di Windows, setiap kali seseorang mencoba menghapus atau membersihkan event log, akan tercatat Event ID 104.

Rule yang bisa dibuat: Rule: Jika Log Source = WinEventLog DAN EventID = 104 → Trigger alert Event Log Cleared

Use Case 2: Eksekusi Perintah whoami

Setelah eksploitasi atau privilege escalation, penyerang sering menjalankan perintah seperti whoami untuk mengetahui hak akses yang mereka miliki.

Field penting yang digunakan dalam rule ini:

- Log Source Menentukan sumber log yang mencatat aktivitas

- Event ID Event ID yang berkaitan dengan eksekusi proses (contoh: Event ID 4688 untuk process creation)

- NewProcessName Nama proses yang dijalankan

Rule yang bisa dibuat: Rule: Jika Log Source = WinEventLog DAN EventCode = 4688 DAN NewProcessName mengandung whoami → Trigger alert WHOAMI Command Execution Detected

Pentingnya Field-Value Pairs

Detection rule bekerja dengan memantau nilai dari field tertentu dalam log. Inilah alasan mengapa log harus dinormalisasi dengan baik saat di-ingest ke SIEM.

Tanpa normalisasi:

- Field bisa berbeda nama

- Rule tidak bisa bekerja secara konsisten

- Deteksi menjadi tidak akurat

Alert Investigation

Dalam aktivitas monitoring SIEM, analis SOC menghabiskan banyak waktu pada dashboard, karena dashboard menampilkan ringkasan kondisi jaringan secara real-time.

Ketika sebuah alert terpicu, analis akan:

- Memeriksa event atau flow yang terkait dengan alert

- Melihat rule yang terpicu

- Memastikan kondisi apa saja yang terpenuhi

Dari hasil analisis tersebut, analis menentukan apakah alert tersebut True Positive atau False Positive.

Tindakan Setelah Investigasi Alert

Beberapa tindakan yang biasanya dilakukan setelah analisis alert:

- False Positive → Rule perlu di-tuning agar tidak memicu alert serupa di masa depan

- True Positive → Lakukan investigasi lanjutan

- Menghubungi asset owner untuk konfirmasi aktivitas

- Jika aktivitas berbahaya terkonfirmasi → Isolasi host yang terinfeksi

- Blok IP address yang mencurigakan

- Which Event ID is generated when event logs are removed?

104

- What type of alert may require tuning?

False Positive

Lab Work

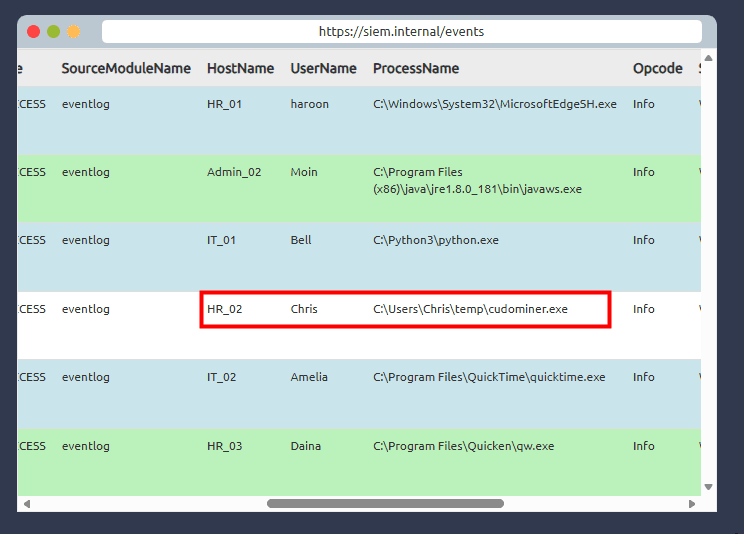

- After clicking on the Start Suspicious Activity button, which process caused the alert?

- This process is a well-known mining software (https://www.cudominer.com/)

cudominer.exe

- Find the event that caused the alert and identify the user responsible for the process execution.

chris

- What is the hostname of the suspect user?

HR_02

- Examine the rule and the suspicious process; which term matched the rule that caused the alert?

miner

- Which option best represents the event? Choose from the following:

- False Positive

- True Positive

True Positive

- Selecting the right ACTION will display the FLAG. What is the FLAG?

THM{000_SIEM_INTRO}

Firewall Fundamentals

What Is the Purpose of a Firewall

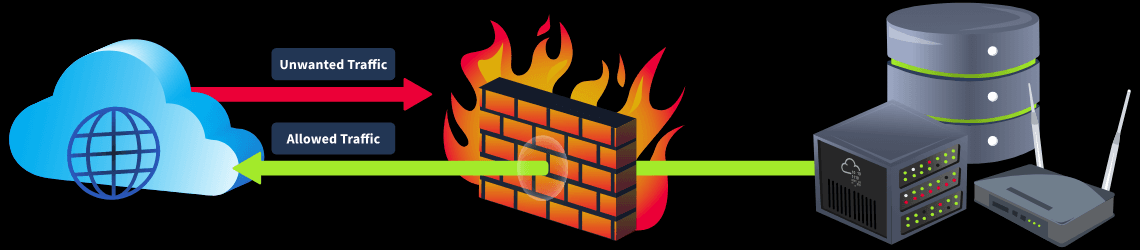

Kita sering melihat petugas keamanan di depan pusat perbelanjaan, bank, restoran, atau rumah. Petugas ini ditempatkan di pintu masuk untuk mengawasi siapa saja yang masuk dan keluar. Tujuannya adalah memastikan tidak ada orang yang masuk tanpa izin. Petugas keamanan ini berperan sebagai dinding penghalang antara area yang dijaga dan para pengunjung.

Analogi Firewall dalam Dunia Digital

Setiap hari, terdapat lalu lintas data masuk dan keluar yang sangat besar antara perangkat digital kita dan Internet. Pertanyaannya, bagaimana jika ada pihak yang menyusup di tengah lalu lintas data tersebut tanpa terdeteksi?

Seperti halnya dunia nyata yang membutuhkan petugas keamanan, perangkat digital dan jaringan juga membutuhkan penjaga keamanan digital. Penjaga inilah yang disebut firewall.

Apa Itu Firewall?

Firewall adalah sistem keamanan yang dirancang untuk:

- Memeriksa lalu lintas masuk (incoming) dan keluar (outgoing)

- Melindungi perangkat digital atau jaringan dari akses tidak sah

Tujuan firewall sama seperti petugas keamanan di depan gedung:

Mencegah pihak yang tidak berwenang masuk ke dalam sistem atau jaringan

Cara Kerja Firewall

Firewall bekerja berdasarkan aturan (rules) yang ditentukan oleh administrator. Aturan ini digunakan untuk memeriksa setiap trafik yang lewat.

Alur kerjanya secara umum:

- Semua trafik masuk dan keluar harus melewati firewall

- Firewall akan:

- Mengizinkan (allow) trafik jika sesuai aturan

- Menolak (deny) trafik jika melanggar aturan

Dengan kata lain, firewall menjadi gerbang utama sebelum data bisa masuk atau keluar dari sistem atau jaringan.

Firewall Modern

Firewall modern tidak hanya melakukan filtering berbasis aturan. Saat ini, firewall juga menyediakan fitur tambahan untuk meningkatkan keamanan, seperti:

- Perlindungan terhadap berbagai jenis serangan

- Monitoring trafik jaringan

- Kontrol aplikasi dan konten

- Which security solution inspects the incoming and outgoing traffic of a device or a network?

Firewall

Types of Firewalls

Jenis-Jenis Firewall dan Perannya dalam Model OSI

Penerapan firewall menjadi hal yang umum setelah organisasi menyadari kemampuannya dalam memfilter trafik berbahaya dari sistem dan jaringan mereka. Seiring waktu, berbagai jenis firewall dikembangkan, masing-masing dengan fungsi dan tujuan yang berbeda.

Penting untuk diketahui bahwa setiap jenis firewall bekerja pada layer OSI yang berbeda. Firewall dapat dikategorikan ke dalam beberapa jenis berdasarkan cara kerjanya.

1. Stateless Firewall

Stateless firewall beroperasi pada Layer 3 (Network) dan Layer 4 (Transport) dari model OSI. Firewall ini hanya memfilter paket berdasarkan aturan yang telah ditentukan, tanpa memperhatikan status atau riwayat koneksi sebelumnya.

Karakteristik utama:

- Setiap paket diperiksa secara terpisah

- Tidak menyimpan informasi koneksi sebelumnya

- Tidak peduli apakah paket merupakan bagian dari koneksi yang sah atau tidak

Kelebihan:

- Proses cepat

- Cocok untuk jaringan dengan trafik tinggi

Kekurangan:

- Tidak dapat menerapkan kebijakan kompleks

- Jika suatu sumber sebelumnya ditolak, paket berikutnya dari sumber yang sama tetap diperlakukan sebagai koneksi baru

2. Stateful Firewall

Berbeda dengan stateless firewall, stateful firewall tidak hanya memeriksa paket berdasarkan aturan, tetapi juga melacak status koneksi sebelumnya dan menyimpannya dalam state table. Firewall ini juga bekerja pada Layer 3 dan Layer 4 OSI.

Cara kerja:

- Jika koneksi diizinkan, firewall mencatatnya di state table

- Paket lanjutan dari koneksi yang sama akan otomatis diizinkan

- Jika suatu koneksi ditolak, semua paket berikutnya dari sumber yang sama juga akan ditolak

Keunggulan:

- Keamanan lebih baik dibanding stateless firewall

- Mampu mengenali koneksi yang sah

3. Proxy Firewall

Masalah utama pada firewall sebelumnya adalah ketidakmampuannya untuk memeriksa isi paket. Proxy firewall (atau application-level gateway) mengatasi masalah ini dengan bekerja pada Layer 7 (Application) OSI.

Fungsi utama:

- Bertindak sebagai perantara antara jaringan internal dan Internet

- Memeriksa isi (content) dari setiap paket

- Menyembunyikan IP internal dengan menggunakan IP proxy

Keunggulan:

- Mendukung content filtering

- Memberikan kontrol aplikasi

- Menyediakan anonimitas bagi jaringan internal

4. Next-Generation Firewall (NGFW)

Next-Generation Firewall (NGFW) adalah firewall paling canggih saat ini. Firewall ini beroperasi dari Layer 3 hingga Layer 7 OSI dan menyediakan deep packet inspection serta berbagai fitur keamanan lanjutan.

Fitur utama:

- Intrusion Prevention System (IPS) untuk memblokir serangan secara real-time

- Heuristic analysis untuk mengenali pola serangan

- SSL/TLS decryption untuk memeriksa trafik terenkripsi

- Integrasi dengan threat intelligence feeds

NGFW mampu mengambil keputusan keamanan secara lebih akurat sebelum trafik mencapai jaringan internal.

Perbandingan Karakteristik Firewall

Stateless Firewall

- Filtering dasar

- Tidak melacak koneksi sebelumnya

- Efisien untuk jaringan berkecepatan tinggi

Stateful Firewall

- Mengenali trafik berdasarkan pola koneksi

- Mendukung aturan yang lebih kompleks

- Memonitor koneksi jaringan

Proxy Firewall

- Memeriksa isi data dalam paket

- Mendukung content filtering

- Kontrol aplikasi

- Dekripsi dan inspeksi paket SSL/TLS

Next-Generation Firewall (NGFW)

- Perlindungan ancaman tingkat lanjut

- Dilengkapi Intrusion Prevention System

- Deteksi anomali berbasis heuristic analysis

- Dekripsi dan inspeksi paket SSL/TLS

- Which type of firewall maintains the state of connections?

stateful firewall

- Which type of firewall offers heuristic analysis for the traffic?

next-generation firewall

- Which type of firewall inspects the traffic coming to an application?

- It is also known as application-level gateway.

proxy firewall

Rules in Firewalls

Firewall memberikan kontrol penuh terhadap lalu lintas jaringan. Meskipun firewall sudah memiliki aturan bawaan untuk memfilter trafik, kita juga dapat membuat custom rules sesuai kebutuhan jaringan.

Contoh kasus:

- Sebuah jaringan ingin memblokir semua trafik SSH

- Namun, ada kebutuhan untuk mengizinkan SSH hanya dari IP tertentu

Di sinilah fungsi rules firewall digunakan untuk mengatur lalu lintas masuk dan keluar secara spesifik.

Komponen Dasar Firewall Rule

Sebuah firewall rule umumnya memiliki beberapa komponen utama berikut:

- Source Address Alamat IP asal yang mengirim trafik

- Destination Address Alamat IP tujuan yang menerima data

- Port Nomor port yang digunakan

- Protocol Protokol komunikasi (TCP, UDP, dll.)

- Action Tindakan yang diambil oleh firewall terhadap trafik

- Direction Menentukan apakah rule berlaku untuk trafik masuk atau keluar

Types of Actions

Field Action menentukan apa yang dilakukan firewall saat paket data cocok dengan rule tertentu. Ada tiga jenis action utama:

Allow

Action Allow berarti trafik yang didefinisikan dalam rule diizinkan untuk lewat.

Contoh Rule Allow

Mengizinkan semua trafik keluar pada port 80 (HTTP):

| Action | Source | Destination | Protocol | Port | Direction |

|---|---|---|---|---|---|

| Allow | 192.168.1.0/24 | Any | TCP | 80 | Outbound |

Deny

Action Deny berarti trafik yang sesuai rule akan diblokir. Rule ini sangat penting untuk:

- Memblokir IP berbahaya

- Mengurangi attack surface jaringan

Contoh Rule Deny

Memblokir semua trafik masuk ke port 22 (SSH) pada server penting:

| Action | Source | Destination | Protocol | Port | Direction |

|---|---|---|---|---|---|

| Deny | Any | 192.168.1.0/24 | TCP | 22 | Inbound |

Forward

Action Forward digunakan untuk meneruskan trafik ke segmen jaringan lain. Biasanya digunakan pada firewall yang berfungsi sebagai gateway atau router.

Contoh Rule Forward

Meneruskan semua trafik HTTP ke web server 192.168.1.8:

| Action | Source | Destination | Protocol | Port | Direction |

|---|---|---|---|---|---|

| Forward | Any | 192.168.1.8 | TCP | 80 | Inbound |

Directionality of Rules

Firewall rules juga dibedakan berdasarkan arah trafik.

Inbound Rules

Rule yang berlaku untuk trafik masuk ke jaringan. Contoh: Mengizinkan HTTP (port 80) masuk ke web server

Outbound Rules

Rule untuk trafik keluar dari jaringan. Contoh: Memblokir semua trafik SMTP (port 25) kecuali dari mail server

Forward Rules

Rule untuk meneruskan trafik di dalam jaringan. Contoh: Forward trafik HTTP ke web server internal

- Which type of action should be defined in a rule to permit any traffic?

allow

- What is the direction of the rule that is created for the traffic leaving our network?

outbound

Windows Defender Firewall

Menjalankan Mesin Virtual

- Username: Administrator

- Password: windows-defender@123

- IP: MACHINE_IP

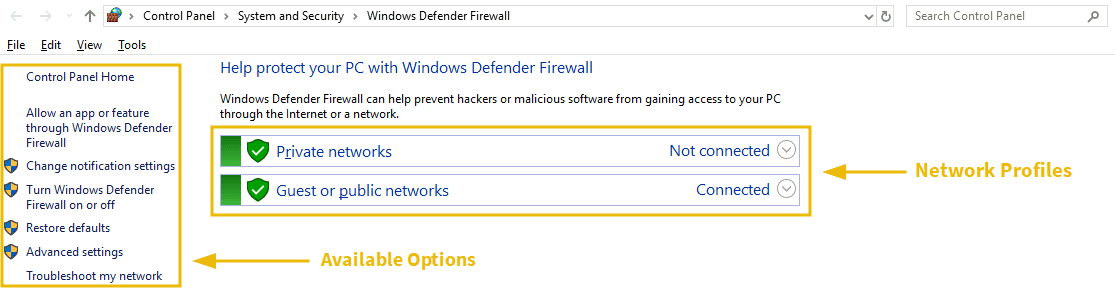

Windows Defender Firewall

Windows Defender Firewall adalah firewall bawaan dari Microsoft yang tersedia di sistem operasi Windows. Firewall ini menyediakan fitur dasar untuk:

- Mengizinkan atau memblokir aplikasi tertentu

- Membuat aturan khusus (custom rules)

- Mengontrol trafik masuk dan keluar jaringan

Untuk membukanya:

- Buka Windows Search

- Ketik Windows Defender Firewall

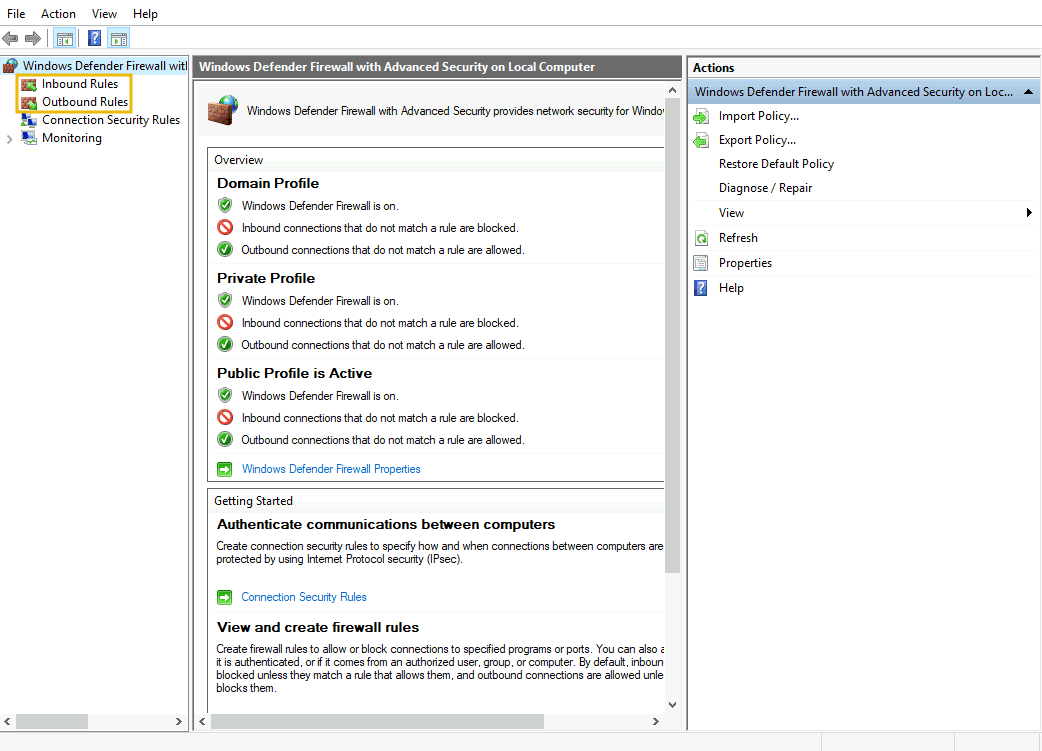

Dashboard Windows Defender Firewall

Halaman utama Windows Defender Firewall menampilkan:

- Network Profiles

- Opsi konfigurasi utama firewall

Dashboard ini menjadi pusat kontrol semua pengaturan firewall.

Network Profiles

Windows Defender Firewall menggunakan Network Location Awareness (NLA) untuk mendeteksi jenis jaringan yang sedang digunakan, lalu menerapkan pengaturan firewall sesuai profil tersebut. Terdapat dua profil jaringan:

Private Networks

- Digunakan saat terhubung ke jaringan pribadi (misalnya jaringan rumah)

- Biasanya lebih longgar dalam aturan firewall

Guest atau Public Networks

- Digunakan saat terhubung ke jaringan publik atau tidak terpercaya (contoh: kafe, restoran, Wi-Fi umum)

- Umumnya dikonfigurasi untuk:

- Memblokir semua koneksi masuk

- Mengizinkan hanya koneksi keluar tertentu yang penting

Opsi Utama di Windows Defender Firewall

Dari dashboard utama, tersedia beberapa opsi penting:

- Allow an app or feature through Windows Defender Firewall Digunakan untuk mengizinkan atau memblokir aplikasi tertentu pada profil jaringan tertentu

- Turn Windows Defender Firewall on or off Digunakan untuk menyalakan atau mematikan firewall (Microsoft tidak merekomendasikan mematikannya sepenuhnya)

- Restore Defaults Mengembalikan semua pengaturan firewall ke default

Custom Rules

Windows Defender Firewall memungkinkan pembuatan custom rules untuk mengontrol trafik tertentu.

Pada contoh ini, kita akan membuat rule untuk:

- Memblokir seluruh trafik keluar HTTP (port 80) dan HTTPS (port 443)

Jika rule ini aktif:

- Browser tidak akan bisa mengakses website mana pun karena HTTP/HTTPS diblokir

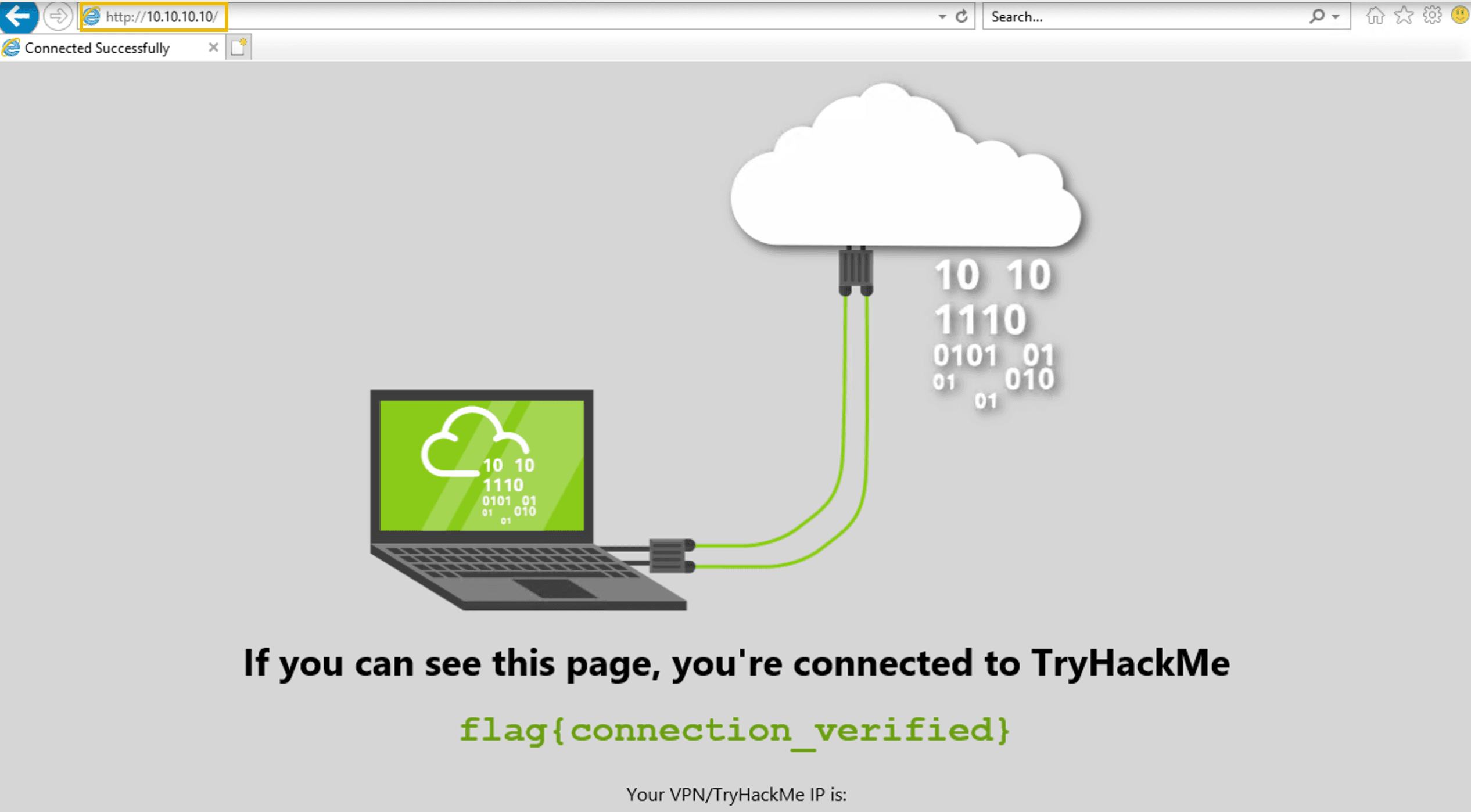

Pengujian Awal

Sebelum membuat rule:

- Coba akses

http://10.10.10.10/ - Website dapat diakses dengan normal

Membuka Advanced Settings

Untuk membuat custom rule:

- Klik Advanced Settings di dashboard utama

- Akan terbuka tab baru dengan pengaturan lanjutan firewall

Catatan: Rule ini sebenarnya sudah tersedia di VM yang disediakan. Kamu bisa mencoba membuatnya di mesin Windows lain jika ingin latihan.

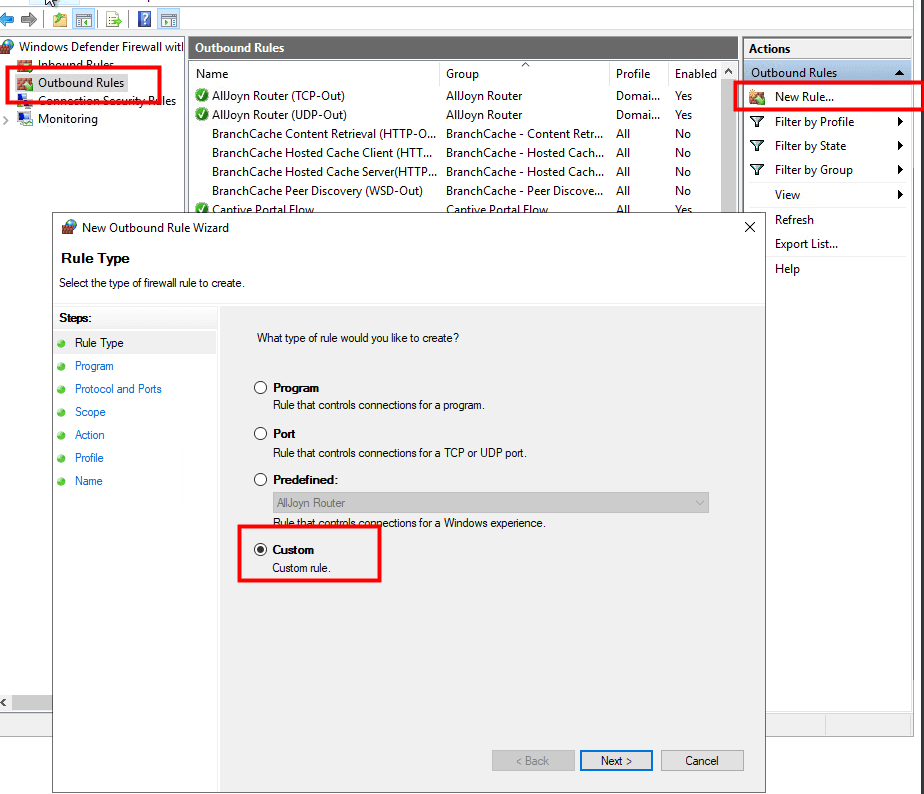

Inbound dan Outbound Rules

Di Advanced Settings tersedia:

- Inbound Rules → aturan untuk trafik masuk

- Outbound Rules → aturan untuk trafik keluar

Membuat Outbound Rule (Block HTTP & HTTPS)

Langkah-langkah membuat rule:

-

Klik Outbound Rules

-

Klik New Rule

-

Pilih Custom, lalu klik Next

-

Pilih All programs, lalu klik Next

-

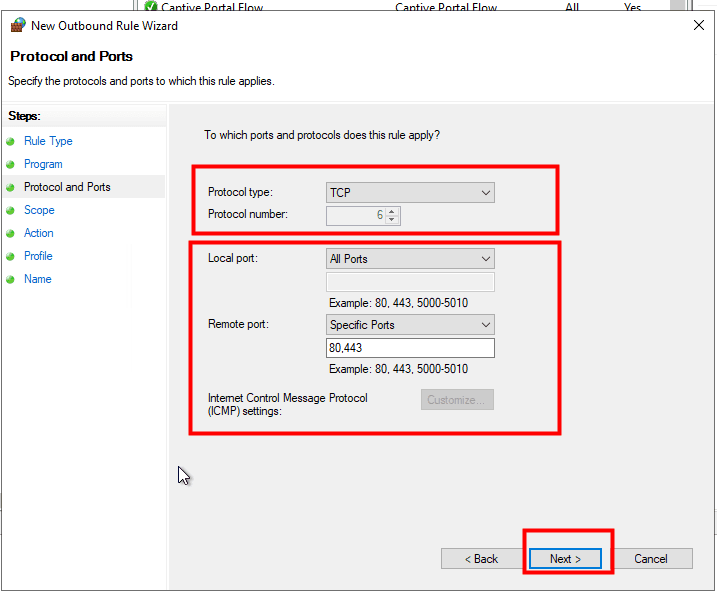

Pilih:

- Protocol type: TCP

- Local port: Biarkan default

- Remote port: Specific ports → isi

80,443

-

Klik Next

Catatan:

- Pisahkan port dengan koma

- Jangan gunakan spasi

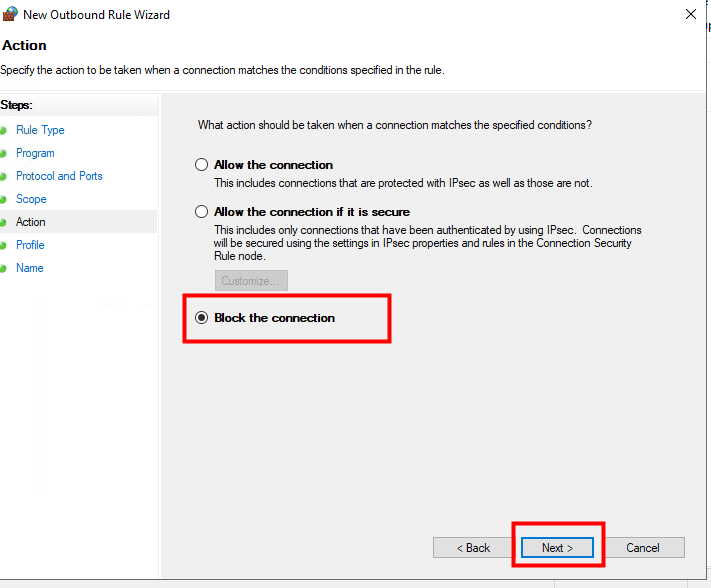

Scope dan Action

- Scope: Biarkan Local dan Remote IP address default

- Action:

Pilih Block the connection

Klik Next.

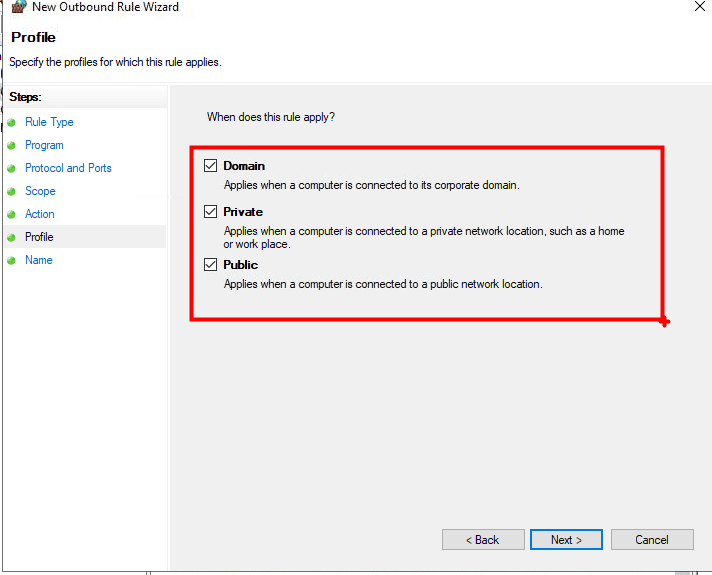

Profile dan Finalisasi Rule

- Pilih semua Network Profiles

- Beri nama rule dan deskripsi (opsional)

- Contoh nama:

Block HTTP and HTTPS Outbound - Deskripsi:

This rule blocks all outbound HTTP and HTTPS traffic.

- Contoh nama:

- Klik Finish

Rule akan muncul di daftar Outbound Rules.

Pengujian Rule

Coba kembali akses:

http://10.10.10.10/

Hasil:

- Muncul error cannot reach this page

- Artinya rule berhasil bekerja

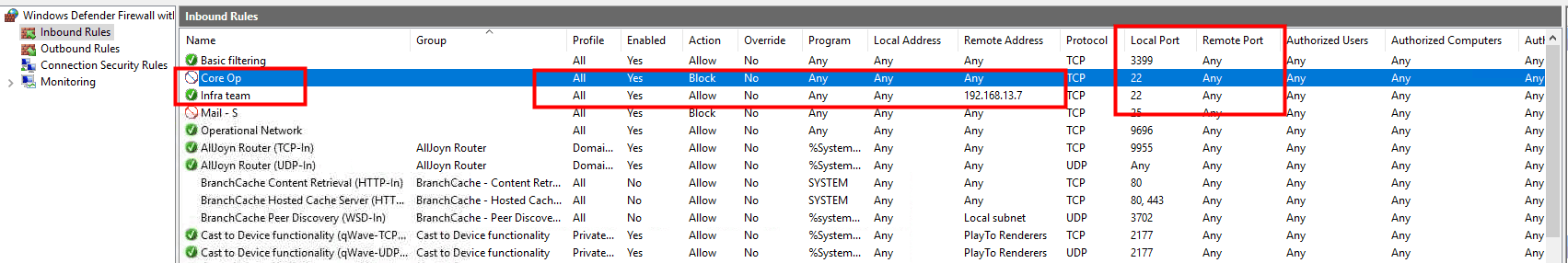

Exercise

Tim keamanan mendeteksi aktivitas mencurigakan berupa trafik masuk dan keluar pada sistem Windows yang kritis. Mereka telah membuat beberapa rule di Windows Defender Firewall untuk memblokir trafik tertentu.

Tugas kamu:

- Menganalisis rule yang telah dibuat

- Menjawab pertanyaan di akhir task berdasarkan rule tersebut

Answers Questions

- What is the name of the rule that was created to block all incoming traffic on the SSH port?

Core Op

- A rule was created to allow SSH from one single IP address. What is the rule name?

Infra team

- Which IP address is allowed under this rule?

192.168.13.7

Linux iptables Firewall

Firewall di Linux

Pada task sebelumnya, kita membahas firewall bawaan di Windows. Lalu bagaimana jika kamu adalah pengguna Linux? Linux juga menyediakan firewall bawaan untuk mengontrol lalu lintas jaringan. Bahkan, Linux memiliki beberapa pilihan firewall yang bisa digunakan sesuai kebutuhan.

Pada bagian ini, kita akan meninjau beberapa firewall di Linux secara singkat dan membahas salah satunya lebih detail.

Netfilter

Netfilter adalah framework inti di dalam Linux OS yang menyediakan fungsi firewall utama, seperti:

- Packet filtering

- Network Address Translation (NAT)

- Connection tracking

Framework ini menjadi fondasi bagi berbagai utility firewall di Linux untuk mengontrol lalu lintas jaringan.

Firewall Utilities Berbasis Netfilter

Beberapa firewall utility populer yang menggunakan Netfilter antara lain:

iptables

- Utility firewall yang paling banyak digunakan di berbagai distribusi Linux

- Menggunakan Netfilter sebagai backend

- Menyediakan kontrol detail untuk trafik jaringan

nftables

- Penerus dari iptables

- Menawarkan peningkatan dalam packet filtering dan NAT

- Tetap berbasis Netfilter

- Lebih modern dan efisien

firewalld

- Berbasis Netfilter

- Menggunakan rule set yang telah ditentukan

- Mengadopsi konsep network zones

- Cara kerjanya berbeda dari iptables dan nftables

ufw (Uncomplicated Firewall)

ufw dirancang untuk menyederhanakan kompleksitas aturan iptables dengan menyediakan antarmuka yang lebih mudah digunakan.

Karakteristik ufw:

- Lebih ramah untuk pemula

- Menggunakan perintah sederhana

- Secara internal tetap mengonfigurasi iptables

Dengan ufw, aturan yang kompleks di iptables dapat dibuat menggunakan perintah singkat dan mudah dipahami.

Mengecek Status Firewall (ufw)

Untuk melihat status firewall:

sudo ufw statusJika firewall belum aktif, outputnya akan seperti:

Status: inactiveMengaktifkan Firewall

Untuk mengaktifkan ufw:

sudo ufw enableOutput:

Firewall is active and enabled on system startupUntuk mematikan firewall, gunakan perintah disable sebagai pengganti enable.

Mengizinkan Semua Trafik Keluar

Perintah berikut digunakan untuk mengizinkan seluruh trafik keluar secara default:

sudo ufw default allow outgoingArtinya:

- Semua trafik keluar diizinkan

- Kecuali ada rule lain yang secara spesifik membatasi aplikasi atau port tertentu

Untuk aturan trafik masuk, cukup ganti outgoing menjadi incoming.

Memblokir Trafik Masuk (Contoh: SSH)

Untuk memblokir semua koneksi SSH masuk (port 22 TCP):

sudo ufw deny 22/tcpPenjelasan:

- deny → aksi yang dilakukan

- 22/tcp → port dan protokol (SSH)

Melihat Daftar Rule Aktif

Untuk menampilkan semua rule secara bernomor:

sudo ufw status numberedContoh output:

[ 1] 22/tcp DENY IN Anywhere

[ 2] 22/tcp (v6) DENY IN Anywhere (v6)Menghapus Rule

Untuk menghapus rule berdasarkan nomor:

sudo ufw delete 2Konfirmasi dengan y jika diminta.

Kesimpulan

Berbagai utility firewall di Linux memanfaatkan Netfilter sebagai backend. Pemilihan firewall yang tepat bergantung pada:

- Kebutuhan jaringan

- Tingkat kompleksitas

- Pengalaman pengguna dengan Linux

ufw sangat cocok untuk pemula, sedangkan iptables atau nftables lebih fleksibel untuk konfigurasi tingkat lanjut.

- Which Linux firewall utility is considered to be the successor of "iptables"?

nftables

- What rule would you issue with ufw to deny all outgoing traffic from your machine as a default policy? (answer without sudo)

ufw default deny outgoing

IDS Fundamentals

What Is an IDS

Seperti yang sudah kita ketahui, firewall adalah solusi keamanan yang biasanya ditempatkan di perimeter jaringan untuk melindungi trafik masuk dan keluar. Firewall akan memeriksa trafik saat koneksi akan dibuat dan menolaknya jika melanggar aturan yang telah ditentukan.

Namun, muncul satu pertanyaan penting: Bagaimana jika koneksi yang terlihat sah berhasil melewati firewall, tetapi kemudian digunakan untuk aktivitas berbahaya di dalam jaringan?

Untuk itulah dibutuhkan solusi keamanan tambahan di dalam jaringan, yaitu Intrusion Detection System (IDS).

Apa Itu Intrusion Detection System (IDS)

Intrusion Detection System (IDS) adalah sistem keamanan yang berfungsi untuk:

- Mendeteksi aktivitas mencurigakan atau berbahaya

- Memantau trafik jaringan yang sudah berhasil melewati firewall

- Memberikan peringatan (alert) kepada administrator keamanan

IDS tidak mencegah atau memblokir serangan secara langsung, tetapi mendeteksi dan melaporkan aktivitas tersebut agar bisa ditindaklanjuti.

Analogi IDS dalam Dunia Nyata

Bayangkan sistem keamanan sebuah gedung:

- Firewall → Petugas keamanan di gerbang Memeriksa siapa yang masuk dan keluar

- IDS → Kamera CCTV di dalam gedung Mengawasi aktivitas setelah orang tersebut berhasil masuk

Walaupun seseorang lolos dari pemeriksaan di gerbang, kamera pengawas masih bisa mendeteksi aktivitas mencurigakan di dalam gedung. IDS berperan seperti kamera ini.

Cara Kerja IDS

IDS ditempatkan di dalam jaringan dan bekerja dengan cara:

- Memantau trafik jaringan

- Menggunakan:

- Signature-based detection (mencocokkan pola serangan yang sudah dikenal)

- Anomaly-based detection (mendeteksi perilaku yang tidak normal)

- Menghasilkan alert setiap kali aktivitas mencurigakan terdeteksi

Penting:

- IDS tidak melakukan aksi pemblokiran

- IDS hanya memberi notifikasi kepada administrator keamanan

Peran IDS dalam Keamanan Jaringan

IDS sangat penting untuk:

- Mendeteksi serangan yang lolos dari firewall

- Memberikan visibilitas aktivitas di dalam jaringan

- Membantu respons insiden secara cepat

Firewall dan IDS saling melengkapi, bukan saling menggantikan.

- Can an intrusion detection system (IDS) prevent the threat after it detects it? Yea/Nay

Nay

Types of IDS

IDS diklasifikasikan berdasarkan cara penempatan (deployment) dan metode deteksi (detection modes).

1. Deployment Modes (Cara Penempatan IDS)

Host-based Intrusion Detection System (HIDS)

- Dipasang langsung pada setiap host/perangkat (server, PC).

- Memonitor aktivitas host tersebut saja (log, file system, proses).

- Memberikan detail yang sangat spesifik.

- ❌ Kurang efisien untuk jaringan besar karena:

- Boros resource

- Harus dikelola satu per satu di tiap host

🔹 Network-based Intrusion Detection System (NIDS)

- Dipasang di jaringan, bukan di host.

- Memonitor seluruh traffic jaringan dari semua host.

- Memberikan pandangan terpusat terhadap aktivitas mencurigakan.

- Lebih cocok untuk jaringan besar.

Perbedaan utama:

- HIDS → fokus ke satu host

- NIDS → fokus ke seluruh jaringan

2. Detection Modes (Metode Deteksi)

Signature-Based IDS

- Mendeteksi serangan berdasarkan pola (signature) yang sudah dikenal.

- Sangat efektif untuk serangan yang pernah terjadi sebelumnya.

- Cepat dan akurat untuk known attacks.

- ❌ Tidak bisa mendeteksi zero-day attack (serangan baru tanpa signature).

- Contoh: Snort

Anomaly-Based IDS

- Mempelajari perilaku normal (baseline) sistem/jaringan.

- Mendeteksi aktivitas yang menyimpang dari normal.

- Bisa mendeteksi zero-day attack.

- ❌ Berpotensi menghasilkan banyak false positive.

- False positive bisa dikurangi dengan fine-tuning.

Hybrid IDS

- Menggabungkan signature-based dan anomaly-based.

- Menggunakan signature untuk serangan yang sudah dikenal.

- Menggunakan anomaly detection untuk serangan baru.

- Lebih fleksibel dan efektif untuk ancaman modern.

Kesimpulan Singkat

- Signature-based IDS → cepat & efisien, tapi terbatas.

- Anomaly-based IDS → kuat untuk zero-day, tapi rawan false positive.

- Hybrid IDS → solusi paling lengkap untuk ancaman modern.

- Which type of IDS is deployed to detect threats throughout the network?

Network Intrusion Detection System

- Which IDS leverages both signature-based and anomaly-based detection techniques?

Hybrid IDS

IDS Example: Snort

Apa itu Snort

Snort adalah salah satu IDS open-source paling populer yang pertama kali dikembangkan pada tahun 1998. Snort mampu melakukan deteksi menggunakan metode signature-based dan anomaly-based yang didefinisikan di dalam file aturan (rule files).

Snort menyediakan berbagai built-in rules yang berisi pola serangan umum sehingga dapat langsung mendeteksi banyak jenis traffic berbahaya. Selain itu, administrator juga dapat:

- Membuat custom rules sesuai kebutuhan

- Menonaktifkan rule bawaan yang tidak relevan

- Mengatur Snort agar mendeteksi traffic tertentu saja

Pendekatan ini membuat Snort fleksibel dan dapat disesuaikan dengan kebutuhan keamanan jaringan.

Modes of Snort

Packet Sniffer Mode

Mode ini berfungsi untuk membaca dan menampilkan paket jaringan tanpa melakukan analisis atau deteksi serangan. Mode ini tidak termasuk fungsi IDS secara langsung, tetapi sangat berguna untuk pemantauan dan troubleshooting jaringan.

Use case: Tim jaringan ingin melihat alur traffic untuk menganalisis masalah performa jaringan.

Packet Logging Mode

Pada mode ini, Snort melakukan deteksi traffic secara real-time dan menyimpan seluruh traffic jaringan ke dalam file PCAP. File ini dapat digunakan untuk analisis lanjutan, termasuk investigasi forensik.

Use case: Tim keamanan membutuhkan log traffic jaringan untuk melakukan investigasi pasca-serangan.

Network Intrusion Detection System (NIDS) Mode

Ini adalah mode utama Snort sebagai IDS. Snort memantau traffic jaringan secara real-time, membandingkannya dengan rule yang ada, dan menghasilkan alert jika ditemukan pola serangan yang cocok.

Use case: Tim keamanan ingin mendeteksi ancaman secara proaktif sebelum menyebabkan dampak besar pada sistem atau jaringan.

Perbandingan lengkap

| Mode | Deskripsi | Use Case |

|---|---|---|

| Packet Sniffer Mode | Mode ini membaca dan menampilkan paket jaringan tanpa melakukan analisis atau deteksi serangan. Mode ini tidak secara langsung berfungsi sebagai IDS, tetapi sangat berguna untuk monitoring jaringan dan troubleshooting. Administrator dapat melihat alur traffic jaringan secara real-time atau menyimpannya ke file untuk analisis dasar. | Tim jaringan mengalami masalah performa jaringan dan membutuhkan visibilitas detail terhadap traffic yang lewat. Mereka menggunakan packet sniffer mode Snort untuk mengamati alur paket dan mengidentifikasi sumber masalah. |

| Packet Logging Mode | Pada mode ini, Snort merekam seluruh traffic jaringan ke dalam file log berformat PCAP. Selain mencatat traffic, Snort juga dapat menyimpan hasil deteksi. Data ini sangat berguna untuk analisis lanjutan atau investigasi forensik setelah serangan terjadi. | Tim keamanan melakukan investigasi forensik terhadap serangan jaringan. Mereka menggunakan file log hasil packet logging mode Snort untuk melakukan root cause analysis terhadap serangan tersebut. |

| Network Intrusion Detection System (NIDS) Mode | Mode utama Snort sebagai IDS. Snort memonitor traffic jaringan secara real-time dan membandingkannya dengan rule/signature yang telah ditentukan. Jika ditemukan pola serangan yang cocok, Snort akan menghasilkan alert untuk administrator keamanan. | Tim keamanan ingin melakukan monitoring proaktif untuk mendeteksi ancaman atau serangan jaringan. Mereka menggunakan Snort dalam mode NIDS untuk mendeteksi aktivitas mencurigakan secara real-time. |

Kesimpulan

Snort paling optimal digunakan dalam NIDS mode untuk keperluan deteksi intrusi. Namun, fleksibilitas Snort memungkinkan penggunaannya sebagai packet sniffer atau packet logger sesuai kebutuhan operasional jaringan.

- Which mode of Snort helps us to log the network traffic in a PCAP file?

Packet Logging Mode

- What is the primary mode of Snort called?

Network Intrusion Detection System Mode

Snort Usage

Snort Network Interface and Promiscuous Mode

Saat instalasi Snort, pengguna harus menentukan network interface dan network range yang akan dimonitor. Secara default, Snort hanya menangkap traffic yang ditujukan ke host tempat Snort berjalan.

Namun, jika Snort ingin digunakan untuk memantau seluruh traffic jaringan, maka promiscuous mode harus diaktifkan pada network interface. Mode ini memungkinkan interface menangkap semua paket jaringan, bukan hanya paket yang ditujukan ke host tersebut.

Starting the Virtual Machine

Untuk memulai praktik, Virtual Machine harus dijalankan dengan menekan tombol Start Machine. VM akan terbuka dalam split view. Jika tampilan VM tidak terlihat, gunakan tombol Show Split View di bagian atas halaman.

Snort Directory Structure

Snort menyimpan file konfigurasi, rule, dan file pendukung lainnya di direktori:

/etc/snortUntuk melihat isi direktori tersebut, gunakan perintah berikut:

ubuntu@tryhackme:~$ ls /etc/snortOutput yang ditampilkan berisi beberapa file dan folder penting, di antaranya:

snort.conf→ file konfigurasi utama Snortrules/→ direktori penyimpanan rule Snortclassification.config,reference.config, dan file pendukung lainnya

File snort.conf digunakan untuk:

- Menentukan network range yang dimonitor

- Mengaktifkan atau menonaktifkan rule

- Mengatur behavior Snort secara keseluruhan

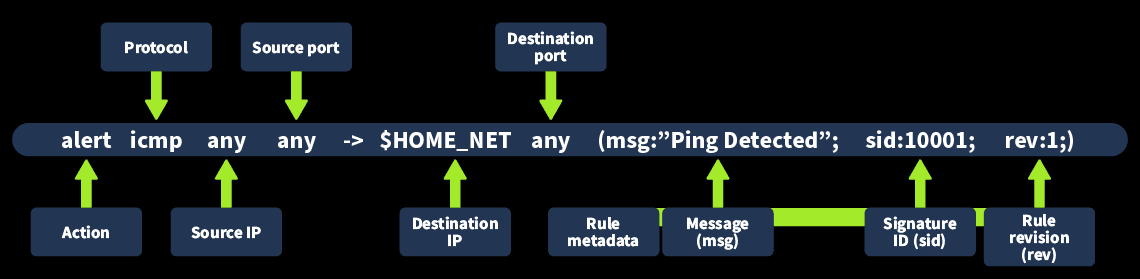

Snort Rule Format

Snort menggunakan format rule tertentu untuk mendeteksi traffic jaringan. Berikut contoh rule yang mendeteksi ICMP (ping) ke jaringan internal:

Rule ini akan menghasilkan alert ketika terdapat traffic ICMP dari sumber mana pun menuju jaringan internal.

Rule Components Explanation

Action

Menentukan tindakan ketika rule terpicu.

Contoh: alert → menghasilkan notifikasi ketika traffic cocok dengan rule.

Protocol

Menentukan protokol jaringan yang diperiksa.

Contoh: icmp digunakan untuk mendeteksi ping.

Source IP

Menentukan alamat IP asal traffic.

Contoh: any berarti berasal dari IP mana pun.

Source Port

Menentukan port asal traffic.

Contoh: any berarti dari port mana pun.

Destination IP

Menentukan alamat IP tujuan traffic.

Contoh: $HOME_NET adalah variabel yang berisi network range internal dan didefinisikan di snort.conf.

Destination Port

Menentukan port tujuan traffic.

Contoh: any berarti menuju port apa pun.

Rule Metadata

Metadata ditulis di dalam tanda kurung () dan terdiri dari beberapa bagian:

- msg → pesan alert yang ditampilkan

- sid → Signature ID unik untuk setiap rule

- rev → nomor revisi rule (bertambah setiap rule diubah)

Creating a Custom Rule

Custom rule dapat ditambahkan ke file local.rules yang berada di direktori:

/etc/snort/rules/local.rulesUntuk membuka file tersebut, gunakan perintah:

ubuntu@tryhackme:~$ sudo nano /etc/snort/rules/local.rulesTambahkan rule berikut di bagian bawah file (tanpa menghapus rule yang sudah ada):

alert icmp any any -> 127.0.0.1 any (msg:"Loopback Ping Detected"; sid:10003; rev:1;)Setelah selesai:

- Tekan

Ctrl + X - Tekan

Yuntuk menyimpan - Tekan

Enter

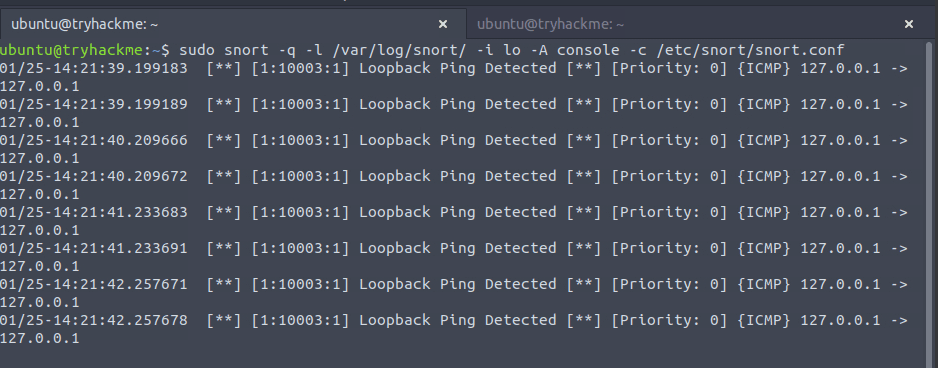

Rule Testing with Live Traffic

Untuk menjalankan Snort dan mendeteksi traffic berdasarkan rule, gunakan perintah berikut:

ubuntu@tryhackme:~$ sudo snort -q -l /var/log/snort -i lo -A console -c /etc/snort/snort.confKeterangan:

-i lo→ menggunakan interface loopback-A console→ menampilkan alert di terminal-c→ menentukan file konfigurasi Snort

Jika nama loopback interface berbeda, sesuaikan dengan interface yang benar.

Testing the Rule Using Ping

Karena rule dibuat untuk mendeteksi ICMP ke loopback address, lakukan ping ke alamat 127.0.0.1:

ubuntu@tryhackme:~$ ping 127.0.0.1Jika rule bekerja dengan benar, Snort akan menampilkan alert seperti berikut:

[**] Loopback Ping Detected [**]

Ini menandakan bahwa Snort berhasil mendeteksi traffic sesuai rule yang dibuat.

Running Snort on PCAP Files

Selain mendeteksi traffic real-time, Snort juga dapat digunakan untuk analisis forensik menggunakan file PCAP (Packet Capture).

PCAP berisi traffic jaringan yang direkam sebelumnya dan sering digunakan untuk investigasi insiden keamanan.

Analyzing PCAP with Snort

Gunakan perintah berikut untuk menjalankan Snort pada file PCAP:

ubuntu@tryhackme:~$ sudo snort -q -l /var/log/snort -r Task.pcap -A console -c /etc/snort/snort.confsudo nano /etc/snort/rules/local.rules

# alert icmp any any -> $HOME_NET any (msg:"Ping Detected"; sid:1000001; rev:1;)

# alert tcp any any -> $HOME_NET 22 (msg:"SSH Connection Detected"; sid:1000002; rev:1;)

# alert icmp any any -> 127.0.0.1 any (msg:"Loopback Ping Detected"; sid:1000003; rev:1;)

# tab 1

sudo snort -q -l /var/log/snort -i lo -A console -c /etc/snort/snort.conf

# tab 2

ping 127.0.0.1sudo snort -q -l /var/log/snort -r Task.pcap -A console -c /etc/snort/snort.conf- Where is the main directory of Snort that stores its files?

/etc/snort

- Which field in the Snort rule indicates the revision number of the rule?

rev

- Which protocol is defined in the sample rule created in the task?

icmp

- What is the file name that contains custom rules for Snort?

local.rules

Practical Lab

Kamu berperan sebagai third-party forensic investigator yang diminta untuk menyelidiki serangan jaringan pada sebuah perusahaan. Tim internal perusahaan menyerahkan sebuah file PCAP bernama Intro_to_IDS.pcap yang berisi traffic jaringan saat serangan terjadi.

Tugas kamu adalah:

- Menjalankan Snort pada file PCAP tersebut

- Menggunakan rule yang sudah tersedia

- Mengamati alert yang dihasilkan Snort

- Menjawab pertanyaan lanjutan berdasarkan hasil deteksi

cd /etc/snort/

ls Intro_to_IDS.pcap

sudo snort -q -l /var/log/snort -r Intro_to_IDS.pcap -A console -c /etc/snort/snort.conf

# 07/18-12:52:59.337559 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:52:59.510662 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:52:59.510663 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:52:59.693619 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:52:59.696547 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:52:59.696584 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:52:59.867507 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:52:59.868435 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.050645 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.057313 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.272189 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.444487 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.444488 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.623967 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.647745 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.830895 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:00.830918 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.364435 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.366033 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.536660 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.536660 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.710516 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.710517 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.710548 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:01.763394 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:08.992981 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:09.167665 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:09.923610 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.097583 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.292052 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.396573 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.467526 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.571659 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.609756 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.783691 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.783692 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.783776 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.783976 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.783976 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.784025 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:10.960866 [**] [1:1000002:1] SSH Connection Detected [**] [Priority: 0] {TCP} 10.11.90.211:54334 -> 10.10.161.151:22

# 07/18-12:53:16.954348 [**] [1:1000001:1] Ping Detected [**] [Priority: 0] {ICMP} 10.11.90.211 -> 10.10.161.151

# 07/18-12:53:17.956812 [**] [1:1000001:1] Ping Detected [**] [Priority: 0] {ICMP} 10.11.90.211 -> 10.10.161.151

# 07/18-12:53:18.972925 [**] [1:1000001:1] Ping Detected [**] [Priority: 0] {ICMP} 10.11.90.211 -> 10.10.161.151- What is the IP address of the machine that tried to connect to the subject machine using SSH?

10.11.90.211

- What other rule message besides the SSH message is detected in the PCAP file?

Ping Detected

cat rules/local.rules

# # $Id: local.rules,v 1.11 2004/07/23 20:15:44 bmc Exp $

# # ----------------

# # LOCAL RULES

# # ----------------

# # This file intentionally does not come with signatures. Put your local

# # additions here.

# alert icmp any any -> $HOME_NET any (msg:"Ping Detected"; sid:1000001; rev:1;)

# alert tcp any any -> $HOME_NET 22 (msg:"SSH Connection Detected"; sid:1000002; rev:1;)

# alert icmp any any -> 127.0.0.1 any (msg:"Loopback Ping Detected"; sid:10003; rev:1;)- What is the sid of the rule that detects SSH?

1000002

Vulnerability Scanner Overview

What Are Vulnerabilities?

Pengertian Vulnerability dan Patching

Bayangkan kamu tinggal di sebuah rumah kecil yang nyaman. Suatu hari, kamu menyadari bahwa atap rumahmu memiliki banyak lubang kecil. Jika tidak segera diperbaiki, lubang-lubang ini bisa menimbulkan masalah besar. Saat hujan, air bisa masuk dan merusak perabotan. Debu dan serangga juga dapat masuk melalui celah tersebut. Lubang kecil ini merupakan kelemahan pada rumah yang dapat menimbulkan dampak serius jika dibiarkan.

Kelemahan seperti ini disebut vulnerability (kerentanan). Proses memperbaiki lubang-lubang tersebut agar rumah kembali aman disebut patching.

Vulnerability pada Perangkat Digital

Sama seperti rumah, perangkat digital juga memiliki vulnerability pada software maupun hardware. Vulnerability adalah celah atau kelemahan yang dapat dimanfaatkan oleh penyerang untuk menyerang sistem, jaringan, atau mencuri data.

Sekilas, vulnerability mungkin terlihat sepele. Namun jika tidak terdeteksi dan tidak segera diperbaiki, dampaknya bisa sangat besar, seperti:

- Akses tidak sah ke sistem

- Kebocoran data

- Infeksi malware

- Pengambilalihan sistem secara penuh

Peretas (hacker) selalu aktif mencari celah keamanan ini untuk masuk ke dalam sistem atau jaringan target.

Proses Vulnerability Hunting dan Patching

Berbeda dengan lubang pada atap rumah yang bisa langsung terlihat, vulnerability pada sistem digital tidak bisa dilihat secara kasat mata. Kita harus secara aktif mencarinya melalui proses yang disebut vulnerability hunting.

Setelah vulnerability ditemukan, langkah selanjutnya adalah patching, yaitu:

- Menerapkan update keamanan

- Memperbarui software

- Memperbaiki konfigurasi yang salah

Tujuan patching adalah untuk menutup celah keamanan agar tidak bisa dieksploitasi oleh penyerang.

- What is the process of fixing the vulnerabilities called?

Patching

Vulnerability Scanning

Pengertian Vulnerability Scanning

Vulnerability scanning adalah proses inspeksi terhadap sistem digital untuk menemukan kelemahan atau celah keamanan. Organisasi menyimpan informasi penting di dalam infrastruktur digital mereka, sehingga mereka wajib secara rutin melakukan pemindaian kerentanan pada sistem dan jaringan.

Jika vulnerability tidak terdeteksi, penyerang dapat memanfaatkannya untuk mengompromikan sistem, yang dapat menyebabkan:

- Kebocoran data

- Gangguan layanan

- Kerugian finansial yang besar

Selain itu, vulnerability scanning juga merupakan persyaratan kepatuhan (compliance) dari banyak badan regulasi dan standar keamanan. Beberapa standar keamanan mewajibkan vulnerability scanning dilakukan:

- Setiap 3 bulan (quarterly)

- Setidaknya 1 kali dalam setahun

Otomatisasi Vulnerability Scanning

Melakukan pencarian vulnerability secara manual sangat melelahkan dan tidak efisien, apalagi jika:

- Jaringan berukuran besar

- Jumlah host sangat banyak

Proses manual berisiko:

- Memakan waktu lama

- Melewatkan vulnerability penting

Untuk mengatasi hal ini, tersedia berbagai vulnerability scanner otomatis. Dengan tools ini, proses scanning menjadi jauh lebih mudah:

- Cukup install tool

- Masukkan IP address atau network range

- Tool akan melakukan scanning otomatis

- Hasil disajikan dalam laporan yang mudah dibaca

Otomatisasi ini membuat proses vulnerability scanning menjadi lebih cepat, akurat, dan efisien.

Patching

Setelah vulnerability berhasil diidentifikasi, organisasi akan memperbaikinya dengan melakukan perubahan pada sistem atau software. Proses perbaikan ini disebut patching.

Patching dapat berupa:

- Update software

- Perbaikan konfigurasi

- Penerapan security fix

Tujuan utama patching adalah menutup celah keamanan agar tidak bisa dieksploitasi oleh attacker.

Jenis-Jenis Vulnerability Scanning

Vulnerability scanning dapat dikategorikan ke dalam beberapa jenis. Klasifikasi utama dijelaskan di bawah ini.

Authenticated vs Unauthenticated Scans

Authenticated Scans

Authenticated scan dilakukan dengan menggunakan kredensial (username dan password) dari host target. Scan ini memberikan visibilitas yang lebih dalam terhadap sistem.

Ciri-ciri authenticated scan:

- Membutuhkan kredensial host

- Mengidentifikasi vulnerability internal

- Memeriksa konfigurasi dan aplikasi terpasang

- Memberikan hasil yang lebih detail

Contoh:

- Melakukan scan pada database internal menggunakan akun admin

Unauthenticated Scans

Unauthenticated scan dilakukan tanpa kredensial, hanya menggunakan IP address target. Scan ini meniru sudut pandang attacker dari luar jaringan.

Ciri-ciri unauthenticated scan:

- Tidak membutuhkan kredensial

- Fokus pada vulnerability eksternal

- Lebih ringan dan mudah dikonfigurasi

- Cocok untuk public-facing system

Contoh:

- Melakukan scan pada website publik dari internet

Perbandingan Authenticated dan Unauthenticated Scans

| Authenticated Scans | Unauthenticated Scans |

|---|---|

| Membutuhkan kredensial host | Tidak membutuhkan kredensial |

| Mendeteksi vulnerability internal | Mendeteksi vulnerability eksternal |

| Visibilitas sistem lebih dalam | Lebih ringan dan sederhana |

| Cocok untuk internal scanning | Cocok untuk external scanning |

Internal vs External Scans

Internal Scans

Internal scan dilakukan dari dalam jaringan organisasi.

Karakteristik:

- Fokus pada ancaman internal

- Mengidentifikasi vulnerability setelah attacker masuk ke jaringan

- Cocok untuk mengamankan aset internal

External Scans

External scan dilakukan dari luar jaringan organisasi.

Karakteristik:

- Fokus pada ancaman dari internet

- Mengidentifikasi celah yang terlihat publik

- Cocok untuk public-facing services

Perbandingan Internal dan External Scans

| Internal Scans | External Scans |

|---|---|

| Dilakukan dari dalam jaringan | Dilakukan dari luar jaringan |

| Fokus pada ancaman internal | Fokus pada ancaman eksternal |

| Digunakan setelah breach | Digunakan untuk pencegahan awal |

Pemilihan Jenis Vulnerability Scan

Pemilihan jenis vulnerability scan bergantung pada kebutuhan organisasi. Umumnya:

- Authenticated scans digunakan untuk internal scanning

- Unauthenticated scans digunakan untuk external scanning

Kombinasi kedua metode ini memberikan cakupan keamanan yang lebih menyeluruh.

- Which type of vulnerability scans require the credentials of the target host?

Authenticated

- Which type of vulnerability scan focuses on identifying the vulnerabilities that can be exploited from outside the network?

External

Tools for Vulnerability Scanning

Terdapat banyak tools yang tersedia untuk melakukan automated vulnerability scanning, masing-masing dengan fitur dan keunggulan yang berbeda. Berikut ini adalah beberapa vulnerability scanner yang paling umum dan banyak digunakan.

Nessus

Nessus awalnya dikembangkan sebagai proyek open-source pada tahun 1998. Pada tahun 2005, Nessus diakuisisi oleh Tenable dan berubah menjadi software proprietary.

Karakteristik Nessus:

- Digunakan secara luas oleh perusahaan besar

- Menyediakan fitur vulnerability scanning yang sangat lengkap

- Tersedia versi gratis dan berbayar

- Versi gratis memiliki fitur scanning yang terbatas

- Versi berbayar menyediakan:

- Fitur scanning lanjutan

- Unlimited scan

- Dukungan profesional

- Harus dideploy dan dikelola secara on-premises

Qualys

Qualys dikembangkan pada tahun 1999 sebagai solusi vulnerability management berbasis langganan.

Karakteristik Qualys:

- Melakukan continuous vulnerability scanning

- Menyediakan fitur:

- Compliance check

- Asset management

- Memberikan alert otomatis ketika vulnerability terdeteksi

- Berbasis cloud

- Tidak membutuhkan infrastruktur fisik tambahan

- Lebih mudah dalam maintenance karena dikelola oleh penyedia layanan

Keunggulan utama Qualys adalah cloud-based platform, sehingga tidak memerlukan biaya dan usaha tambahan untuk pengelolaan server fisik.

Nexpose

Nexpose dikembangkan oleh Rapid7 pada tahun 2005 sebagai solusi vulnerability management berbasis langganan.

Karakteristik Nexpose:

- Secara otomatis menemukan asset baru di jaringan

- Melakukan vulnerability scanning secara berkelanjutan

- Memberikan risk score berdasarkan:

- Nilai aset

- Dampak vulnerability

- Menyediakan compliance check terhadap berbagai standar keamanan

- Mendukung deployment:

- On-premises

- Hybrid (cloud dan on-premises)

OpenVAS (Open Vulnerability Assessment System)

OpenVAS adalah solusi vulnerability assessment open-source yang dikembangkan oleh Greenbone Security.

Karakteristik OpenVAS:

- Menggunakan database vulnerability yang sudah dikenal

- Fitur tidak selengkap tool komersial

- Memberikan gambaran lengkap cara kerja vulnerability scanner

- Cocok untuk:

- Organisasi kecil

- Sistem individual

- Gratis dan open-source

OpenVAS sangat cocok untuk pembelajaran dan implementasi dasar vulnerability scanning.

Reporting pada Vulnerability Scanner

Hampir semua vulnerability scanner menyediakan fitur reporting. Setelah proses scanning selesai, tool akan menghasilkan laporan yang berisi:

- Daftar vulnerability yang ditemukan

- Risk score untuk setiap vulnerability

- Penjelasan detail vulnerability

- Dampak terhadap sistem

Beberapa tool juga menyediakan:

- Rekomendasi remediation

- Opsi export laporan ke berbagai format (PDF, CSV, dll)

Memilih Vulnerability Scanner yang Tepat

Setiap vulnerability scanner memiliki keunggulan masing-masing. Dalam memilih tool yang tepat, beberapa faktor yang perlu dipertimbangkan adalah:

- Cakupan sistem dan jaringan

- Ketersediaan sumber daya

- Kedalaman analisis yang dibutuhkan

- Biaya dan model deployment

- Kebutuhan compliance

Pemilihan tool yang tepat akan membantu organisasi mengelola risiko keamanan secara lebih efektif.

- Is Nessus currently an open-source vulnerability scanner? (Yea/Nay)

Nay

- Which company developed the Nexpose vulnerability scanner?

Rapid7

- What is the name of the open-source vulnerability scanner developed by Greenbone Security?

OpenVAS

CVE & CVSS

CVE dan CVSS adalah dua konsep penting dalam dunia keamanan siber yang digunakan untuk mengidentifikasi dan menilai tingkat keparahan suatu vulnerability.

Analogi Help Desk

Bayangkan kamu bekerja di bagian help desk IT yang menangani ratusan laporan gangguan setiap hari. Agar setiap laporan mudah dilacak dan diprioritaskan, setiap laporan:

- Diberi nomor unik (ID laporan)

- Diberi tingkat prioritas berdasarkan tingkat keparahannya

Dalam keamanan siber:

- CVE berfungsi sebagai ID unik vulnerability

- CVSS berfungsi sebagai skor tingkat keparahan vulnerability

CVE (Common Vulnerabilities and Exposures)

CVE (Common Vulnerabilities and Exposures) adalah sistem penomoran unik untuk setiap vulnerability yang ditemukan pada software atau hardware.

CVE dikembangkan oleh MITRE Corporation dan dipublikasikan secara publik agar:

- Administrator

- Security engineer

- Vendor software

dapat mengetahui vulnerability yang ada dan melakukan mitigasi.

Setiap kali vulnerability baru ditemukan:

- Diberi nomor CVE unik

- Dipublikasikan ke dalam database CVE

- Digunakan sebagai referensi global

Fungsi CVE

CVE berfungsi untuk:

- Mengidentifikasi vulnerability secara unik

- Memudahkan pelacakan vulnerability

- Menjadi referensi dalam laporan keamanan

- Mempermudah komunikasi antar tim keamanan

Struktur Nomor CVE

Format umum CVE adalah: CVE-YYYY-NNNN

Penjelasan:

- CVE Prefix

Selalu diawali dengan kata

CVE - Year (YYYY) Tahun vulnerability ditemukan (contoh: 2024)

- Arbitrary Digits (NNNN) Angka unik (biasanya 4 digit atau lebih)

Contoh:

CVE-2024-9374

CVSS (Common Vulnerability Scoring System)

CVSS (Common Vulnerability Scoring System) adalah sistem penilaian yang digunakan untuk menentukan tingkat keparahan suatu vulnerability.

Jika CVE adalah ID laporan, maka CVSS adalah skor prioritas laporan.

CVSS menggunakan skor numerik dari 0 sampai 10, di mana:

- Skor kecil = risiko rendah

- Skor besar = risiko tinggi

Fungsi CVSS

CVSS membantu:

- Menentukan prioritas patching

- Mengelola risiko keamanan

- Membantu pengambilan keputusan keamanan

- Menentukan urgensi penanganan vulnerability

Skor CVSS dihitung berdasarkan beberapa faktor, seperti:

- Dampak vulnerability

- Tingkat eksploitasi

- Kompleksitas serangan

Tingkat Keparahan Berdasarkan CVSS

| Rentang Skor CVSS | Tingkat Keparahan |

|---|---|

| 0.0 – 3.9 | Low (Rendah) |

| 4.0 – 6.9 | Medium (Sedang) |

| 7.0 – 8.9 | High (Tinggi) |

| 9.0 – 10.0 | Critical (Kritis) |

Kesimpulan CVE & CVSS

- CVE menjawab pertanyaan: “Vulnerability ini yang mana?”

- CVSS menjawab pertanyaan: “Seberapa berbahaya vulnerability ini?”

Keduanya sangat penting dalam:

- Vulnerability management

- Patch management

- Incident response

- Risk assessment

- CVE stands for?

Common Vulnerabilities and Exposures

- Which organization developed CVE?

MITRE Corporation

- What would be the severity level of the vulnerability with a score of 5.3?

Medium

OpenVAS

OpenVAS Vulnerability Scanning

Seperti yang telah dibahas pada Task #3, OpenVAS adalah vulnerability scanner open-source yang lengkap. Pada task ini, kita akan mempelajari cara melakukan vulnerability scan menggunakan OpenVAS.

Instalasi OpenVAS

OpenVAS akan diinstal pada mesin Ubuntu. Proses instalasi OpenVAS secara manual cukup rumit karena memiliki banyak dependensi. Oleh karena itu, kita akan menggunakan Docker.

Docker adalah platform yang memungkinkan kita membuat dan mendistribusikan aplikasi dalam bentuk container. Container sudah berisi seluruh dependensi yang dibutuhkan, sehingga kita tidak perlu menginstalnya satu per satu.

Untuk keperluan praktikum selanjutnya, OpenVAS sudah disiapkan sebelumnya. Namun, langkah instalasi berikut disertakan sebagai referensi.

sudo apt install docker.ioInstalasi OpenVAS Menggunakan Docker

Setelah Docker berhasil diinstal, kita dapat menjalankan OpenVAS di dalam container. Untuk mempermudah, digunakan image Docker dari Immauss, yang sudah berisi seluruh komponen OpenVAS dalam satu image.

Jalankan perintah berikut:

sudo docker run -d --rm -p 443:443 --name openvas immauss/openvasPerintah ini akan:

- Menjalankan OpenVAS di background (

-d) - Menggunakan port

443 - Memberi nama container

openvas

Mengakses OpenVAS

Setelah proses instalasi selesai, OpenVAS dapat diakses melalui web browser dengan membuka alamat berikut: https://127.0.0.1

Alamat tersebut akan menampilkan halaman login OpenVAS. Setelah memasukkan kredensial yang benar, kamu akan diarahkan ke dashboard OpenVAS.

Dashboard ini menampilkan ringkasan seluruh aktivitas vulnerability scanning.

Melakukan Vulnerability Scan

Untuk melakukan vulnerability scan, kita perlu membuat sebuah task di dalam OpenVAS.

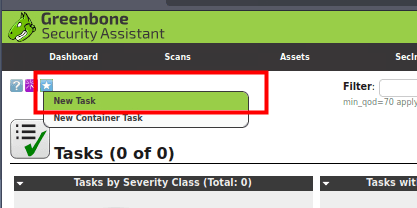

Membuat Task Scan

Pada dashboard OpenVAS:

- Klik menu Scans

- Pilih Tasks

Halaman Tasks akan menampilkan seluruh task yang pernah dijalankan. Karena belum ada scan sebelumnya, halaman ini masih kosong.

Menambahkan Task Baru

Untuk membuat task baru:

- Klik ikon bintang

- Pilih New Task

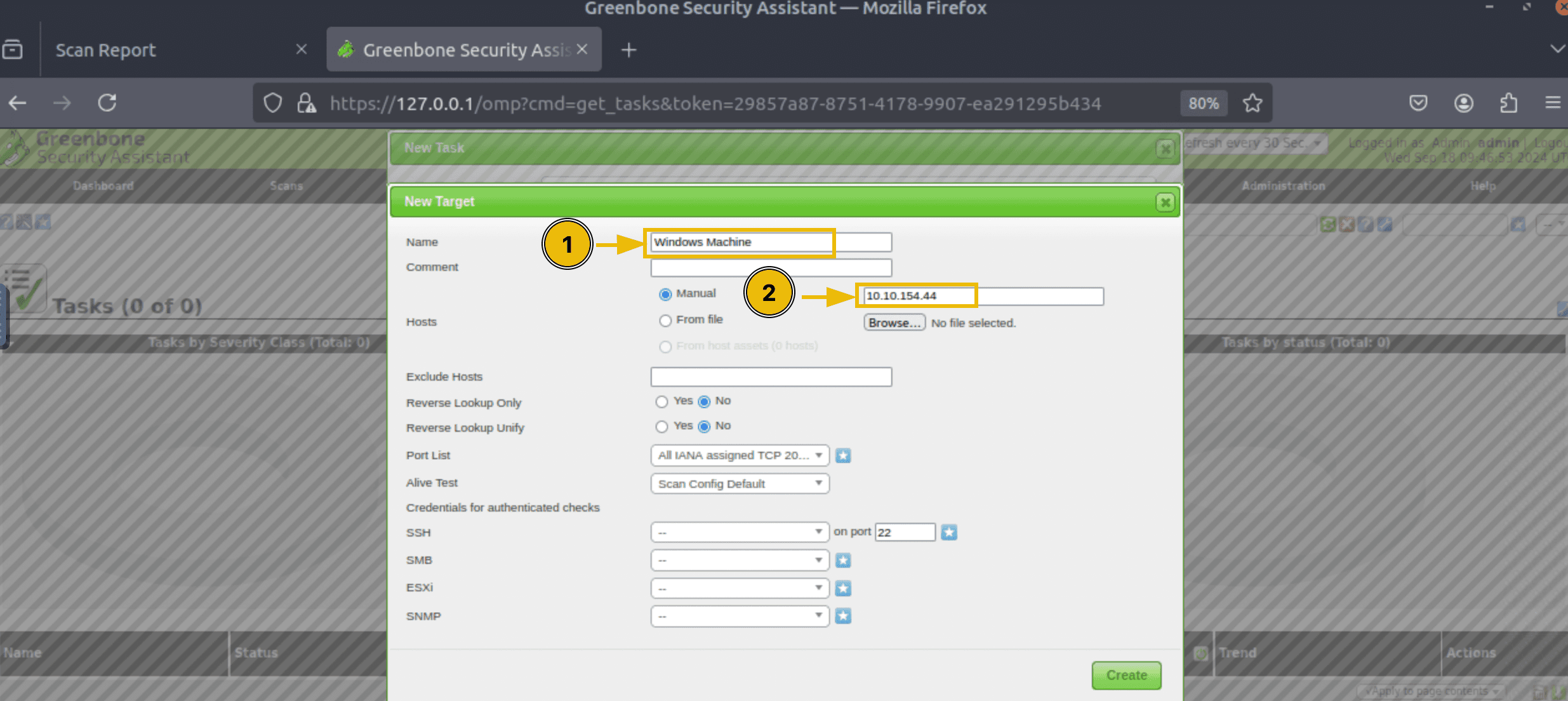

Mengatur Nama dan Target Scan

Pada halaman pembuatan task:

- Masukkan nama task

- Klik opsi Scan Targets

Menambahkan Target Scan

Masukkan:

- Nama target

- Alamat IP target

Kemudian klik Create untuk menyimpan target.

Memilih Jenis Scan

OpenVAS menyediakan berbagai scan profile, masing-masing memiliki cakupan pemindaian yang berbeda. Pilih jenis scan sesuai kebutuhan, lalu klik tombol Create untuk membuat task.

Menjalankan Vulnerability Scan

Setelah task dibuat:

- Task akan muncul di halaman Tasks

- Klik tombol Play (▶) pada kolom Actions untuk memulai scan

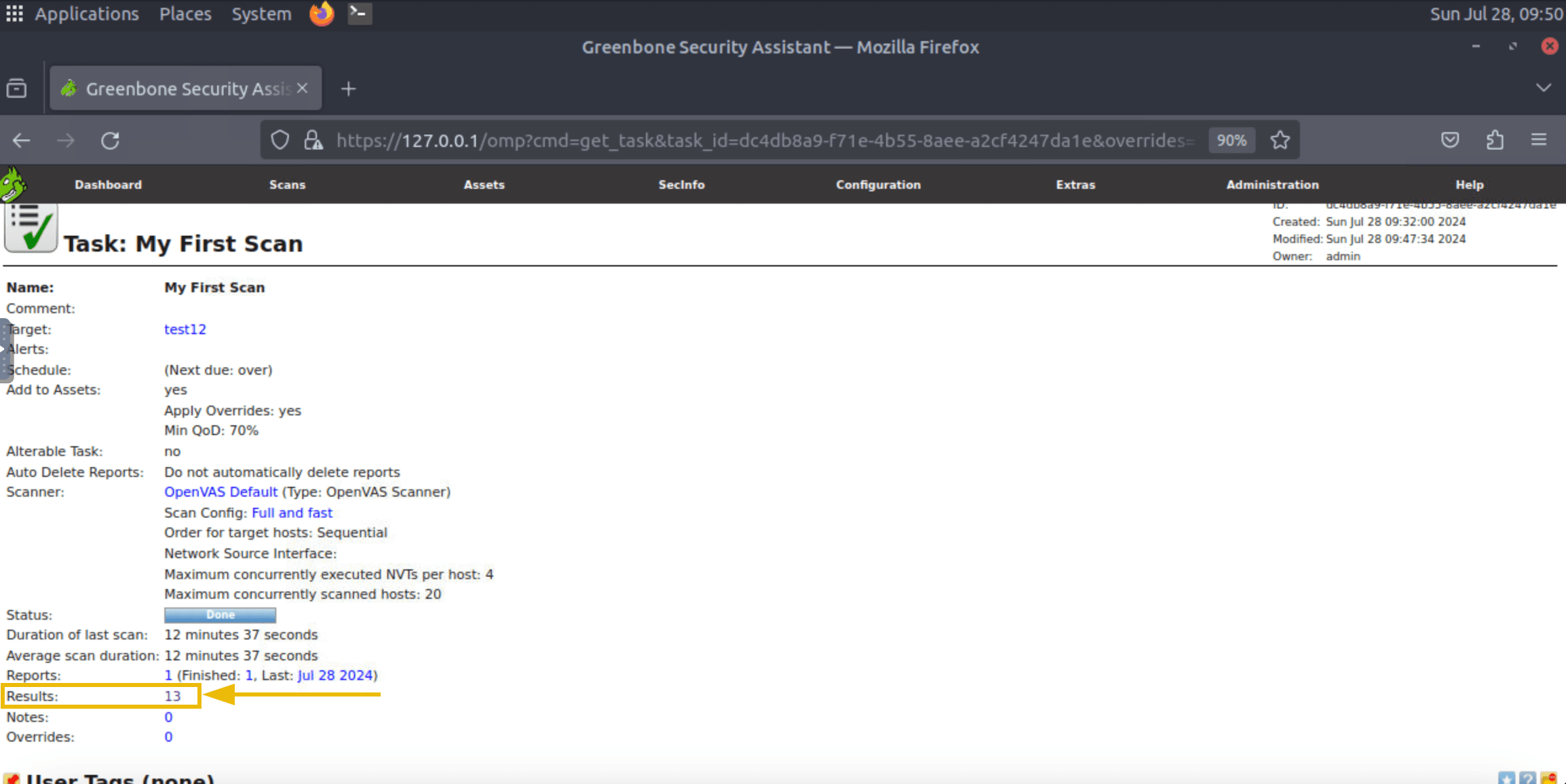

Proses dan Status Scan

Proses scanning akan memakan waktu beberapa menit. Setelah selesai, status task akan berubah menjadi Done.

Dashboard Tasks akan menampilkan visualisasi jumlah vulnerability berdasarkan tingkat keparahan.

Melihat Hasil Scan

Untuk melihat detail hasil scan:

- Klik nama task

- Klik angka yang menunjukkan jumlah vulnerability

Detail Vulnerability

Pada halaman hasil scan, akan ditampilkan:

- Daftar vulnerability

- Tingkat keparahan (Low, Medium, High, Critical)

- Informasi detail setiap vulnerability

Klik salah satu vulnerability untuk melihat detail teknisnya.

Export Laporan Scan

OpenVAS memungkinkan hasil scanning diekspor dalam berbagai format laporan. Laporan dapat diunduh langsung dari halaman Tasks dashboard.

- What is the IP address of the machine scanned in this task?

10.10.154.44

- How many vulnerabilities were discovered on this host?

13

Practical Exercise

Scenario

Sebuah perusahaan ternama telah melakukan vulnerability scan pada sebuah server (MACHINE_IP) di dalam jaringannya yang menyimpan informasi penting. Aktivitas ini dilakukan untuk meningkatkan postur keamanan organisasi.

Tim keamanan menjalankan pemindaian menggunakan OpenVAS vulnerability scanner, dan hasil laporan pemindaian tersebut telah disimpan di Desktop mesin.

Kamu berperan sebagai seorang Information Security Engineer di perusahaan tersebut dan ditugaskan untuk meninjau laporan hasil vulnerability scan.

Tugas Anda

Untuk menjawab pertanyaan pada task ini, kamu dapat:

- Membuka laporan vulnerability scan yang sudah tersedia di Desktop, atau

- Melakukan vulnerability scan ulang menggunakan OpenVAS

OpenVAS sudah terpasang sebelumnya pada host yang kamu akses.

Catatan Penting

Proses vulnerability scanning membutuhkan waktu yang cukup lama. Oleh karena itu, laporan hasil scan sudah disediakan agar kamu bisa langsung menganalisisnya tanpa perlu menunggu proses scan selesai.

Menjalankan Virtual Machine

Kamu dapat memulai Virtual Machine dengan menekan tombol Start Machine di bawah.

Mesin akan berjalan dalam mode Split-Screen View. Jika VM tidak terlihat, gunakan tombol Show Split View (warna biru) di bagian atas halaman.

Menjalankan OpenVAS (Opsional)

Jika kamu ingin melakukan vulnerability scan sendiri (bukan hanya menganalisis laporan), kamu harus menjalankan container Docker OpenVAS terlebih dahulu.

Gunakan perintah berikut dengan hak akses root:

docker start openvasMengakses OpenVAS Web Interface

Setelah container Docker berjalan, akses OpenVAS melalui browser dengan membuka URL berikut:

https://127.0.0.1/login/login.htmlKredensial Login Default

Gunakan kredensial berikut untuk login ke OpenVAS:

- Username: admin

- Password: admin

Answer Questions

Target: 10.49.171.25

-

Scan > Tasks

-

click bintang > New Task

-

Name: Server, Hosts: Bintang

-

Create Hosts: name: Server, IP: 10.49.171.25

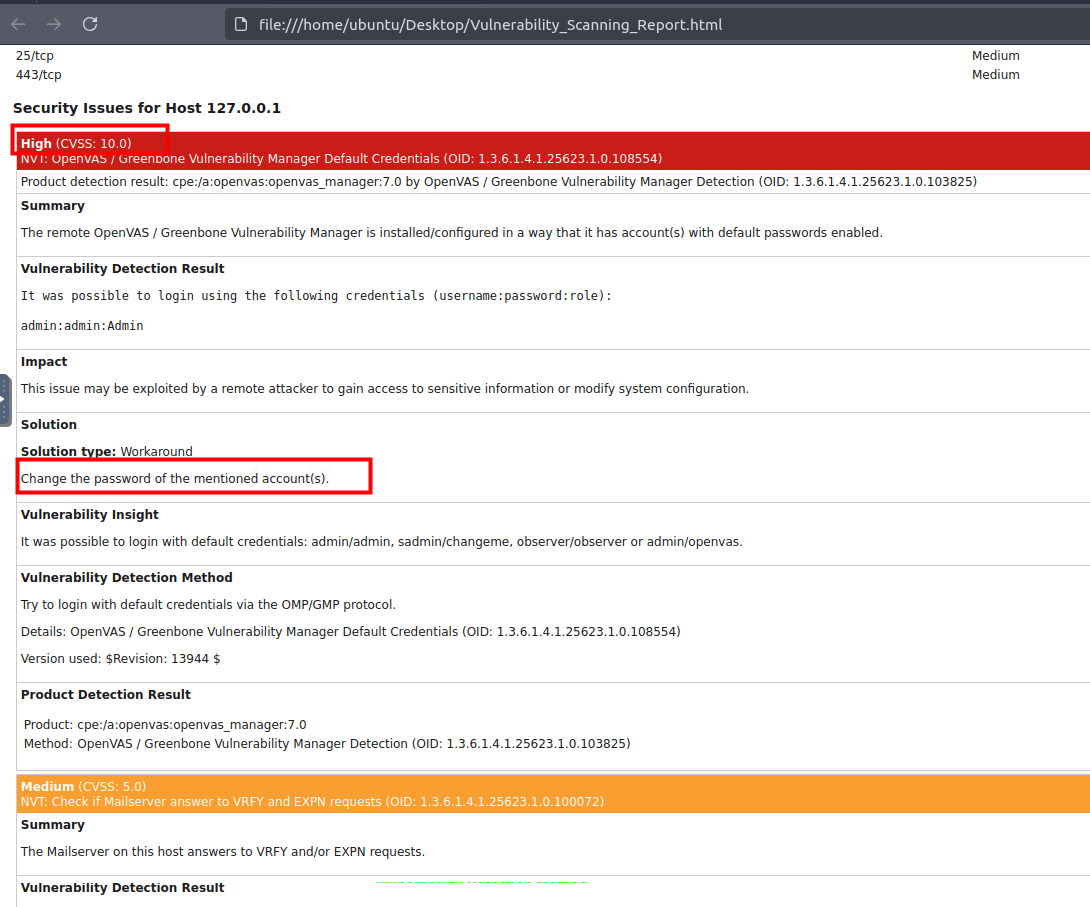

- What is the score of the single high-severity vulnerability found in the scan?

10

- What is the solution suggested by OpenVAS for this vulnerability?

- Click on the vulnerability to see the details.

Change the password of the mentioned account(s).